I když jsou systémy založené na Linuxu často považovány za neproniknutelné, stále existují rizika, která je třeba brát vážně.

Rootkity, viry, ransomware a mnoho dalších škodlivých programů mohou často napadnout a způsobit problémy serverům Linux.

Bez ohledu na operační systém je přijetí bezpečnostních opatření pro servery nutností. Velké značky a organizace přijaly bezpečnostní opatření do svých rukou a vyvinuly nástroje, které nejen odhalují chyby a malware, ale také je opravují a provádějí preventivní opatření.

Naštěstí jsou k dispozici nástroje za nízkou cenu nebo zdarma, které mohou s tímto procesem pomoci. Mohou detekovat chyby v různých částech serveru založeného na Linuxu.

Table of Contents

Lynis

Lynis je renomovaným bezpečnostním nástrojem a preferovanou možností pro odborníky na Linux. Funguje také na systémech založených na Unixu a macOS. Jedná se o open-source softwarovou aplikaci, která se používá od roku 2007 pod licencí GPL.

Lynis je schopen detekovat bezpečnostní díry a konfigurační chyby. Jde však ještě dále: namísto pouhého odhalení zranitelnosti navrhuje nápravná opatření. Proto je pro získání podrobných zpráv o auditu nutné jej spustit na hostitelském systému.

Instalace není pro používání Lynis nutná. Můžete jej extrahovat ze staženého balíčku nebo tarballu a spustit. Můžete jej také získat z klonu Git, abyste měli přístup k úplné dokumentaci a zdrojovému kódu.

Lynis vytvořil původní autor Rkhunter Michael Boelen. Má dva typy služeb založených na jednotlivcích a podnicích. V obou případech má vynikající výkon.

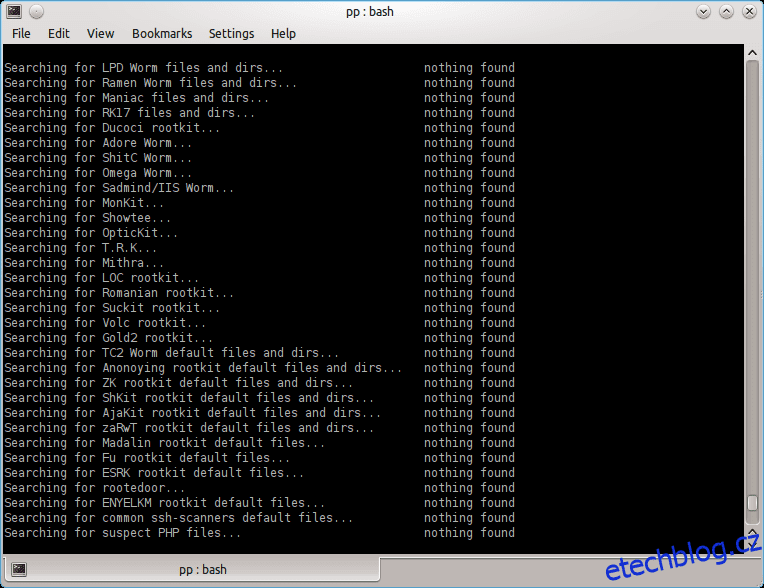

Chkrootkit

Jak jste již možná uhodli, chkrootkit je nástroj pro kontrolu existence rootkitů. Rootkity jsou typem škodlivého softwaru, který může poskytnout přístup k serveru neoprávněnému uživateli. Pokud používáte server založený na Linuxu, rootkity mohou být problémem.

chkrootkit je jeden z nejpoužívanějších unixových programů, který dokáže detekovat rootkity. K detekci problémů používá „řetězce“ a „grep“ (příkazy nástroje Linux).

Lze jej použít buď z alternativního adresáře, nebo ze záchranného disku, v případě, že chcete, aby ověřil již kompromitovaný systém. Různé komponenty Chkrootkitu se starají o hledání smazaných položek v souborech „wtmp“ a „lastlog“, hledání záznamů snifferu nebo konfiguračních souborů rootkitu a kontrolu skrytých položek v „/proc“ nebo volání programu „readdir“.

Chcete-li používat chkrootkit, měli byste získat nejnovější verzi ze serveru, extrahovat zdrojové soubory, zkompilovat je a jste připraveni jít.

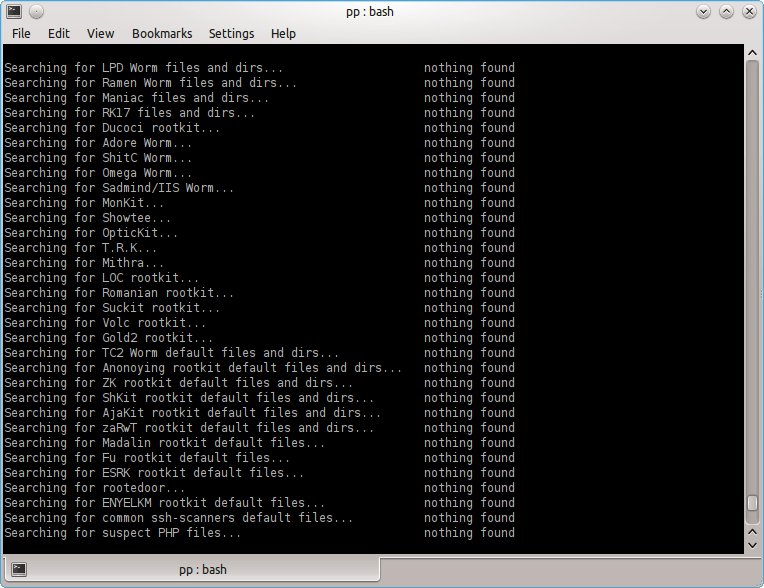

Rkhunter

Vývojář Micheal Boelen stál u zrodu Rkhunter (Rootkit Hunter) v roce 2003. Je to vhodný nástroj pro systémy POSIX a může pomoci s detekcí rootkitů a dalších zranitelností. Rkhunter důkladně prochází soubory (ať už skryté nebo viditelné), výchozí adresáře, moduly jádra a špatně nakonfigurovaná oprávnění.

Po rutinní kontrole je porovnává s bezpečnými a správnými záznamy databází a hledá podezřelé programy. Vzhledem k tomu, že je program napsán v Bash, může běžet nejen na počítačích s Linuxem, ale také prakticky na jakékoli verzi Unixu.

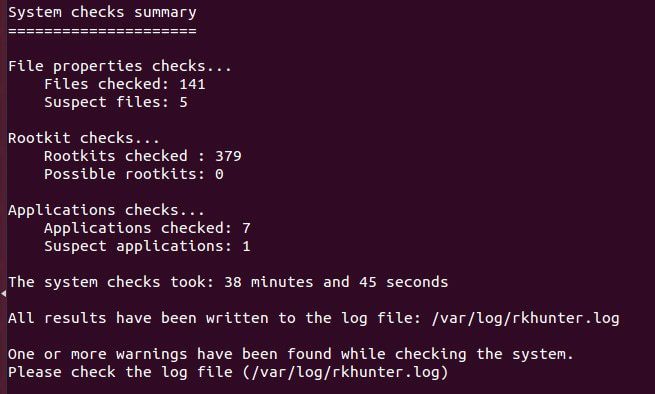

ClamAV

Napsáno v C++, ClamAV je open-source antivirus, který může pomoci s detekcí virů, trojských koní a mnoha dalších typů malwaru. Je to zcela bezplatný nástroj, proto jej mnoho lidí používá ke skenování svých osobních údajů, včetně e-mailů, na výskyt jakýchkoli škodlivých souborů. Významně slouží také jako skener na straně serveru.

Nástroj byl původně vyvinut zejména pro Unix. Přesto má verze třetích stran, které lze použít v systémech Linux, BSD, AIX, macOS, OSF, OpenVMS a Solaris. Clam AV provádí automatickou a pravidelnou aktualizaci své databáze, aby byla schopna detekovat i nejnovější hrozby. Umožňuje skenování z příkazového řádku a má vícevláknového škálovatelného démona pro zlepšení rychlosti skenování.

Může procházet různými druhy souborů a detekovat zranitelnosti. Podporuje všechny druhy komprimovaných souborů, včetně RAR, Zip, Gzip, Tar, Cabinet, OLE2, CHM, formát SIS, BinHex a téměř jakýkoli typ e-mailového systému.

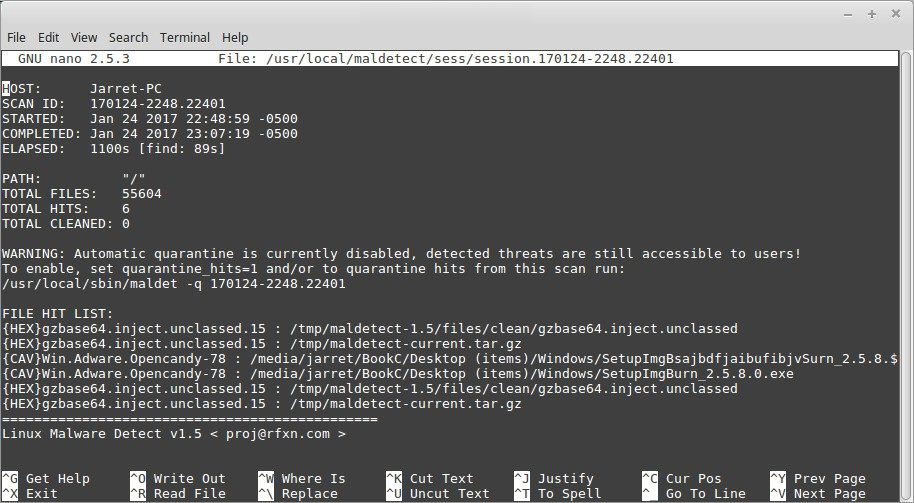

LMD

Detekce malwaru v Linuxu – nebo zkráceně LMD – je další renomovaný antivirus pro systémy Linux, speciálně navržený pro hrozby, které se obvykle vyskytují v hostovaných prostředích. Stejně jako mnoho jiných nástrojů, které dokážou detekovat malware a rootkity, používá LMD databázi podpisů k nalezení jakéhokoli škodlivého běžícího kódu a rychlému ukončení.

LMD se neomezuje na vlastní databázi podpisů. Dokáže využít databáze ClamAV a Team Cymru k nalezení ještě více virů. K naplnění své databáze zachycuje LMD data o hrozbách ze systémů detekce narušení na okraji sítě. Díky tomu je schopen generovat nové signatury pro malware, který se aktivně používá při útocích.

LMD lze použít prostřednictvím příkazového řádku „maldet“. Nástroj je speciálně vytvořen pro platformy Linux a může snadno prohledávat servery Linux.

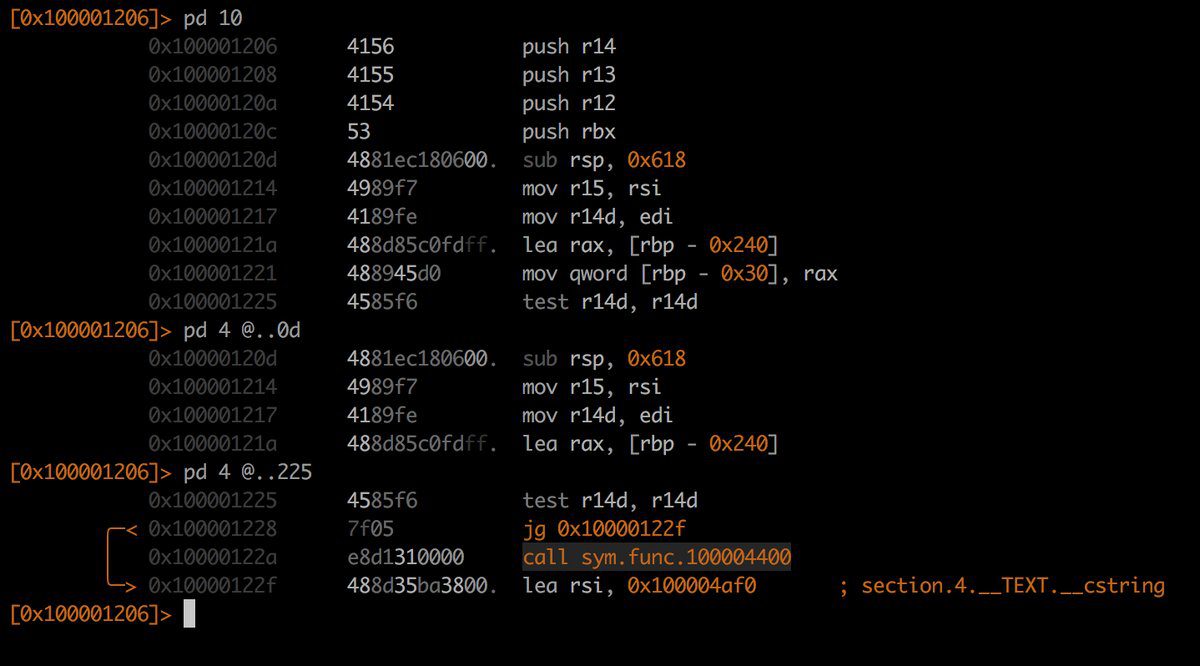

Radar2

Radar2 (R2) je rámec pro analýzu binárních souborů a provádění reverzního inženýrství s vynikajícími detekčními schopnostmi. Dokáže detekovat chybně vytvořené binární soubory, dává uživateli nástroje k jejich správě a neutralizuje potenciální hrozby. Využívá sdb, což je databáze NoSQL. Výzkumníci softwarové bezpečnosti a vývojáři softwaru preferují tento nástroj pro jeho vynikající schopnost prezentace dat.

Jednou z vynikajících vlastností Radare2 je, že uživatel není nucen používat příkazový řádek k provádění úkolů, jako je statická/dynamická analýza a využívání softwaru. Doporučuje se pro jakýkoli typ výzkumu binárních dat.

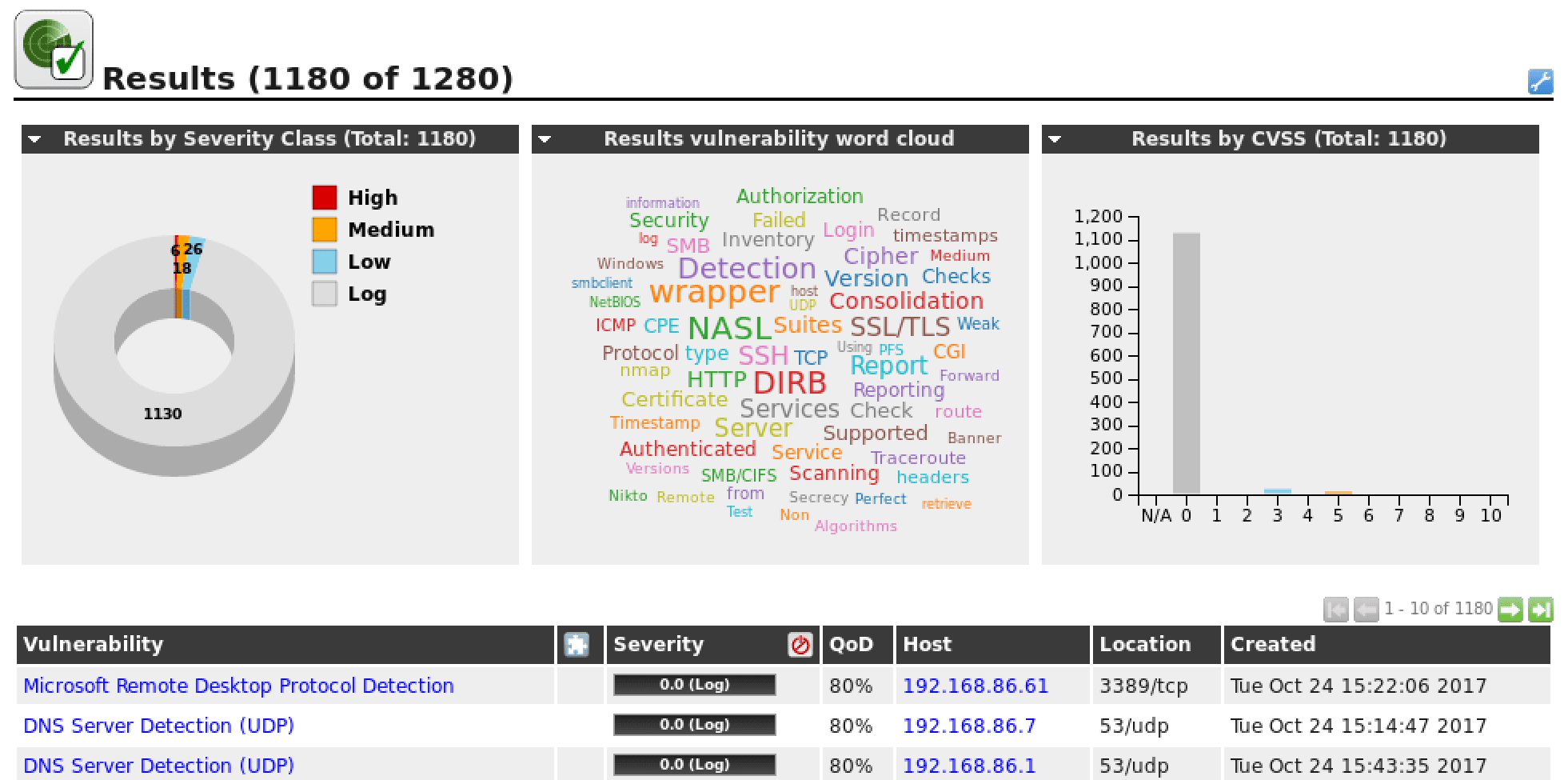

OpenVAS

Open Vulnerability Assessment System, popř OpenVAS, je hostovaný systém pro skenování zranitelností a jejich správu. Je navržen pro podniky všech velikostí a pomáhá jim odhalit bezpečnostní problémy skryté v jejich infrastrukturách. Zpočátku byl produkt znám jako GNessUs, dokud jeho současný vlastník, Greenbone Networks, nezměnil svůj název na OpenVAS.

Od verze 4.0 OpenVAS umožňuje průběžnou aktualizaci – obvykle v obdobích kratších než 24 hodin – své základny Network Vulnerability Testing (NVT). K červnu 2016 měla více než 47 000 NVT.

Bezpečnostní experti používají OpenVAS kvůli jeho schopnosti rychle skenovat. Vyznačuje se také vynikající konfigurovatelností. Programy OpenVAS lze používat ze samostatného virtuálního stroje pro provádění bezpečného výzkumu malwaru. Jeho zdrojový kód je dostupný pod licencí GNU GPL. Na OpenVAS závisí mnoho dalších nástrojů pro detekci zranitelnosti – proto je považován za nezbytný program na platformách založených na Linuxu.

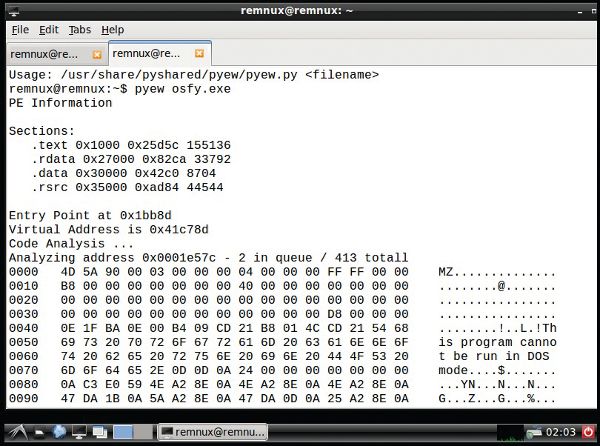

REMnux

REMnux používá metody zpětného inženýrství pro analýzu malwaru. Dokáže detekovat mnoho problémů založených na prohlížeči, skrytých ve fragmentech kódu JavaScript a apletech Flash. Je také schopen skenovat soubory PDF a provádět forenzní analýzu paměti. Tento nástroj pomáhá s detekcí škodlivých programů ve složkách a souborech, které nelze snadno kontrolovat jinými programy na detekci virů.

Je efektivní díky svým schopnostem dekódování a zpětného inženýrství. Dokáže určit vlastnosti podezřelých programů a vzhledem k tomu, že je lehký, je velmi nezjistitelný chytrými škodlivými programy. Lze jej použít na Linuxu i Windows a jeho funkčnost lze vylepšit pomocí dalších skenovacích nástrojů.

Tygr

V roce 1992 začala Texas A&M University pracovat na Tygr zvýšit zabezpečení počítačů v areálu. Nyní je to populární program pro platformy podobné Unixu. Unikátní na tomto nástroji je, že se nejedná pouze o nástroj bezpečnostního auditu, ale také o systém detekce narušení.

Nástroj je zdarma k použití pod licencí GPL. Je závislý na nástrojích POSIX a společně mohou vytvořit dokonalý rámec, který může výrazně zvýšit bezpečnost vašeho serveru. Tiger je celý napsán v jazyce shellu – to je jeden z důvodů jeho účinnosti. Je vhodný pro kontrolu stavu a konfigurace systému a jeho víceúčelové použití jej činí velmi oblíbeným mezi lidmi, kteří používají nástroje POSIX.

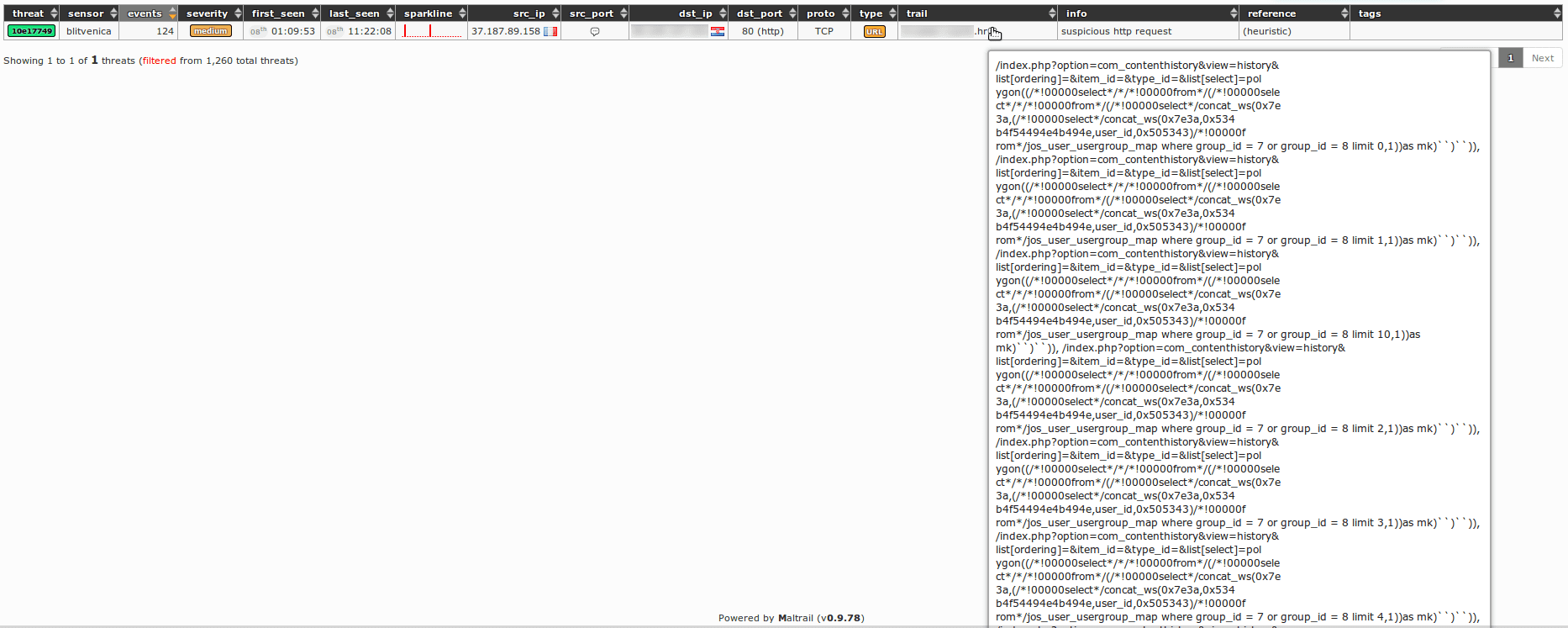

Maltrail

Maltrail je systém detekce provozu, který je schopen udržovat provoz vašeho serveru v čistotě a pomáhá mu vyhnout se jakémukoli druhu škodlivých hrozeb. Tento úkol provádí porovnáním zdrojů návštěvnosti s weby na černé listině zveřejněnými online.

Kromě kontroly stránek na černé listině používá také pokročilé heuristické mechanismy pro detekci různých druhů hrozeb. I když se jedná o volitelnou funkci, přijde vhod, když si myslíte, že váš server již byl napaden.

Má senzor schopný detekovat provoz, který server dostává, a odesílat informace na server Maltrail. Detekční systém ověřuje, zda je provoz dostatečně dobrý pro výměnu dat mezi serverem a zdrojem.

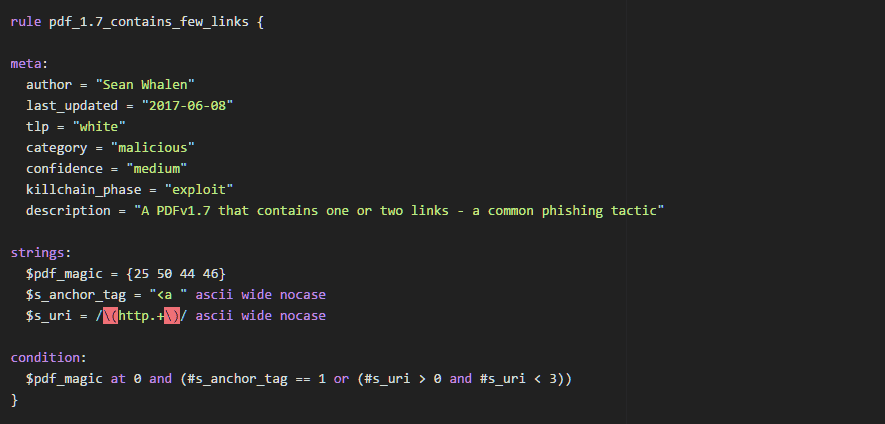

YARA

Vyrobeno pro Linux, Windows a macOS, YARA (Yet Another Ridiculous Acronym) je jedním z nejdůležitějších nástrojů používaných pro výzkum a detekci škodlivých programů. Používá textové nebo binární vzory ke zjednodušení a urychlení procesu detekce, což má za následek rychlý a snadný úkol.

YARA má některé funkce navíc, ale k jejich použití potřebujete knihovnu OpenSSL. I když tuto knihovnu nemáte, můžete YARA použít k základnímu výzkumu malwaru prostřednictvím enginu založeného na pravidlech. Může být také použit v Cuckoo Sandbox, sandboxu založeném na Pythonu, který je ideální pro provádění bezpečného výzkumu škodlivého softwaru.

Jak vybrat ten nejlepší nástroj?

Všechny nástroje, které jsme zmínili výše, fungují velmi dobře, a když je nástroj populární v prostředí Linuxu, můžete si být docela jisti, že jej používají tisíce zkušených uživatelů. Jedna věc, kterou by si správci systému měli zapamatovat, je, že každá aplikace je obvykle závislá na jiných programech. To je například případ ClamAV a OpenVAS.

Musíte pochopit, co váš systém potřebuje a ve kterých oblastech může mít zranitelnost. Nejprve pomocí lehkého nástroje prozkoumejte, které části je třeba věnovat pozornost. Poté použijte správný nástroj k vyřešení problému.