V éře vzdáleného připojení musí uživatelé a správci systému používat nástroje k zajištění bezpečnosti, zabezpečení a rychlosti vzdálené činnosti.

A když mluvíme o metodách vzdáleného připojení, dvě jména jsou nahoře: SSH a Telnet.

Je to SSH nebo Telent? Tento článek prozkoumá, který z nich je lepší pro vzdálený přístup. Pojďme to zjistit v našem srovnání SSH vs. Telnet.

Table of Contents

Co je vzdálený přístup?

Vzdálený přístup umožňuje uživatelům nebo správcům přistupovat k počítačům nebo zařízením v sítích z libovolného místa pomocí internetu. Pomocí něj mohou provádět různé operace, včetně přenosu souborů, spolupráce a zabezpečení provozu aplikací.

Vzdálený přístup je životně důležitý pro to, aby organizace přežily a prosperovaly. Správci navíc potřebují řádný vzdálený přístup ke správě serverů, sítí a aplikací, aniž by museli fyzicky navštěvovat umístění serveru.

Co je SSH?

Secure Shell nebo Secure Socket Shell (SSH) je síťový protokol, který umožňuje počítačům v nezabezpečené síti vzájemně bezpečně komunikovat.

Jakmile je navázáno zabezpečené připojení, uživatel nebo správce se může přihlásit ke vzdálenému počítači a spouštět aplikace vzdáleně nebo použít zabezpečené end-to-end šifrované připojení k přesunu souborů po síti.

SSH označuje sadu technologií a nástrojů, které implementují protokol SSH. Aby bylo SSH bezpečné, je implementováno několik technologií, počínaje autentizací veřejným klíčem, šifrovanou datovou komunikací a autentizací silným heslem.

Za vývojem SSH stojí společnost Netscape Communications Corporation. Nicméně, finský počítačový vědec Tatu Ylonen vytvořil první návrhy SSH. Vyvinul jej poté, co na své nově vytvořené síti našel tajný snicker hesel.

Jak funguje SSH?

SSH nahrazuje starší protokoly vzdáleného připojení, jako je Telnet, rlogin, rsh atd. Většina z nich jsou populární protokoly, ale postrádají zabezpečení. Ve skutečnosti je SSH tak dobrý, že jej uživatelé používají místo toho, aby se spoléhali na protokoly přenosu souborů, jako je vzdálené kopírování (rcp) a protokol přenosu souborů (FTP).

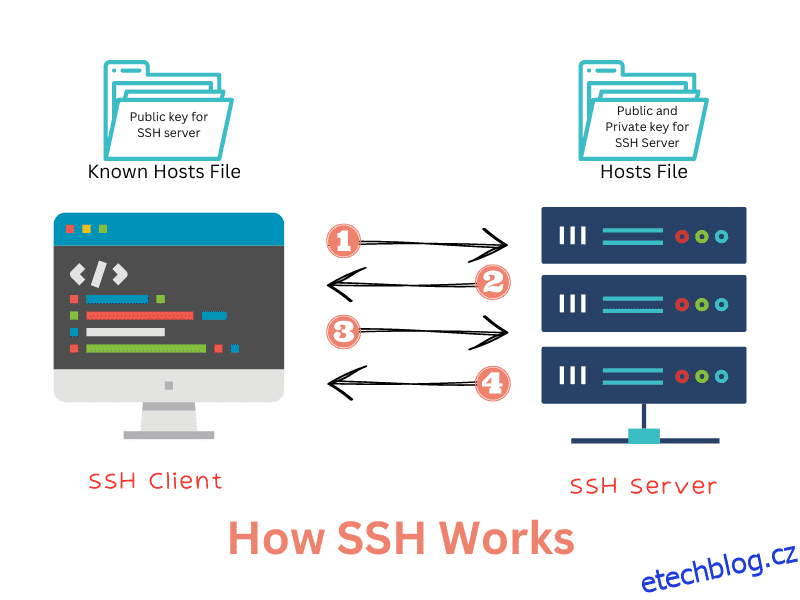

SSH používá model klient-server, kde se klient SSH připojuje k serveru SSH.

- SSH klient je program umístěný v počítači nebo zařízení, který spouští protokol SSH. Klient odešle požadavek na SSH server a čeká, až požadavek přijme. Klient SSH používá šifrování veřejného klíče k ověření a zajištění, že se připojí ke správnému serveru. Tento přístup zajišťuje, že se útočníci nemohou vydávat za server a krást životně důležité informace od klienta.

- SSH Server zpracovává připojení SSH a spouští službu. Pro přijetí příchozího požadavku SSH server neustále naslouchá TCP portu 22 (ve výchozím nastavení). A jakmile obdrží žádost, odpoví na ně. SSH server také kontroluje a ověřuje klienta pomocí ověřování pomocí veřejného klíče. Teprve po úspěšné autentizaci získá klient přístup do hostitelského systému.

Klient a server si zvolí šifrování. Mohou se zapojit do deaktivace slabšího šifrování. Podporuje také více připojení, což vám umožňuje provádět více úkolů (stahování, úpravy nebo spouštění programu) otevřením více kanálů prostřednictvím jediného připojení SSH.

Syntaxe SSH je následující:

$ ssh [email protected]

User_name je uživatelské jméno, které používáte pro připojení k hostiteli. Hostitel může být IP nebo název domény.

Jak vidíte, zjednodušený tok SSH se skládá z následujícího:

SSH nabízí možnost silné konektivity s vynikajícím zabezpečením a ochranou integrity dat. Pro lepší implementaci se také řídí standardizací IETF a posledních 15 let je nedotčena.

Pokud se chcete ponořit do SSH technicky, podívejte se na standardizační dokument SSH RFC 4253. Podívejte se také na Wdzwdzův pohled na pochopení SSH.

Co je Telnet?

Telent je zkratka pro Teletype Network. Je to další populární síťový protokol, který nabízí vzdálené připojení přes rozhraní příkazového řádku. Podobně jako SSH jej můžete použít k získání dálkového ovládání a provádění akcí. Postrádá však bezpečnostní aspekt, který SSH nabízí.

Nedostatek zabezpečení je způsoben tím, že když v roce 1969 vyšel, většina komunikace probíhala v místní síti, která je v porovnání s nezabezpečeným internetem bezpečná.

Jak funguje Telenet?

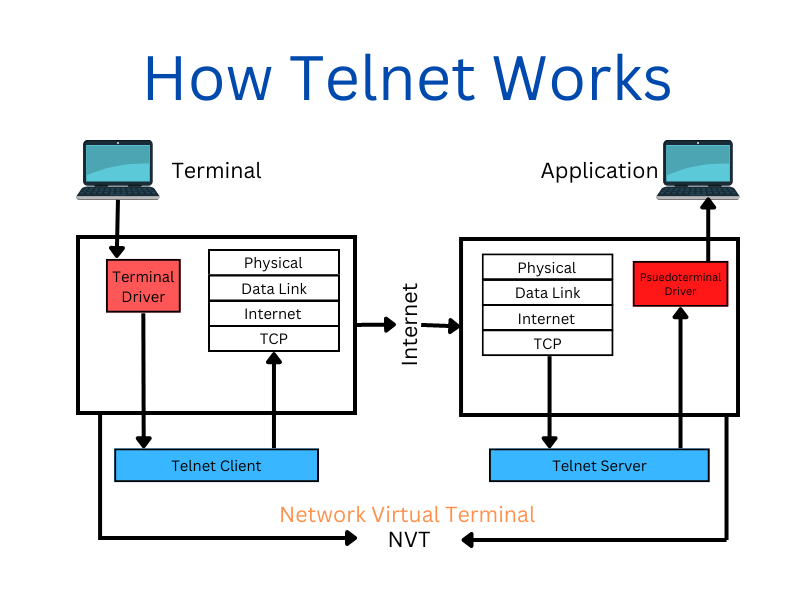

Telenet funguje tak, že vytváří mezi klientem a serverem textovou komunikaci mezi terminály. Používá model klient-server pomocí osmibajtového připojení.

Jakmile je připojení navázáno, můžete na vzdáleném počítači provádět různé operace, včetně kontroly otevřených portů, konfigurace zařízení, úpravy souborů a dokonce i spouštění programů.

Syntaxe Telnetu je:

$ telnet hostname port

Chcete-li si přečíst více o Telnetu, podívejte se na Telnet příkazy k testování a odstraňování problémů s připojením.

Kdy a kde byste měli používat SSH?

SSH se primárně používá pro:

- Vzdálená správa systému

- Vzdálené provádění příkazů

- Zabezpečení provozu aplikace

- Přenosy souborů

Správci mohou také nastavit automatické relace SSH, které zpracovávají opakující se úkoly, jako je vytváření síťových záloh, shromažďování souborů protokolu, pravidelné provádění údržby atd.

SSH musí být použit pro jakoukoli operaci vzdáleného připojení, zejména v nezabezpečené síti, zejména na internetu. SSH je také vynikající volbou pro použití v místní síti, protože si nikdy nemusíte být jisti, zda je vaše místní síť zcela bezpečná.

Kdy a kde byste měli používat Telenet?

Vzhledem k tomu, že Telnet není zabezpečený, vyhnete se jeho používání pro vzdálené připojení v nezabezpečené síti. To však neznamená, že Telnet je zbytečný.

TTelnet můžete použít k následujícímu:

- Odstraňování problémů s SSH (Ano, čtete správně. 😃)

- Odstraňování problémů s FTP, SMTP a webovými servery.

- Zkontrolujte, zda je port otevřený nebo ne

- Přístup k důvěryhodným internetovým sítím.

SSH vs. Telnet

V této části porovnáme SSH a Telent podle různých kritérií. Pokud spěcháte, podívejte se na srovnávací tabulku SSH vs. Telnet.

SSHTelnetSecurityVysoce bezpečné, kde se klient a server mohou dohodnout na nastavení šifrovacích algoritmů.Nezabezpečené, žádný mechanismus pro zabezpečení spojení nebo pakety Telent.AuthenticationSSH používá pro účely ověřování šifrování veřejným klíčem.Telnet nemá žádný mechanismus ověřování. Jednoduše požádá o uživatelské jméno/heslo, které se přenese bez jakékoli ochrany. Operace SSH standardně používá TCP port 22. Můžete jej změnit na jiný port, abyste zabránili hackerům v pokusech o neoprávněný přístup. Telent ve výchozím nastavení používá port 23 k naslouchání příchozím připojením. Můžete jej nakonfigurovat tak, aby chránil před neoprávněným přístupem.Model Model klient-server.Model klient-server.Rychlost přenosu datTechnicky pomalejší než Telnet, ale při používání v reálném světě je sotva vnímatelná.Rychlejší než SSH díky absenci bezpečnostních protokolů.Tabulka: SSH vs Telnet

Bezpečnostní

SSH je bezpečný. Udržuje vaše připojení v bezpečí pomocí správných šifrovacích protokolů. Telenet však zcela postrádá jakákoli bezpečnostní opatření.

V SSH mohou klient a server vyjednat parametry připojení, včetně end-to-end šifrovacího algoritmu. To umožňuje nastavení zablokovat slabé šifrovací algoritmy a zajistit co nejbezpečnější připojení SSH.

Jakmile je mezi klientem a serverem vytvořeno připojení TCP/UDP, spustí se pokus o vytvoření zabezpečeného připojení.

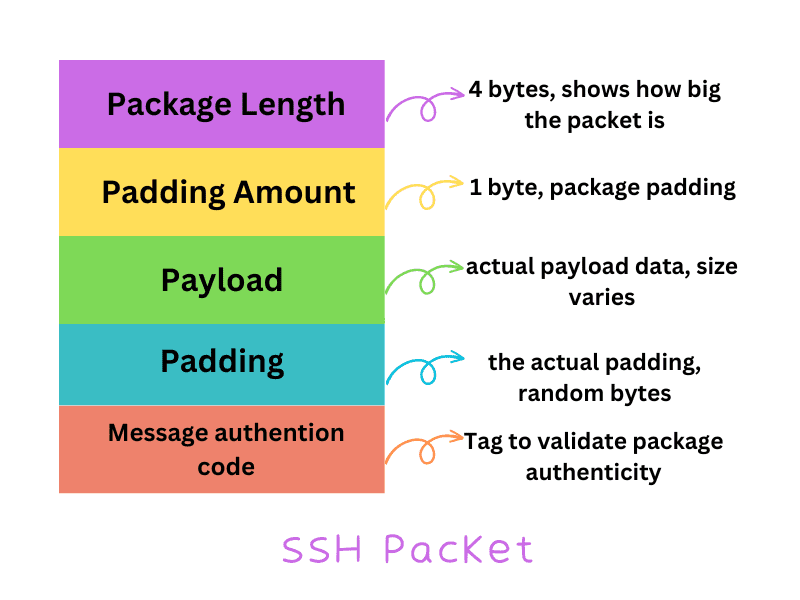

Abychom lépe porozuměli tomu, jak zabezpečení SSH funguje, podívejme se na obsah balíčku SSH. Paket SSH se skládá z pěti komponent, včetně:

- Délka paketu: 4 bajty; jak velký bude balík

- Množství výplně: 1 bajt; kolik má balení vycpávky

- Payload: skutečná přenášená data; velikost se liší

- Výplň: skutečná výplň, nikoli VELIKOST, kterou jsme zmínili dříve. Jde o náhodné bajty kombinované s užitečným zatížením, aby byl více šifrovaný.

- Ověřovací kód zprávy: Značka pro ověření pravosti balíčku, aby se zajistilo, že se data balíčku nezmění.

Když SSH implementuje šifrování, je k dispozici ke čtení pouze délka balíčku a ověřovací kód zprávy. Klient a server vyjednají parametry připojení prostřednictvím ověřovacího kódu zprávy. Dále mohou být SSH pakety komprimovány pomocí různých kompresních algoritmů.

Telnet postrádá zabezpečení. Provádí nezabezpečenou autentizaci pro připojení klienta a serveru. Takže každý zlomyslný aktér si může přečíst balíček Telent a kompromitovat připojení.

Autentizace

SSH je bezpečný protokol. Při ověřování klienta a serveru se spoléhá na šifrování veřejného klíče. Technickěji řečeno, SSH může používat asymetrické nebo symetrické kryptografické algoritmy ke spárování veřejných a soukromých klíčů.

Na druhou stranu Telt nemá žádnou ochranu pro ověřování. Jeho autentizační proces vyžaduje před připojením název účtu a heslo. Uživatelské jméno a heslo jsou také odesílány bez jakéhokoli zabezpečení, a proto k nim má přístup kdokoli.

Úkon

Co se týče provozu, SSH standardně běží na TCP portu 22. Na druhou stranu Telnet používá TCP port 23. Používejte tedy protokoly SSH nebo Telnet bez uvedení čísla portu. Příkaz se pokusí automaticky připojit k portům 22 a 23.

Tyto porty jsou však dobře známé a mohou je využít hackeři k provedení neoprávněného přístupu.

Chcete-li to překonat, můžete změnit protokoly SSH a Telnet na různých portech. Nejlepší je zavřít společné porty a vybrat porty mezi 1024 a 65535.

V aplikaci Telent jsou příkazy odesílány ve formátu Network Virtual Terminal (NVT). Server Telent je schopen přijmout a porozumět formátu. Jak vidíte, neprovádí se zde žádné šifrování ani ověřování.

Pokud jde o SSH, jakmile je navázáno spojení klient-server, je vygenerována relace a identifikována pomocí klíče relace. Tento klíč šifruje provoz, dokud relace neskončí. Server navíc potřebuje ověřit klienta. Dělá to s generováním páru klíčů SSH. Po dokončení ověření je vytvořen end-to-end šifrovací kanál pro bezpečný přenos dat.

Modelka

SSH i Telnet používají model klient-server. To je skvělé, vezmeme-li v úvahu, že model klient-server přináší řadu výhod, včetně:

- Může se škálovat horizontálně, kde server může v případě potřeby přidat další zdroje.

- Klienti mohou být optimalizováni pro správné zadávání dat

- Rozděluje zpracování aplikací mezi klienta a server

Rychlost a režie

Abychom skutečně porozuměli SSH a Telnetu, musíme se naučit jejich režijní dopad. Obecně platí, že SSH má větší režii než Telent, ale ve scénářích reálného světa si sotva všimnete jakéhokoli rozdílu.

Technicky Telnet a SSH provádějí nové klíče po 1 hodině připojení nebo 1 GB času připojení.

Pokud jde o šířku pásma, SSH má větší režii, ale má minimální dopad na uživatele. Pokud jde o CPU klienta a serveru, režie je minimální, díky tomu, jak standard AES funguje a implementuje v připojení SSH.

Stručně řečeno, SSH a Telnet nemají žádný rozdíl v vizuální rychlosti nebo režii. Pokud je však porovnáte technicky, SSH přenáší určitou režii nad Telnetem.

Případy použití SSH a Telnetu

V této části prozkoumáme některé případy použití SSH a Telnetu.

Případy použití SSH

Příklady použití SSH zahrnují:

- Vzdálené provádění příkazů

- Bezpečný přístup ke zdrojům vzdáleného stroje

- Vzdálený přenos souborů

- Vzdálené poskytování aktualizací softwaru

- Nastavte automatický přenos souborů nebo proveďte ruční přenosy

Případy použití Telnetu

Příklady použití Telnetu zahrnují:

- Odstraňování problémů s SSH

- Odstraňování problémů s FTP, SMTP a webovými servery.

- Zkontrolujte, zda je port otevřený nebo ne

- Přístup k důvěryhodným internetovým sítím.

Závěrečné myšlenky: Který z nich je lepší?

SSH je lepší. Jedná se o moderní a aktualizovaný síťový protokol, který zajišťuje bezpečný vzdálený přístup. Doposud v něm nebyly nalezeny žádné bezpečnostní mezery. Také se snadno používá a nastavuje.

Telnet, na druhé straně, klesl s grácií. Nyní je to téměř 50 let. V současných scénářích je však stále užitečný a můžete jej použít k odstraňování problémů s SSH nebo ke kontrole, zda je otevřený port. Správci mohou použít Telnet k řešení většiny problémů se sítí.