Technika šifrování na bázi mřížky je vynikající metodou zabezpečení informací pomocí řady matematických vzorců.

Kryptografie přichází v několika variantách. Obecně používá řadu kódů k šifrování vašich dat.

Kryptografické nástroje, jako jsou šifrovací schémata, se po nejdelší dobu řídily ad-hoc návrhy. Zabezpečení bylo zcela založeno na heuristice a intuici.

Kódy se také snáze prolomí; proto je zabezpečení dat otázkou pro ty, kteří používají bezpečnostní návrhy založené na kódu.

Dalším problémem je, že existující standardy kryptografie nejsou tak spolehlivé. Vývoj kvantových počítačů může dále porušovat standardy, což má za následek zvýšený výkon mezi uživateli.

Proto je šifrování osobních údajů nezbytné pro každého. Následně se objevil požadavek na nový nápad nebo techniku, kterou nikdo nedokázal prolomit. Potřebovali jsme vylepšené standardy, které dokážou zabezpečit data i po použití kvantových počítačů.

Po dlouhém brainstormingu se vyvinula nová metoda, tj. mřížková kryptografie.

V tomto článku proberu kryptografii založenou na mřížkách, její důležitost, jak funguje a další.

Tady jsme!

Table of Contents

Co je kryptografie?

Kryptografie je technika zabezpečení komunikace a informací pomocí široké škály kódů tak, aby informace mohli číst a zpracovávat ti, kterým jsou určeny. Zabráníte tak neoprávněnému přístupu k datům.

Pojem „kryptografie“ vzniká spojením dvou slov – krypta a psaní.

Zde „krypta“ znamená „skrytá“ a „grafie“ znamená „psaní“.

Metody používané k ochraně vašich informací jsou získány z různých matematických konceptů a některých výpočtů založených na pravidlech, tj. algoritmů pro přeměnu zpráv na tvrdý problém, který se zdá být obtížně dekódovatelný.

Existují tři typy kryptografie:

- Symetrická klíčová kryptografie: Je to typ šifrovacího systému, který umožňuje odesílateli zprávy a jejímu příjemci používat jeden klíč pro kódování a dekódování zpráv. Tato metoda je jednodušší a rychlejší.

- Hashovací funkce: V tomto algoritmu nepotřebujete žádný klíč. Hodnota hash se vypočítá jako prostý text, což je pro obsah obtížné obnovit. Různé operační systémy používají tuto metodu k šifrování hesel.

- Asymetrická klíčová kryptografie: V rámci této techniky byla ke kódování a dekódování informací použita dvojice klíčů – jeden klíč pro šifrování a druhý klíč pro dešifrování. První klíč je veřejný, ale druhý klíč je soukromý klíč, který zná pouze příjemce.

Co je to mřížková kryptografie?

Kryptografie založená na mřížkách je jednoduchý termín používaný pro vytváření kryptografických algoritmů, které zahrnují mřížky. Používá se pro postkvantovou kryptografii k zabezpečení informací. Na rozdíl od veřejně známých schémat jsou schémata založená na mřížkách odolnější a dokážou odolat útokům z kvantových počítačů.

Nyní, pokud vás zajímá, co je mřížka v kontextu kryptografie založené na mřížkách, dovolte mi, abych vám to vysvětlil.

Mřížka připomíná mřížku jako na milimetrovém papíře, která využívá množinu bodů umístěných křížem krážem. To není konečné; místo toho mřížka definuje vzor, který pokračuje nekonečně. Sada bodů je známá jako vektor, kde můžete sčítat čísla v libovolných celočíselných násobcích. Nejtěžší je najít body z této nekonečné sítě, které jsou blízko nějakému bodu, řekněme 0.

Kryptografie založená na mřížce navíc používá k šifrování dat složité matematické problémy, což útočníkům ztěžuje řešení tohoto druhu problémů a krádeže dat.

Když mluvíme o její historii, kryptografii založenou na mřížkách poprvé představil Miklos Ajtai v roce 1996, jehož zabezpečení bylo založeno na problémech s mřížkami.

V roce 1998 Joseph H. Silverman, Jill Pipher a Jeffrey Hoofstein představili schéma šifrování veřejného klíče založené na mřížce. Řešení šifrování však není tak těžké. Konečně v roce 2005 představil Oded Regev první šifrovací schéma s veřejným klíčem, které prokazatelně obstojí i v nejhorším případě.

Od té doby pokračují následné práce na zlepšení účinnosti původního šifrovacího schématu. V roce 2009 Craig Gentry přišel s prvním homomorfním šifrovacím schématem založeným na složitých problémech s mřížkou.

Příklady: CRYSTALS-Dilithium (algoritmus digitálního podpisu) a CRYSTALS-KYBER (algoritmus pro šifrování veřejného klíče a vytvoření klíče).

Jak funguje mřížková kryptografie?

Abychom pochopili princip fungování mřížky, pojďme se ponořit do některých důležitých pojmů:

- Mříže: Mřížky jsou v zásadě chápány jako mřížka s pravidelným rozmístěním množiny bodů, jejichž počet je nekonečný.

- Vektor: Vektor je název bodu a čísla na něm se nazývají souřadnice. Například (2,3) je vektor se dvěma souřadnicemi – 2 a 3. Svaz je sbírka těchto vektorů v nekonečné řadě.

- Základ: Mříže mají velké objekty, ale počítače mají omezené množství paměti. Takže matematici a kryptografové vymysleli stručný způsob, jak použít mřížky. Používají tedy „základ“ mřížky. Jedná se o soubor vektorů používaných k zobrazení libovolného bodu v mřížce mřížky, který tvoří mřížku.

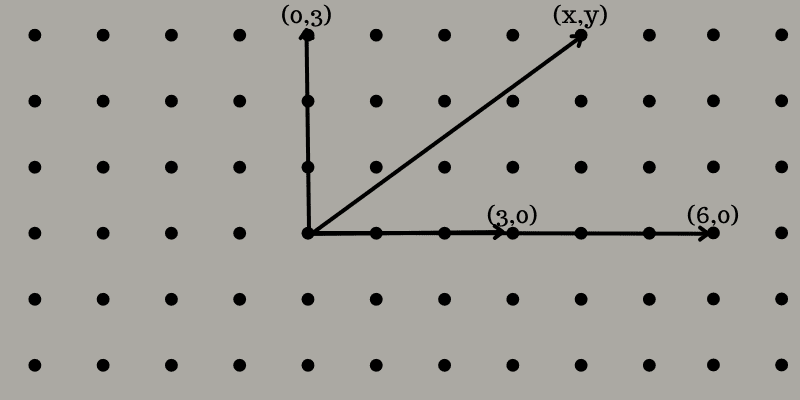

Nyní si jako příklad uveďme 2D mřížku, abychom tomuto konceptu snadno porozuměli. Zde najdete mřížku bodů na rovném povrchu jako kus papíru. Vyberme dva nebo více bodů, které nejsou jedinou úsečkou procházející počátkem.

Například zvolíte (3,0) a (0,3). Chcete-li pomocí těchto bodů vygenerovat třetí bod, musíte vybrat dvě celá čísla, například 2 a -1. Vynásobte souřadnice (3,0) 2, abyste získali (6,0) a (0,3) x -1, abyste dostali (0, -3). Sečtením výsledných bodů získáte (6,-3).

Touto metodou můžete vygenerovat celou síť bodů, rovnoměrně rozmístěných od sebe svisle i vodorovně. Souřadnice můžete pojmenovat jako (x,y), kde vidíte, že x a y jsou sudá čísla, včetně 0.

Mřížky jsou rozděleny do tří kategorií:

- Aperiodická: Aperiodická mřížka je vzor, který se přesně neopakuje, ale neexistují žádné překryvy a mezery.

- Chaotický: Chaotická mřížka je vzor s přesahy a mezerami, který do vaší rovnice zavádí náhodnost.

- Periodický: Periodická mřížka je vzor, který se znovu a znovu opakuje bez překrývání a mezer.

Každá mřížka funguje jako vzor, kde ta se známým vektorem může zprávu pouze dešifrovat. Protože má mnoho vzorů, je pro útočníka obtížné najít výchozí bod a klíč k jeho dešifrování. Ať už máte mřížky s 10 body nebo 100 body, ten se správným klíčem dokáže pouze dešifrovat informace.

Pokud je útočník požádán, aby vybral dva náhodné body, bude obtížné určit, který bod na vzorech 10bodové mřížky vede ke 100bodové mřížce. Pokud tedy znáte klíč, můžete zprávu snadno dekódovat.

Výhody mřížkové kryptografie

Kryptografie založená na mřížce nabízí mnoho výhod pro jednotlivce i firmy.

Nižší spotřeba energie

Spotřeba energie se zvyšuje s rostoucím využitím jakéhokoli systému. Přestože je kryptografie na bázi mřížky rychlejší, spotřebovává méně energie ve srovnání s jinými šifrovacími schématy. Důvodem je, že kryptografie založená na mřížce je implementována v hardwaru, což má za následek menší spotřebu energie.

Například procesory navržené pro těžbu kryptoměn jsou energeticky účinnější než tradiční procesory při použití kryptografie založené na mřížce.

Vysokorychlostní výpočet

Na rozdíl od jiných kryptografických algoritmů je šifrovací schéma mřížek vypočítáno mnohem rychleji. Rychlejší výpočetní časy mají za následek vyšší výkon a poskytují lepší odezvy v reálném čase, jako je online hraní her nebo streamování médií.

Snadno implementovatelné a flexibilní

V dnešní době podniky hledají flexibilní možnosti a šetří čas. Kryptografie založená na mřížce se snadno implementuje, protože vyžaduje menší množství zdrojů a je vysoce dostupná. Můžete jej také snadno implementovat na standardní hardware.

Kryptografie založená na mřížce se navíc používá v mnoha aplikacích, jako jsou digitální podpisy, výměna klíčů a šifrování založené na heslech. Neomezujte se na jeden design; místo toho můžete konstruovat mříže různými způsoby. Nabízí tedy velkou flexibilitu.

Rozumné velikosti klíčů

Velikosti kryptografických klíčů na bázi mřížky jsou malé, ale ne tak malé jako klasické kryptografické algoritmy nebo schémata založená na kvantově bezpečné izogenii. Tyto klíče tedy můžete použít ve standardních protokolech.

Různorodé použití

Lattice umožňují uživatelům řešit různé bezpečnostní problémy, včetně praktických konstrukcí, jako jsou podpisy a schémata klíčových dohod. Kromě toho můžete vytvořit bezpečnostní kanály napříč vaší organizací, abyste zabezpečili data všech, jako je plně homomorfní šifrování a šifrování založené na identitě.

Matematický základ

Protože je algoritmus zcela založen na matematických problémech, je těžké získat jeho skutečné řešení, pokud neznáte klíč. To poskytuje jednotlivcům a profesionálům jistotu o jejich informační bezpečnosti.

Srozumitelnost

Algoritmy používané v kryptografii založené na mřížkách jsou založeny na jednoduché lineární algebře, která vyžaduje méně matematické základy k pochopení konceptu jejího fungování. Můžete to tedy implementovat během okamžiku, což vám poskytne rychlou bezpečnost a efektivitu.

Výukové zdroje

Pokud se chcete dozvědět více o technologii, zde jsou některé knihy a kurzy, na které se můžete obrátit. Jsou k dispozici online a mohou vám pomoci stát se profesionálem v této metodě zabezpečení. Pojďme se ponořit do těchto knih a kurzů.

#1. Kryptosystémy založené na mřížkách: perspektiva designu

Autoři knihy, Jiang Zhang a Zhenfeng Zhang, se zaměřují na kryptosystémy založené na mřížkách, které jsou široce považovány za nejslibnější postkvantová krypto schémata. Tato kniha poskytuje základní pohledy na správnou konstrukci bezpečnostní vrstvy z problémů s pevnou mřížkou.

Primárním konceptem je informovat vás o nástroji, který lze použít k výběru mřížky pro navrhování kryptosystémů. To zahrnuje návrh šifrování založeného na atributech, digitálních podpisů, změny klíče, šifrování založeného na identitě a šifrování veřejného klíče.

#2. Kryptografie s veřejným klíčem na bázi mřížky v hardwaru

Knihu napsali Sujoy Sinha Roy a Ingrid Verbauwhede. Popisují, jak efektivní je implementace kryptografie s veřejným klíčem, která řeší kritické bezpečnostní výzvy velkého množství dat generovaných sítí připojených zařízení. Zařízeními mohou být drobné radiofrekvenční identifikační štítky, stolní počítače a další.

Autoři také zkoumají implementaci postkvantového homomorfního šifrování a schémat kryptografie s veřejným klíčem.

#3. Mříže a jejich aplikace v kryptografii:

Toto není kniha; místo toho diplomovou práci, kterou napsal Merve Cakir v roce 2014 při pokračování bakalářského studia v oboru Počítačové inženýrství. Cílem knihy je identifikovat rysy kryptosystémů založených na mřížkách a jak se používání podpisových a šifrovacích schémat stává s příchodem kvantového počítače nejistým.

V práci autor navrhl alternativní kryptografii založenou na nejhorším scénáři problémů s mřížkou. Tvrdost a bezpečnost výpočetních problémů jsou analyzovány nabídkou spolupráce mezi teorií složitosti, kryptografií s veřejným klíčem a lineární algebrou.

#4. Kryptografie od základní až po pokročilou úroveň

Tento kurz zavádí Udemy, který vám poskytne jasnou představu o kryptografii a některých souvisejících terminologiích. V tomto kurzu se dozvíte o kryptografii, hašování, hackování a prolomení kódu, kryptoanalýze a dešifrování.

Najdete zde 5 sekcí, z toho 17 přednášek a celkovou dobu kurzu tj. 2h 7m. Abyste se mohli zapsat do tohoto kurzu, potřebujete pouze základní znalosti počítačů a středoškolské matematiky.

Závěr

Kryptografie je jednoduchý, ale výkonný nástroj pro ochranu informací uložených ve vašich systémech. Pracuje s pomocí složitých matematických problémů a různých algoritmů pro zabezpečení dat, což je v dnešní době primární cíl každého.

Kryptografie založená na mřížce je jedním z nejbezpečnějších bezpečnostních mechanismů, který k šifrování dat používá jednoduchou lineární algebru. Zahrnuje mřížky, vektory a základ, které se používají ke konstrukci pevného vzoru. Metoda dešifrování závisí na vzorech, a proto musíte znát výchozí bod. Pokud máte klíč, můžete data snadno dešifrovat.

Kryptografie založená na mřížkách je tedy osvědčenou technikou pro zabezpečení dat jednotlivců a podniků působících v různých odvětvích, od firem IT a bezpečnostních služeb po finance a mnoho dalších.

Můžete si také přečíst Cloud Cryptography.