Anonymizujte provoz Linuxu pomocí ProxyChains a Tor

Jak skrýt svou identitu online pomocí Linuxu a bez VPN

Využití operačního systému postaveného na Linuxu pro anonymizaci vaší aktivity na internetu je docela snadné a vše zvládnete bez nutnosti platit za VPN služby, které jsou dnes běžně dostupné.

Distribuce, jako je Kali Linux, se používají mimo jiné pro testování zabezpečení bezdrátových sítí, webových stránek a serverů. Pro tyto účely jsou běžně využívané i systémy jako Debian a Ubuntu.

ProxyChains a Tor umožňují řetězení několika proxy serverů pro zajištění anonymity, což ztěžuje odhalení vaší skutečné IP adresy. ProxyChains tak efektivně skrývá vaši IP za pomocí mnoha proxy. Mějte však na paměti, že s rostoucím počtem proxy se zpomaluje rychlost vašeho internetového připojení.

Co přesně jsou ProxyChains?

ProxyChains je nástroj pro systémy UNIX, který umožňuje maskování IP adresy pomocí přesměrování síťového provozu. Přesměrovává vaše TCP připojení přes různé proxy servery včetně TOR, SOCKS a HTTP protokolů.

- Je kompatibilní s nástroji pro skenování TCP jako Nmap.

- Umožňuje přesměrovat jakékoli TCP spojení přes řadu konfigurovatelných proxy.

- Ve výchozím nastavení využívá síť Tor.

- Umožňuje kombinovat různé typy proxy v jednom seznamu.

- Lze ho použít i pro obcházení firewallů, IDS a IPS systémů.

Řetězení proxy je jednoduché a může ho provést prakticky každý, jak ukazuje tento článek.

Tento návod vám ukáže, jak nastavit Tor a ProxyChains v Linuxu pro dosažení anonymity.

Instalace Tor a ProxyChains v Linuxu

Nejprve aktualizujte váš Linux systém, abyste měli nejnovější záplaty a aplikace. To provedete otevřením terminálu a zadáním:

$ sudo apt update && sudo apt upgrade

Následně zkontrolujte, zda už máte nainstalovaný Tor a ProxyChains samostatným zadáním těchto příkazů:

$ proxychains $ tor

Pokud nejsou nainstalované, zadejte následující příkaz do terminálu:

$ sudo apt install proxychains tor -y

Důležité je si uvědomit, že zde neinstalujeme Tor prohlížeč. Instalujeme službu tor, která běží lokálně ve vašem systému a je vázaná na konkrétní port. V tomto případě je výchozí port 9050.

Pro ověření stavu služby Tor zadejte:

┌──(root💀kali)-[/home/writer]

└─# service tor status

● tor.service - Anonymizing overlay network for TCP (multi-instance-master)

Loaded: loaded (/lib/systemd/system/tor.service; disabled; vendor preset: disabled)

Active: inactive (dead)

Pro spuštění služby tor použijte:

$ service tor start

A pro zastavení služby tor použijte:

$ service tor stop

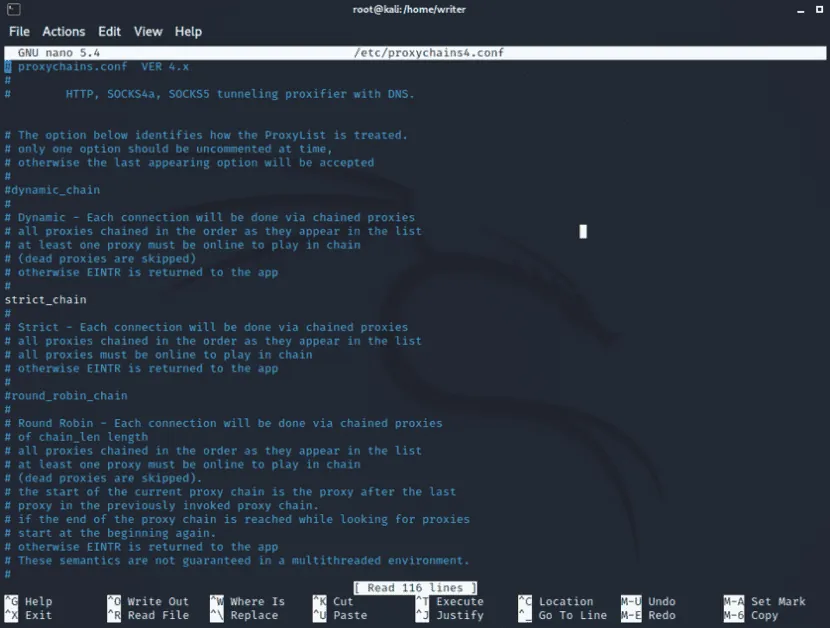

Konfigurace ProxyChains

Nejdříve najděte umístění konfiguračního souboru ProxyChains pomocí tohoto příkazu:

┌──(root💀kali)-[~] └─# locate proxychains /etc/proxychains4.conf /etc/alternatives/proxychains /etc/alternatives/proxychains.1.gz /usr/bin/proxychains /usr/bin/proxychains4 /usr/lib/x86_64-linux-gnu/libproxychains.so.4 /usr/share/applications/kali-proxychains.desktop /usr/share/doc/libproxychains4 /usr/share/doc/proxychains4

Konfigurační soubor se tedy nachází zde:

/etc/proxychains4.conf

Z výše uvedeného je zřejmé, že konfigurační soubor ProxyChain se nachází v /etc/.

Nyní potřebujeme provést určité úpravy tohoto konfiguračního souboru. Otevřete ho v textovém editoru, který preferujete (například leafpad, vim nebo nano).

V tomto příkladu použiji nano editor.

nano /etc/proxychains.conf

Po otevření souboru musíte zakomentovat a odkomentovat několik řádků, abyste nastavili řetězení proxy.

Znak „#“ v konfiguraci označuje komentáře v jazyce bash. Pomocí šipek se posuňte dolů a proveďte následující úpravy:

#1. Odkomentujte řádek s "dynamic_chain". Stačí odstranit symbol # před dynamic_chain.

dynamic_chain # # Dynamic - Each connection will be done via chained proxies # all proxies chained in the order as they appear in the list # at least one proxy must be online to play in chain # (dead proxies are skipped) # otherwise EINTR is returned to the app

#2. Zakomentujte řádky "random_chain" a "strict_chain". Stačí před ně přidat #.

#random_chain # # Random - Each connection will be done via random proxy # (or proxy chain, see chain_len) from the list. # this option is good to test your IDS :)

#3. Zkontrolujte, zda je odkomentovaný řádek pro proxy-DNS. Vyhnete se tak únikům DNS, které by mohly prozradit vaši skutečnou IP adresu.

# Proxy DNS requests - no leak for DNS data proxy_dns

#4. Na konec seznamu proxy přidejte řádek "socks5 127.0.0.1 9050".

[ProxyList] # add proxy here ... # meanwile # defaults set to "tor" socks4 127.0.0.1 9050 socks5 127.0.0.1 9050

Řádek pro socks4 je již zadaný, proto přidejte řádek pro socks5 jak je uvedeno výše. Nakonec uložte konfigurační soubor a zavřete terminál.

Používání ProxyChains

Nejprve musíte spustit službu Tor, aby ProxyChains fungovalo.

┌──(root💀kali)-[/home/writer] └─# service tor start

Po spuštění Tor můžete začít používat ProxyChains pro anonymní procházení internetu, skenování a sběr informací. ProxyChains lze použít s nástroji jako Nmap nebo sqlmap pro anonymní skenování a hledání zranitelností.

Pro spuštění ProxyChains jednoduše zadejte do terminálu "proxychains" a za tím název aplikace, kterou chcete použít. Formát je:

┌──(writer㉿kali)-[~] └─$ proxychains firefox www.flippa.com

Pro použití Nmap zadejte:

$ proxychains nmap -targetaddress

Pro použití sqlmap zadejte:

$ proxychains python sqlmap -u target

Anonymně lze testovat na zranitelnosti pomocí příkazu:

$ proxychains python sqlmap -u http://www.targetaddress/products.php?product=3

ProxyChains lze využít s libovolným nástrojem pro skenování TCP.

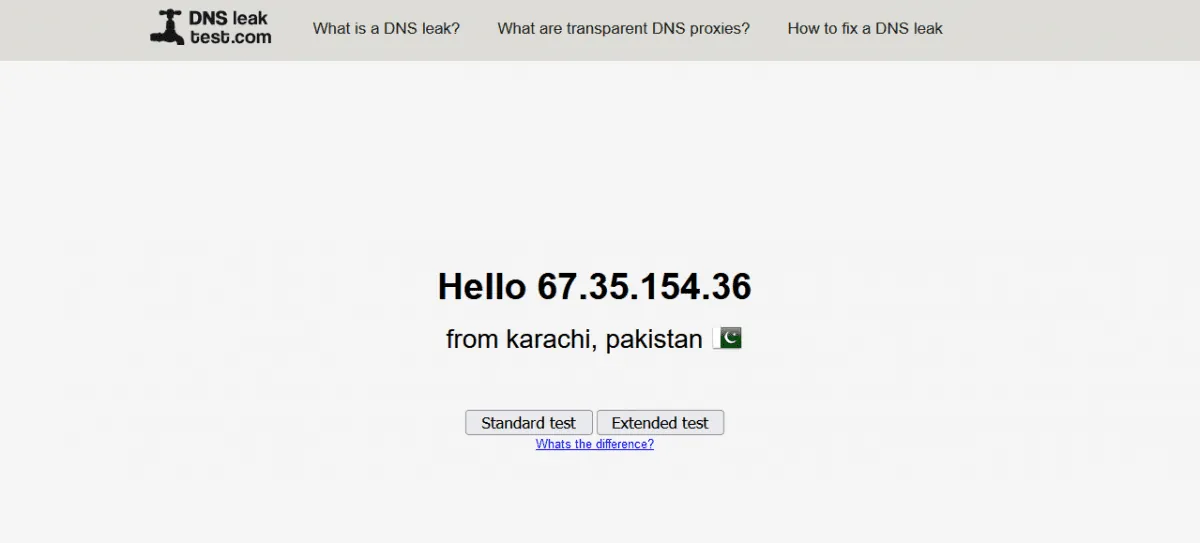

Pro ověření, zda ProxyChains správně funguje, navštivte stránku dnsleaktest.com a zkontrolujte svou IP adresu a DNS úniky.

Po spuštění ProxyChains si všimnete, že se Firefox načetl s jiným jazykem. Nyní provedeme DNS únik test pomocí příkazu:

$ proxychains firefox dnsleaktest.com

Jak je vidět, moje poloha se změnila z Indie do Pákistánu. ProxyChains navíc dynamicky mění moji IP adresu a zajišťuje tak anonymitu.

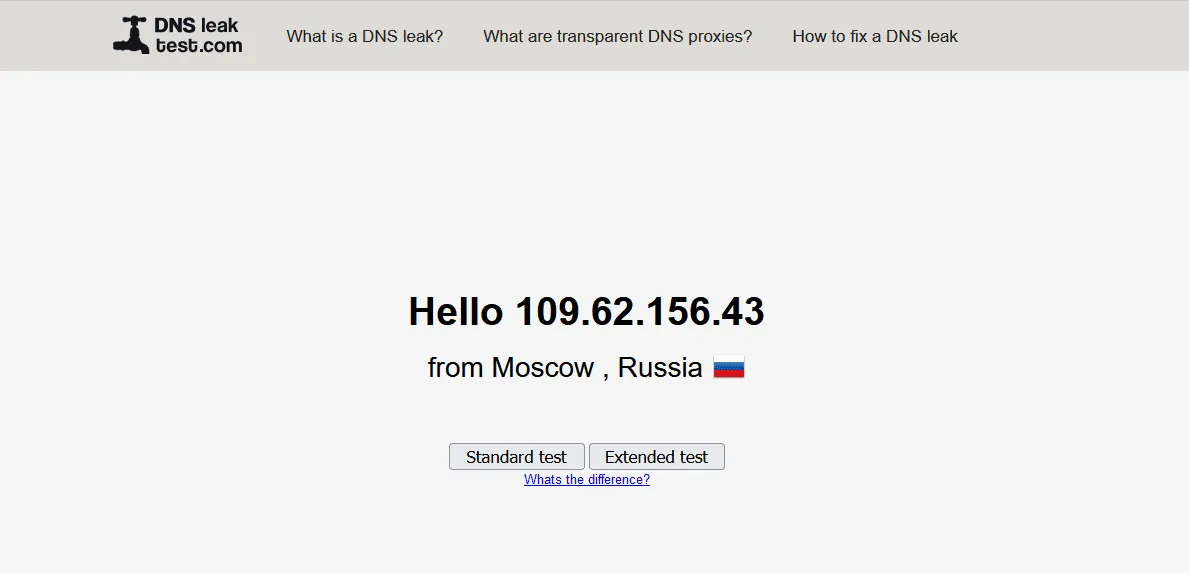

Pokud chcete vidět další výsledek, zavřete Firefox, vymažte terminál, restartujte službu Tor a spusťte ProxyChains znovu. V DNS únik testu uvidíte jiné výsledky, jak je znázorněno níže.

Opět vidíte, že se moje poloha přesunula z Pákistánu do Ruska. Takto funguje dynamické řetězení proxy. Zvyšuje to vaši anonymitu během bezpečnostních testů.

Závěr

V tomto článku jsme si ukázali, jak zůstat anonymní na internetu a chránit své online soukromí při provádění bezpečnostních testů. ProxyChains je také možné použít v kombinaci s bezpečnostními nástroji, jako je Nmap a Burpsuite. Často se využívá při obcházení detekce IDS, IPS a firewallu.

Alternativně, pokud hledáte jednoduché a rychlé řešení, můžete zvážit použití VPN, která zajišťuje anonymitu ihned po instalaci.