Použití operačního systému založeného na Linuxu ke skrytí vaší identity na internetu je poměrně jednoduché a můžete to udělat vše, aniž byste museli platit za službu VPN, jako jsou ty, které jsou dnes k dispozici.

Distribuce Kali Linux se používají mimo jiné k testování bezpečnosti WiFi sítí, webových stránek a serverů. Pro tyto účely se běžně používají také operační systémy jako Debian a Ubuntu.

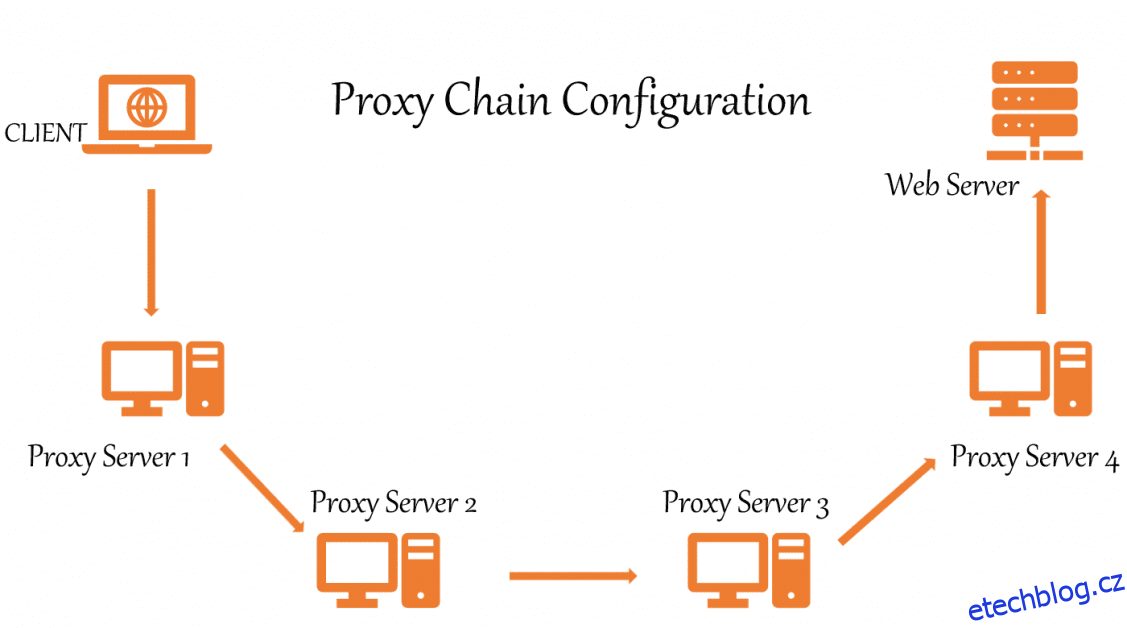

ProxyChains a Tor lze použít k řetězení mnoha serverů proxy a poskytnout anonymitu, takže je obtížnější vysledovat vaši skutečnou IP adresu. Výsledkem je, že ProxyChains skryje vaši skutečnou IP adresu pomocí mnoha proxy serverů. Pamatujte, že čím více proxy použijete, tím pomalejší bude vaše internetové připojení.

Table of Contents

Co jsou ProxyChains?

Proxychains je UNIXový program, který nám umožňuje maskovat naši IP adresu přesměrováním síťového provozu. Směruje náš provoz TCP přes různé proxy, včetně TOR, PONOŽKYa HTTP.

- Nástroje pro průzkum TCP, jako je Nmap, jsou kompatibilní.

- Umožňuje přesměrovat jakékoli TCP spojení na internet prostřednictvím řady konfigurovatelných proxy.

- Ve výchozím nastavení se používá síť Tor.

- V rámci seznamu je možné kombinovat různé druhy proxy.

- Proxychainy lze také použít při obcházení firewallů, detekce IDS a IPS.

Zřetězení proxy je jednoduché a může ho provést kdokoli, jak je ukázáno v tomto článku.

Tato příručka vám ukáže, jak nastavit Tor a Proxychains v Linuxu pro anonymitu.

Instalace Tor & Proxychains v Linuxu

Nejprve aktualizujte systém Linux pomocí záplat a nejnovějších aplikací. Za tímto účelem otevřeme terminál a napíšeme:

$ sudo apt update && sudo apt upgrade

Poté zkontrolujte, zda jsou Tor a Proxychains předinstalované nebo ne, jednoduše zadáním těchto příkazů samostatně:

$ proxychains $ tor

Pokud nebyly nainstalovány, zadejte do terminálu následující příkaz:

$ sudo apt install proxychains tor -y

Upozorňujeme, že neinstalujeme prohlížeč Tor. Instalujeme službu tor, což je služba, která běží lokálně na vašem virtuálním počítači nebo na vašem operačním systému a je ve skutečnosti vázána na konkrétní port na místním hostiteli. V našem případě to bude 9050 a to je výchozí hodnota pro službu tor.

Chcete-li zkontrolovat stav Tor:

┌──(root💀kali)-[/home/writer]

└─# service tor status

● tor.service - Anonymizing overlay network for TCP (multi-instance-master)

Loaded: loaded (/lib/systemd/system/tor.service; disabled; vendor preset: disabled)

Active: inactive (dead)

Chcete-li spustit službu tor:

$ service tor start

Chcete-li zastavit službu tor:

$ service tor stop

Konfigurace ProxyChains

Nejprve vyhledejte adresář ProxyChains pomocí tohoto příkazu:

┌──(root💀kali)-[~] └─# locate proxychains /etc/proxychains4.conf /etc/alternatives/proxychains /etc/alternatives/proxychains.1.gz /usr/bin/proxychains /usr/bin/proxychains4 /usr/lib/x86_64-linux-gnu/libproxychains.so.4 /usr/share/applications/kali-proxychains.desktop /usr/share/doc/libproxychains4 /usr/share/doc/proxychains4

Toto je náš konfigurační soubor.

/etc/proxychains4.conf

Na základě výše uvedeného výsledku si můžeme všimnout, že konfigurační soubor ProxyChain je umístěn v /etc/.

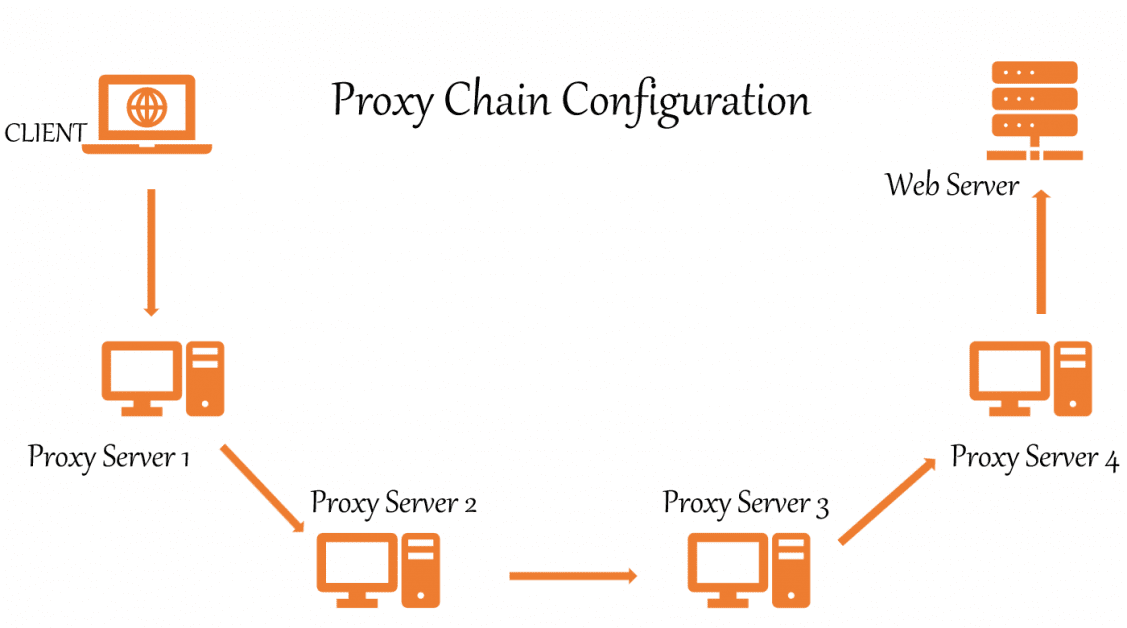

Potřebujeme provést nějaké úpravy v konfiguračních souborech ProxyChains. Otevřete konfigurační soubor ve svém oblíbeném textovém editoru, jako je leafpad, vim nebo nano.

Zde používám nano editor.

nano /etc/proxychains.conf

Otevře se konfigurační soubor. Nyní musíte zakomentovat a okomentovat některé řádky pro nastavení proxy řetězců.

V konfiguraci si všimnete „#“, což znamená komentáře v jazyce bash. Můžete se posunout dolů a provést úpravy pomocí kláves se šipkami.

#1. Dynamický řetězec by měl být z komentáře poznámky odstraněn. Jediné, co musíte udělat, je odstranit # před dynamic_chain.

dynamic_chain # # Dynamic - Each connection will be done via chained proxies # all proxies chained in the order as they appear in the list # at least one proxy must be online to play in chain # (dead proxies are skipped) # otherwise EINTR is returned to the app

#2. Vložte komentář před random_chain a strict_chain. Stačí před tyto přidat #.

#random_chain # # Random - Each connection will be done via random proxy # (or proxy chain, see chain_len) from the list. # this option is good to test your IDS :)

#3. Maximální počet zahrnutí komentáře proxy-DNS, znovu zkontrolujte, zda je odkomentován. Vyhnete se jakýmkoli únikům DNS, které by mohly tímto způsobem odhalit vaši skutečnou IP adresu.

# Proxy DNS requests - no leak for DNS data proxy_dns

#4. Přidejte ponožky5 127.0.0.1 9050 do seznamu proxy na poslední řádek.

[ProxyList] # add proxy here ... # meanwile # defaults set to "tor" socks4 127.0.0.1 9050 socks5 127.0.0.1 9050

Zde již bude zadána proxy socks4. Musíte přidat proxy socks5, jak je uvedeno výše. A nakonec uložte konfigurační soubor a ukončete terminál.

Použití ProxyChains

Nejprve musíte spustit službu Tor, abyste mohli používat ProxyChains.

┌──(root💀kali)-[/home/writer] └─# service tor start

Po spuštění služby tor můžete používat ProxyChains pro procházení a pro anonymní skenování a výčet. Můžete také použít nástroj Nmap nebo sqlmap s ProxyChain pro anonymní skenování a vyhledávání exploitů. Je to skvělé, že?

Chcete-li používat ProxyChains, jednoduše zadejte příkaz ProxyChains do terminálu a za ním název aplikace, kterou chcete použít. Formát je následující:

┌──(writer㉿kali)-[~] └─$ proxychains firefox www.flippa.com

Chcete-li použít Nmap:

$ proxychains nmap -targetaddress

Chcete-li použít sqlmap:

$ proxychains python sqlmap -u target

Můžete také testovat na exploity anonymně jako

$ proxychains python sqlmap -u http://www.targetaddress/products.php?product=3

Doslova každý nástroj pro průzkum TCP lze použít s ProxyChains.

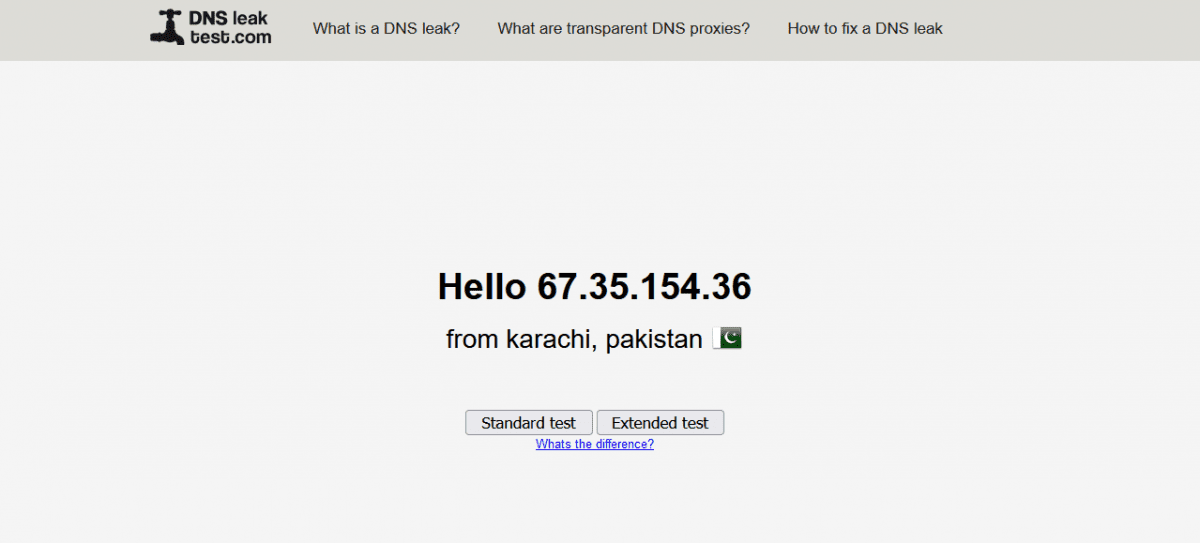

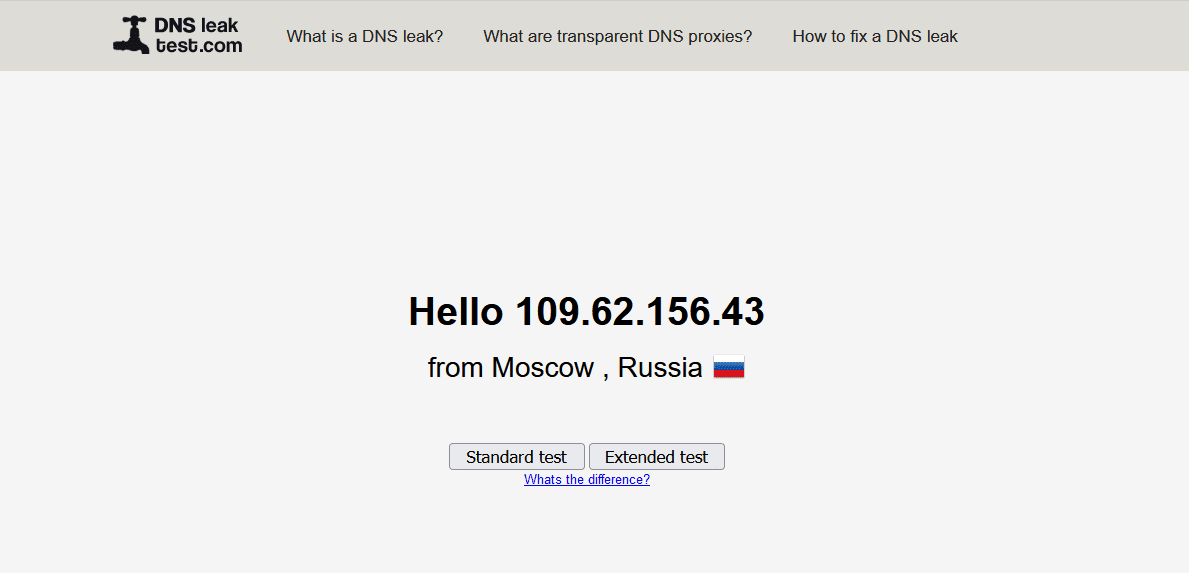

Pro konečné potvrzení, zda ProxyChains funguje správně nebo ne, přejděte na dnsleaktest.com a zkontrolujte vaši IP adresu a úniky DNS.

Po spuštění ProxyChains si všimnete, že Firefox byl načten s jiným jazykem. Nyní provedeme test úniku DNS pomocí příkazu:

$ proxychains firefox dnsleaktest.com

Jak můžete vidět, moje poloha se přesunula z INDIE do PÁKISTÁNU a dobrou zprávou je, že ProxyChains neustále dynamicky mění mou IP adresu, což zajišťuje zachování mé anonymity.

Pokud chcete vidět nový výsledek, jednoduše zavřete Firefox, vyčistěte terminál, restartujte službu Tor a znovu spusťte ProxyChains. V testu úniku DNS uvidíte různé výsledky, jak je znázorněno níže.

Opět můžete vidět, že moje poloha se přesunula z Pákistánu do Ruska. Takto fungují dynamické řetězce proxy. Zvyšuje šance na větší anonymitu při hackování.

Závěr 👨💻

Naučili jsme se, jak zůstat na internetu v anonymitě a chránit naše online soukromí během pentestingu. ProxyChains lze také použít ve spojení s bezpečnostními nástroji, jako jsou Nmap a Burpsuite, a často se používají při vyhýbání se detekci IDS, IPS a firewallu.

Případně, pokud hledáte rychlé a snadné řešení nastavení, můžete zvážit použití VPN, která ihned po vybalení anonymizuje provoz.