Hledání hrozeb vysvětleno za 5 minut nebo méně

V oblasti kybernetické bezpečnosti se často říká, že s dostatečným časem lze prolomit jakýkoli systém. I když to může znít hrozivě, toto tvrzení poukazuje na skutečnou podstatu kybernetické bezpečnosti.

Ani nejlepší bezpečnostní opatření nejsou neprůstřelná. Hrozby se neustále vyvíjejí a vznikají nové metody útoků. Je proto rozumné předpokládat, že dříve či později dojde k pokusu o průnik do systému.

Každá organizace, která chce účinně chránit své systémy, by měla investovat do proaktivní identifikace hrozeb. Včasná detekce umožňuje organizacím rychle zavést opatření ke zmírnění škod, minimalizaci rizik a dopadů útoků, a dokonce může vést k odhalení a zastavení útočníků ještě před zahájením plnohodnotného útoku.

Detekce hrozeb však neslouží jen k zastavení útoků. Pomáhá také odhalovat škodlivé aktéry, kteří mohou krást data, shromažďovat informace pro budoucí útoky nebo zanechávat zadní vrátka, které by mohly být později zneužity.

Účinným způsobem, jak odhalit hrozby a slabá místa dříve, než jich zlomyslní aktéři zneužijí, je takzvaný lov hrozeb.

Lov hrozeb

Když dojde ke kybernetickému útoku, jako je únik dat, útok malwarem nebo DDoS útok, často je to důsledek delšího nepozorovaného působení kybernetických útočníků v systému. Toto období se může pohybovat od několika dnů až po týdny nebo dokonce měsíce.

Čím déle útočníci zůstanou neodhaleni v síti, tím větší škody mohou napáchat. Proto je klíčové eliminovat útočníky, kteří se mohou v síti skrývat bez detekce, dříve, než spustí samotný útok. Právě zde přichází na řadu lov hrozeb.

Lov hrozeb je proaktivní bezpečnostní aktivita, při které bezpečnostní specialisté důkladně prohledávají síť s cílem odhalit a odstranit potenciální hrozby nebo zranitelnosti, které mohly uniknout stávajícím bezpečnostním opatřením.

Na rozdíl od pasivních kybernetických bezpečnostních opatření, jako je automatická detekce hrozeb, je lov hrozeb aktivním procesem, který zahrnuje detailní prohledávání koncových bodů sítě a uložených dat, aby se odhalily škodlivé nebo podezřelé aktivity, které by mohly signalizovat přítomnost hrozby v síti.

Lov hrozeb se nezaměřuje pouze na to, co je již známé, ale také na eliminaci nových a neznámých hrozeb, které se mohly vyhnout obraně sítě a dosud nebyly odstraněny.

Efektivní implementace lovu hrozeb umožňuje organizacím odhalit a zastavit škodlivé aktéry dříve, než provedou útoky, čímž se snižuje rozsah způsobených škod a zvyšuje se bezpečnost systémů.

Jak funguje lov hrozeb

Úspěšný a efektivní lov hrozeb se do značné míry spoléhá na intuici, strategické, etické a kritické myšlení, stejně jako na schopnosti řešit problémy, které mají zkušení odborníci na kybernetickou bezpečnost. Tyto jedinečné lidské dovednosti doplňují to, co dokážou automatizované bezpečnostní systémy.

Při lovu hrozeb začínají bezpečnostní experti definováním a pochopením rozsahu sítí a systémů, ve kterých budou hrozby hledat. Následuje shromažďování a analýza všech relevantních dat, jako jsou protokoly a provozní data.

V těchto počátečních fázích hrají klíčovou roli interní bezpečnostní experti, protože obvykle mají důkladné znalosti o sítích a systémech.

Shromážděná bezpečnostní data se analyzují různými metodami k odhalení anomálií, skrytého malwaru, útočníků, podezřelých nebo rizikových aktivit a hrozeb, které bezpečnostní systémy mohly mylně označit za vyřešené.

Pokud je zjištěna hrozba, je dále vyšetřena a eliminována, aby se zabránilo jejímu zneužití. V případě odhalení škodlivých aktérů jsou tito vyřazeni ze systému a jsou zavedena opatření k dalšímu zabezpečení a prevenci budoucího ohrožení systému.

Lov hrozeb nabízí organizacím příležitost získat lepší přehled o svých bezpečnostních opatřeních a zlepšit své systémy pro lepší ochranu před budoucími útoky.

Význam lovu hrozeb

Mezi přínosy lovu hrozeb patří:

Snížení škod způsobených rozsáhlými kybernetickými útoky

Výhodou lovu hrozeb je schopnost odhalit a zastavit kybernetické útočníky, kteří pronikli do systému, dříve než získají dostatek citlivých dat k provedení závažnějšího útoku.

Zastavení útočníků v rané fázi snižuje škody, které by mohly vzniknout v důsledku úniku dat. Díky proaktivní povaze lovu hrozeb mohou organizace reagovat na útoky mnohem rychleji, čímž se snižuje riziko a dopad kybernetických útoků.

Snížení počtu falešných poplachů

Při používání automatizovaných nástrojů kybernetické bezpečnosti, které jsou nakonfigurovány k detekci a identifikaci hrozeb pomocí předem definovaných pravidel, někdy dochází k falešným poplachům, kdy se výstraha spustí, i když žádná skutečná hrozba neexistuje. To může vést k nasazení protiopatření proti neexistujícím hrozbám.

Lov hrozeb, který provádějí lidé, eliminuje falešné poplachy, protože bezpečnostní experti mohou provést hloubkovou analýzu a kvalifikovaně posoudit skutečnou povahu domnělé hrozby. Tím se předchází zbytečným reakcím na falešné poplachy.

Zlepšení porozumění firemním systémům bezpečnostními experty

Jednou z výzev po instalaci bezpečnostních systémů je ověření jejich efektivity. Lov hrozeb může pomoci odpovědět na tuto otázku, protože bezpečnostní experti provádějí hloubková vyšetřování a analýzy k odhalení a odstranění hrozeb, které mohly uniknout stávajícím bezpečnostním opatřením.

To má také výhodu v tom, že interním bezpečnostním expertům umožňuje lépe porozumět stávajícím systémům, jejich fungování a možnostem jejich dalšího zabezpečení.

Udržování bezpečnostních týmů v aktuálním stavu

Při lovu hrozeb se využívají nejnovější technologie k detekci a eliminaci hrozeb a zranitelností dříve, než jich může být zneužito.

To je výhodné pro organizace, protože bezpečnostní tým tak zůstává informován o aktuálních hrozbách a aktivně se podílí na odhalování neznámých zranitelností, které by mohly být zneužity. Taková proaktivní činnost vede k lépe připraveným bezpečnostním týmům, které jsou informovány o nových a vznikajících hrozbách, a chrání je tak před překvapením ze strany útočníků.

Zkrácení doby vyšetřování

Pravidelný lov hrozeb vytváří databázi znalostí, kterou lze využít k urychlení procesu vyšetřování útoku, pokud k němu dojde.

Lov hrozeb zahrnuje detailní studii a analýzu systémů a zjištěných zranitelností. To vede k akumulaci znalostí o systému a jeho bezpečnosti. V případě útoku tedy může vyšetřování využít data shromážděná z předchozích lovů hrozeb, což výrazně urychlí celý proces a umožní organizaci lépe a rychleji na útok reagovat.

Pravidelný lov hrozeb přináší organizacím značné výhody.

Lov hrozeb vs. Zpravodajství o hrozbách

Přestože jsou tyto dva koncepty propojené a často se využívají společně pro zvýšení kybernetické bezpečnosti organizace, zpravodajství o hrozbách a lov hrozeb jsou odlišné pojmy.

Zpravodajství o hrozbách zahrnuje shromažďování a analýzu dat o vznikajících a existujících kybernetických hrozbách za účelem pochopení taktiky, technik, postupů, motivů, cílů a chování aktérů stojících za kybernetickými hrozbami a útoky.

Tyto informace se sdílejí s organizacemi, aby jim pomohly při odhalování, prevenci a zmírňování kybernetických útoků.

Na druhé straně je lov hrozeb proaktivním procesem, jehož cílem je hledání potenciálních hrozeb a zranitelností, které se mohou v systému vyskytovat, aby se s nimi mohlo vypořádat dříve, než jich útočníci zneužijí. Tento proces vedou bezpečnostní experti, kteří pro svou práci využívají i informace získávané ze zpravodajství o hrozbách.

Typy lovu hrozeb

Existují tři hlavní typy lovu hrozeb, a to:

#1. Strukturovaný lov

Tento typ lovu hrozeb se zaměřuje na indikátory útoku (IoA). Indikátor útoku představuje důkaz, že do systému v současné době vstupují neoprávnění aktéři. IoA se objevují před samotným únikem dat.

Strukturovaný lov se proto zaměřuje na taktiky, techniky a postupy (TTP), které útočníci používají, s cílem identifikovat útočníka, jeho cíle a reagovat dříve, než dojde ke škodám.

#2. Nestrukturovaný lov

Tento typ lovu hrozeb je založen na indikátorech kompromitace (IoC). Indikátorem kompromitace je důkaz, že došlo k narušení bezpečnosti a do systému v minulosti vstoupili neoprávnění účastníci. Během tohoto typu lovu hrozeb bezpečnostní experti hledají vzorce v celé síti před a po identifikaci indikátoru kompromitace.

#3. Situační nebo entitně řízený lov

Tento typ lovu hrozeb je založen na interním posouzení rizik a zranitelností v systémech organizace. Bezpečnostní experti využívají externě dostupné a nejnovější údaje o útocích k hledání podobných vzorců a chování v systému.

Klíčové prvky lovu hrozeb

Efektivní lov hrozeb vyžaduje hloubkový sběr a analýzu dat k identifikaci podezřelého chování a vzorců, které mohou signalizovat potenciální hrozby v systému.

Jakmile jsou takové aktivity v systému detekovány, je nezbytné je důkladně prozkoumat a pochopit pomocí pokročilých nástrojů pro bezpečnostní vyšetřování.

Výsledkem vyšetřování by měly být konkrétní strategie, které lze implementovat k odstranění zjištěných zranitelností a eliminaci hrozeb dříve, než jich mohou útočníci zneužít.

Poslední klíčovou součástí procesu je hlášení výsledků lovu hrozeb a poskytování doporučení, která lze implementovat pro lepší zabezpečení systémů organizace.

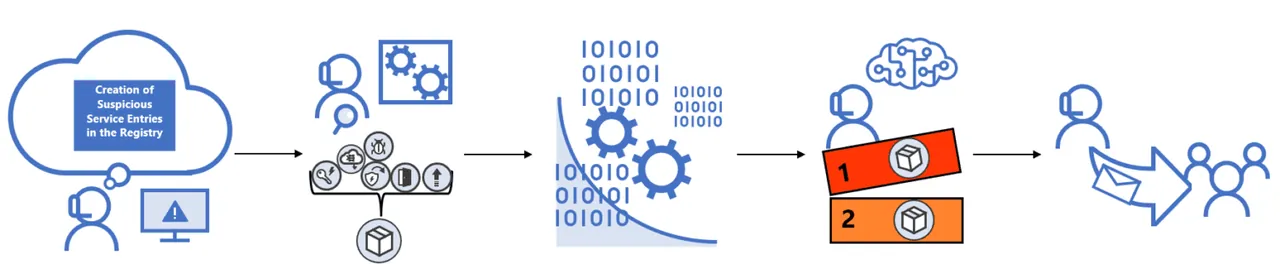

Kroky v lovu hrozeb

Zdroj obrázku: Microsoft

Zdroj obrázku: Microsoft

Efektivní lov hrozeb zahrnuje následující kroky:

#1. Formulování hypotézy

Cílem lovu hrozeb je odhalit neznámé hrozby nebo zranitelnosti, které by mohly být zneužity útoky. Protože cílem lovu hrozeb je najít neznámé, prvním krokem je formulace hypotézy na základě stavu zabezpečení a znalostí zranitelností v systémech organizace.

Tato hypotéza dává lovu hrozeb směr a základ, na kterém lze postavit strategii celého cvičení.

#2. Sběr a analýza dat

Jakmile je hypotéza formulována, dalším krokem je shromáždění dat a informací o hrozbách ze síťových protokolů, zpráv o hrozbách až po historická data o útocích, s cílem potvrdit nebo vyvrátit hypotézu. Pro sběr a analýzu dat lze využít specializované nástroje.

#3. Identifikace spouštěčů

Spouštěče jsou podezřelé události, které vyžadují další a hloubkové vyšetřování. Informace získané ze sběru a analýzy dat mohou potvrdit původní hypotézu, například existenci neoprávněných aktérů v síti.

Během analýzy shromážděných dat může být odhaleno podezřelé chování v systému. Tyto podezřelé aktivity představují spouštěče, které je třeba dále prozkoumat.

#4. Vyšetřování

Jakmile jsou v systému odhaleny spouštěče, provádí se jejich vyšetřování za účelem pochopení celého rozsahu rizika, jak mohlo k incidentu dojít, motivu útočníků a potenciálního dopadu útoku. Výsledky této fáze vyšetřování pomáhají určit opatření, která budou zavedena k eliminaci neřešených rizik.

#5. Řešení

Po důkladném prošetření a pochopení hrozby se implementují strategie pro řešení rizika, prevenci budoucích útoků a zlepšení zabezpečení stávajících systémů tak, aby se zohlednily nově odhalené zranitelnosti nebo techniky, které by mohli útočníci zneužít.

Po dokončení všech kroků se cvičení opakuje, aby se hledaly další zranitelnosti a zlepšilo zabezpečení systémů.

Výzvy v lovu hrozeb

Mezi hlavní výzvy, které se objevují při lovu hrozeb, patří:

Nedostatek kvalifikovaného personálu

Lov hrozeb je bezpečnostní aktivita řízená lidmi, a proto je její účinnost silně závislá na dovednostech a zkušenostech lovců hrozeb, kteří ji provádějí.

Zkušení lovci hrozeb dokážou identifikovat zranitelnosti nebo hrozby, které unikají tradičním bezpečnostním systémům nebo ostatním bezpečnostním pracovníkům. Získání a udržení zkušených lovců hrozeb je pro organizace finančně náročné a náročné na čas.

Obtíže s identifikací neznámých hrozeb

Lov hrozeb je velmi obtížný, protože vyžaduje identifikaci hrozeb, které unikly tradičním bezpečnostním systémům. Tyto hrozby proto nemají žádné známé signatury nebo vzory pro snadnou identifikaci, což celý proces velmi ztěžuje.

Sběr komplexních dat

Lov hrozeb se do značné míry spoléhá na shromažďování velkého množství dat o systémech a hrozbách, která slouží jako vodítko pro ověřování hypotéz a vyšetřování spouštěčů.

Tento sběr dat může být náročný, protože může vyžadovat pokročilé nástroje třetích stran a je zde také riziko, že cvičení nebude v souladu s předpisy o ochraně osobních údajů. Odborníci navíc budou muset pracovat s velkým množstvím dat, což může být náročné.

Udržování aktuálních informací o hrozbách

Aby byl lov hrozeb úspěšný a efektivní, musejí být experti, kteří cvičení provádějí, informováni o aktuálních hrozbách a mít znalosti o taktice, technikách a postupech, které útočníci používají.

Bez přístupu k informacím o nejnovější taktice, technikách a postupech používaných při útocích může být celý proces lovu hrozeb ztížen a stane se neúčinným.

Závěr

Lov hrozeb je proaktivní proces, který by organizace měly zvážit, aby lépe zabezpečily své systémy.

Vzhledem k tomu, že útočníci neustále hledají způsoby, jak zneužít zranitelnosti v systému, je pro organizace výhodné být proaktivní a hledat slabá místa a nové hrozby dříve, než je útočníci najdou a zneužijí k poškození organizace.

Můžete také prozkoumat některé bezplatné nástroje forenzního vyšetřování pro odborníky na bezpečnost IT.