V devíti z deseti případů je zbavení se kryptomalwaru jen tak těžké, jako jeho odhalení.

Byli byste podezřelí z náhlého poklesu výkonu vašeho počítače?

Mnozí nebudou! Podobně se jen málokdo dostatečně stará o občasné zpoždění a obvykle to označí jako „standardní“ problémy svého operačního systému.

Pokud však prozkoumají hlouběji, může se také objevit jako podvodná aplikace, která odebírá šířku pásma a přetahuje výkon systému.

Table of Contents

Co je to Crypto-Malware?

Můžete předpokládat, že kryptomalware je digitální pijavice vložená příjemcem třetí strany, která bez vašeho vědomí vyčerpává vaše výpočetní zdroje.

Tento proces je však běžněji známý jako krypto-jacking.

Jak již bylo řečeno, to, co ztěžuje detekci, je jeho modus operandi. Rozdíl nepoznáte, pokud si nejste plně vědomi standardního provozního zvuku, rychlosti atd. a celkového výkonu systému vašeho ventilátoru počítače.

To bude spouštět aplikace pro těžbu kryptoměn na pozadí po celou dobu životnosti vašeho počítače, pokud nestisknete možnost odinstalovat.

Stručně řečeno, kryptotěžaři jsou aplikace, které přispívají do kryptosvěta ověřováním jejich transakcí a těžbou nových coinů. To jejich provozovatelům generuje pasivní příjem.

Ale ty jsou známé jako kryptomalware, pokud jsou nainstalovány v systému bez řádné autorizace od správce, což z nich činí kyberzločin.

Pro jednodušší analogii si představte, že někdo používá váš trávník k výsadbě ovocných stromů, odebírá vám vodu a potřebné zdroje bez vašeho souhlasu a odepírá vám ovoce nebo peníze.

Bude to podobné krypto-jackingu tohoto smrtelného světa.

Jak Crypto-Malware funguje?

Jako většina malwaru!

Nevyhledáváte viry infikované soubory ke stažení a neinstalujete je, abyste se bavili.

Ale stávají se vám těmi nejobyčejnějšími způsoby:

- Kliknutím na odkaz v e-mailu

- Návštěva webových stránek HTTP

- Stahování z nebezpečných zdrojů

- Kliknutí na podezřelou reklamu a další

Zlí herci by navíc mohli nasadit sociální inženýrství, aby donutili uživatele ke stažení takového malwaru.

Po instalaci se kryptomalware naváže na vaše systémové prostředky, dokud je nezjistíte a neodinstalujete.

Některé známky infekce kryptomalwaru jsou zvýšená rychlost ventilátoru (hluk), větší zahřívání a pomalý výkon.

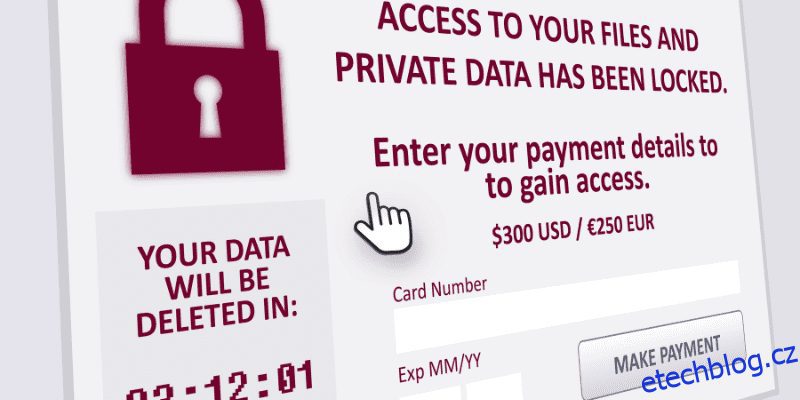

Crypto-Malware vs. Crypto-Ransomware

Crypto-ransomware není tak jemný. Po instalaci vás může uzamknout ze systému, pouze aby vám umožnil přístup po zaplacení výkupného.

Obvykle zobrazuje číslo nebo e-mail, se kterým se můžete spojit, nebo podrobnosti o účtu za účelem spolupráce s hrozbou výkupného.

V závislosti na sázce lidé někdy podvodníkovi vyhoví, aby jej získali zpět. Existují však případy, kdy souhlas s takovými „požadavky“ nepřinesl žádnou úlevu nebo z nich učinil budoucí cíl.

Naproti tomu kryptomalware nepředstavuje žádnou viditelnou hrozbu. Tiše funguje na pozadí a požírá vaše zdroje, aby se stal trvalým zdrojem pasivního příjmu pro kyberzločince.

Populární útoky na krypto-malware

To jsou některé z dokumentovaných událostí, které otřásly digitálním světem svou propracovaností.

#1. Graboid

Graboid byl detekován výzkumníky sítí Palo Alto a zveřejněn ve zprávě z roku 2019. Útočník vzal téměř 2000 nezabezpečených hostitelů Docker na bezplatnou jízdu, která nepotřebovala autorizaci.

Odeslal vzdálené příkazy ke stažení a nasazení infikovaných dockerů na napadené hostitele. „Stahování“ také obsahovalo nástroj pro komunikaci a ohrožení dalších zranitelných strojů.

Poté „upravené“ kontejnery stáhly čtyři skripty a provedly je v pořadí.

Tyto skripty náhodně provozovaly těžaře Monero pro opakované 250sekundové relace a šířily malware po síti.

#2. PowerGhost

PowerGhost, odhalený Kaspersky labs v roce 2018, je bezsouborový kryptografický malware primárně zaměřený na podnikové sítě.

Je bez souborů, což znamená, že se připojuje ke strojům, aniž by přitahoval nežádoucí pozornost nebo detekci. Následně se do zařízení přihlásí prostřednictvím Windows Management Instrumentation (WMI) nebo exploitu EthernalBlue používaného při nechvalně známém ransomwarovém útoku WannaCry.

Jakmile se přihlásil, pokusil se deaktivovat ostatní těžaře (pokud existují), aby získali maximální výnos pro zodpovědné špatné aktéry.

Kromě toho, že jedna varianta PowerGhost byla zdrojem vepřů, bylo známo, že hostí DDoS útoky zaměřené na jiné servery.

#3. BadShell

BadShell byl objeven divizí Comodo Cybersecurity v roce 2018. Je to další bezsouborový kryptografický červ, který nezanechává žádné stopy na systémovém úložišti; místo toho funguje přes CPU a RAM.

To se připojilo k prostředí Windows PowerShell, aby spustilo škodlivé příkazy. Ukládal binární kód do registru Windows a spouštěl skripty pro těžbu kryptoměn pomocí Plánovače úloh systému Windows.

#4. Botnet Prometei

Botnet Prometei, který byl poprvé zjištěn v roce 2020, se zaměřil na zveřejněné zranitelnosti serveru Microsoft Exchange, aby mohl nainstalovat kryptomalware pro těžbu Monero.

Tento kybernetický útok využíval mnoho nástrojů, jako jsou EternalBlue, BlueKeep, SMB a RDP exploity atd., aby se rozšířil po síti a zaměřil se na nebezpečné systémy.

Měl mnoho verzí (stejně jako většina malwaru) a výzkumníci Cybereason označili jeho původ až do roku 2016. Kromě toho existuje mezi platformami a infikuje ekosystémy Windows a Linux.

Jak detekovat a předcházet kryptomalwaru?

Nejlepším způsobem, jak zkontrolovat kryptomalware, je sledovat váš systém. Zvýšený hlas fanoušků nebo náhlý pokles výkonu mohou tyto digitální červy vypustit.

Operační systémy jsou však složité entity a tyto věci se neustále dějí na pozadí a obecně si tak jemných změn nevšimneme.

V takovém případě je zde několik rad, které vám pomohou zůstat v bezpečí:

- Udržujte své systémy aktualizované. Zastaralý software má často zranitelnosti, které využívají kyberzločinci.

- Použijte prémiový antivirus. Nemohu dostatečně zdůraznit, jak každé zařízení potřebuje dobrý antivirus. Kromě toho k takovým útokům dochází bez ohledu na operační systém (napaden je i Mac!) a typ zařízení (včetně chytrých telefonů a tabletů).

- Neklikejte na všechno. Být zvědavý je lidská přirozenost, která je často nespravedlivě využívána. Pokud je to nevyhnutelné, zkopírujte a vložte podezřelý odkaz do jakéhokoli vyhledávače a zjistěte, zda vyžaduje další pozornost.

- Respektujte varování v prohlížeči. Webové prohlížeče jsou mnohem vyspělejší než před deseti lety. Snažte se nerušit žádná varování bez řádné náležité péče. Kromě toho se držte dál od webových stránek HTTP.

- Zůstaňte informováni. Tyto nástroje dostávají pravidelné aktualizace od padouchů. Kromě toho se vyvíjejí také jejich metody viktimizace. Proto pokračujte ve čtení o nedávných hackech a sdílejte je se svými kolegy.

Crypto-Malware je na vzestupu!

Je to kvůli stále rostoucímu přijímání kryptoměn a jejich obtížné detekci.

A jakmile jsou nainstalovány, neustále chrlí peníze zdarma pro krypto zločince s malým nebo žádným úsilím potřebným z jejich strany.

Výše uvedené internetové osvědčené postupy vám však pomohou udržet vaši bezpečnost.

A jak již bylo řečeno, nejlepší by bylo nainstalovat software pro kybernetickou bezpečnost na všechna vaše zařízení.

Dále se podívejte na úvod do základů kybernetické bezpečnosti pro začátečníky.