Exfiltrace dat a osvědčené postupy, jak se proti ní bránit

Únik dat představuje jednu z největších kybernetických hrozeb, které ohrožují organizace. Může k němu dojít vinou zlých úmyslů zaměstnanců, útokem zvenčí nebo dokonce nešťastnou náhodou.

Podle údajů ze Statista dosáhly globální průměrné náklady spojené s únikem dat v roce 2023 částky 4,45 milionu USD, přičemž v USA tento průměr činil dokonce 9,48 milionu USD. Únik dat může pro organizaci představovat naprostou katastrofu, která má za následek finanční ztráty, poškození reputace a dokonce i právní postihy.

Tato příručka se zaměří na koncept úniku dat, metody používané kybernetickými útočníky a klíčové kroky, které lze podniknout k minimalizaci rizika a ochraně před ztrátou dat.

Co je to únik dat?

Únik dat, někdy označovaný jako extrakce dat, představuje neoprávněný, manuální nebo automatický přesun dat z počítače nebo serveru. Jednoduše řečeno, jde o kopírování nebo přístup k firemním datům, a to buď přímým přístupem k fyzickému zařízení, nebo prostřednictvím internetu pro získání neautorizovaného přístupu do systému.

Hackeři vyvinuli mnoho způsobů, jak se dostat k datům, díky čemuž je možné odhalit některé postupy, které se používají při pronikání do firemního systému. Odhalení úniku dat nemusí být snadné, protože se jedná o pouhý přenos nebo kopírování dat, což se na první pohled může jevit jako běžná každodenní aktivita.

Reálné příklady úniku dat

Únik dat může provést interní zaměstnanec organizace, ale i externí konkurence nebo hacker. Podívejme se na některé reálné příklady úniku dat:

#1. Únik dat společnosti Equifax

V roce 2017 se společnost Equifax, americká nadnárodní agentura pro spotřebitelské úvěry, stala obětí úniku dat. Osobní a finanční údaje 143 milionů spotřebitelů byly ohroženy kvůli slabému zabezpečení systému společnosti. Útočníci odcizili více než terabajt dat. Následovaly právní a regulační pokuty a ztráta důvěry zákazníků. Společnost Equifax vynaložila více než 1,4 miliardy dolarů na likvidaci škod způsobených tímto incidentem.

#2. Kybernetický útok na SolarWinds

V roce 2020 došlo k rozsáhlému úniku dat u společnosti SolarWinds, který zasáhl tisíce organizací po celém světě, včetně vládních institucí v USA. Odhaduje se, že bylo zasaženo až 18 000 systémů.

Útočníci dokázali vložit škodlivý kód do systémů zákazníků, což jim umožnilo neoprávněně získat přístup a odcizit velké množství dat, včetně hesel zákazníků, finančních informací a duševního vlastnictví. Způsobené škody se odhadují na více než 40 milionů dolarů, jak vyplývá ze čtvrtletní zprávy společnosti.

#3. Únik dat z Yahoo

V roce 2013 unikly osobní údaje 3 miliard uživatelů ze společnosti Yahoo. Pokud jste měli účet Yahoo od roku 2013, je pravděpodobné, že se to týkalo i vašich dat. Útočníci neoprávněně získali informace o účtech, jako jsou jména, e-mailové adresy, telefonní čísla, data narození a hashovaná hesla.

Tento únik, který společnost odhalila až v roce 2016, vedl k devalvaci ceny společnosti Yahoo při jejím převzetí společností Verizon a také k soudním sporům a regulačním pokutám.

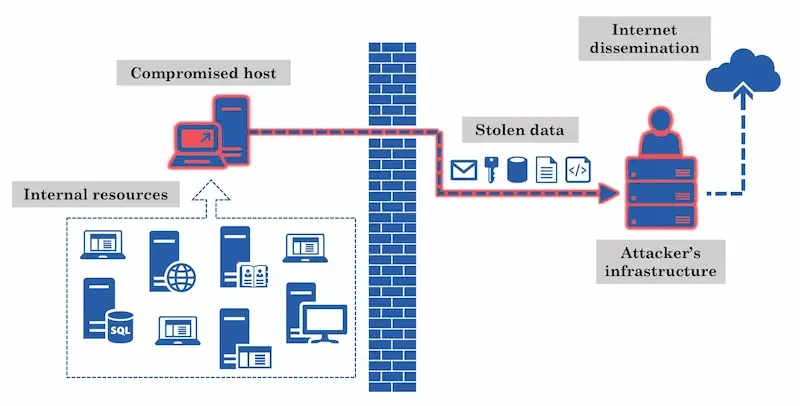

Jak funguje únik dat

Kredit obrázku: Skupina MindPoint

Kredit obrázku: Skupina MindPoint

V předchozí části jsme si ukázali příklady úniků dat a jejich dopady na společnosti, od finančních ztrát až po poškození reputace. K úniku dat dochází nejčastěji kvůli slabému zabezpečení firemního systému. V této části se zaměříme na to, jak k němu v systému s největší pravděpodobností dochází.

Jak jsme zmínili, únik dat může nastat dvěma hlavními způsoby: prostřednictvím interních zaměstnanců nebo útoků zvenčí.

K útoku zevnitř může dojít nedopatřením, prostřednictvím sociálního inženýrství od externího útočníka (kdy zaměstnanec klikne na phishingový e-mail a útočník využije tuto platformu k vložení škodlivého kódu do systému organizace a získá přístup k datům), nebo úmyslně (kdy zaměstnanec má zášť vůči společnosti a zkopíruje citlivé informace s cílem obohatit se).

Při externím útoku může útočník nainstalovat škodlivý kód prostřednictvím sítě nebo získat přístup k fyzickému zařízení. Další riziko může představovat situace, kdy organizace využívá software od externího dodavatele.

Typy úniku dat

Znalost různých typů úniku dat vám může pomoci vypracovat strategii ochrany dat pro zabezpečení vašeho firemního systému.

Odchozí e-maily

S tisíci odeslaných e-mailů každý den, útočník využívá komunikačních kanálů, jako jsou e-maily a telefonní hovory, k odesílání citlivých dat z bezpečných počítačů do nezabezpečených nebo osobních systémů.

Tyto informace mohou být odeslány jako příloha souboru, textová zpráva nebo e-mail v prostém textu. Může jít například o zdrojový kód, informace z kalendáře, obrázky, finanční záznamy a databáze.

Nahrávání na externí/osobní zařízení

K tomuto typu úniku dochází, když zaměstnanec zkopíruje nebo stáhne informace z bezpečné sítě či zařízení společnosti a následně je nahraje na externí zařízení pro použití mimo autorizované prostory.

Zranitelnosti cloudu

Většina organizací přechází k ukládání dat do cloudu. Poskytovatelé cloudu spravují tyto cloudové služby a úložiště, a pokud nejsou řádně chráněny nebo nakonfigurovány, cloudové prostředí může být náchylné k úniku dat.

Neautorizovaný software

Používání neautorizovaného softwaru zaměstnanci společnosti může mít za následek bezpečnostní zranitelnost. Jakýkoli software může obsahovat malware, který sbírá data ze zařízení uživatele. Pokud si zaměstnanec stáhne software, který není ověřený a schválený organizací, útočníci by toho mohli využít k úniku dat.

Osvědčené postupy pro prevenci úniku dat

Existují různé nástroje, které pomáhají odhalit neobvyklé aktivity v systému, a také osvědčené postupy, které zabrání útočníkům v pronikání do systémů organizace. Zaměřme se na některé z osvědčených postupů, které se podílejí na prevenci úniku dat.

Sledování aktivity

Každý systém má pravidelný vzorec toku dat, a tyto aktivity lze sledovat. Důsledné monitorování uživatelské aktivity je nezbytné pro včasné odhalení nadměrné síťové aktivity nebo přenosu dat od konkrétního uživatele a pomáhá signalizovat neobvyklé chování.

Nástroj pro monitorování sítě může organizacím pomoci sledovat, kdo přistupoval k jakým souborům a jak s nimi bylo manipulováno.

Správa identit a přístupu (IAM)

Kromě neustálého sledování aktivit uživatelů v organizačním systému je zásadní spravovat přístup a oprávnění pro uživatele. Pomůže to chránit data před přístupem neoprávněných osob a zajistí, že pouze oprávnění uživatelé budou mít přístup k příslušným zdrojům.

Zabezpečené heslo

První vrstva zabezpečení ve většině systémů začíná heslem. Ujistěte se, že uživatelé při vytváření účtu používají jedinečné heslo, abyste snížili pravděpodobnost jeho uhodnutí.

Kombinace hesel, která obsahují speciální znaky, písmena (velká i malá) a čísla, bude obtížnější prolomit, než heslo, které takovou kombinaci neobsahuje. Vyhněte se používání stejného hesla pro více účtů, abyste předešli jeho odhalení v případě narušení.

Aktualizujte software a systémy

Udržování veškerého softwaru a systémů aktualizovaných by mělo být prioritou, aby se zajistilo, že zranitelnosti v předchozích verzích budou opraveny, jakmile bude k dispozici oprava, a že váš systém bude mít nejnovější bezpečnostní aktualizace.

Použijte šifrování

Šifrování zahrnuje převod informací/dat do kódu, což znesnadňuje přístup neoprávněným uživatelům. Šifrování firemních dat v rámci systému a dešifrování dat pouze v případě, že k nim přistupuje oprávněný uživatel, pomáhá chránit citlivé informace během úniku dat.

Nástroje ochrany před ztrátou dat (DLP)

Použití nástrojů pro ochranu před ztrátou dat pomáhá organizaci aktivně sledovat přenos dat a detekovat podezřelé aktivity v systému. DLP také pomáhá analyzovat přenášená data a odhalovat v nich citlivý obsah. Podívejme se na některé nástroje DLP, které by mohly pomoci zabránit útokům, jako je únik dat.

#1. StrongDM

StrongDM je dynamická platforma pro správu přístupu, která pomáhá uživatelům spravovat privilegovaná data a monitorovat aktivity uživatelů v rámci systému. Podporuje správu všech oprávnění v systému v reálném čase a má možnost zrušit přístup, pokud je zjištěna podezřelá aktivita.

StrongDM nabízí různá řešení, včetně správy relací s privilegii, správy oprávnění, JIT přístupu, cloudového PAM, protokolování a vytváření sestav a další funkce. Cena StrongDM začíná na 70 USD za uživatele měsíčně.

#2. Proofpoint

Dalším nástrojem DLP, který může pomoci zabránit úniku dat, je Proofpoint Enterprise DLP. Proofpoint pomáhá s prevencí ztráty dat a vyšetřováním porušení zásad v rámci systému. Zajišťuje také důsledné dodržování zásad, což snižuje riziko spojené s jejich nedodržováním.

Řešení Proofpoint pokrývají e-mailové a cloudové hrozby, aktivity chování uživatelů, prevenci ztráty dat a hrozby ze strany zasvěcených osob, ochranu cloudových aplikací a ztrátu dat způsobenou ransomwarem. Proofpoint nabízí 30denní bezplatnou zkušební verzi a ceny jsou k dispozici na vyžádání.

#3. Forcepoint

Forcepoint používá strojové učení k analýze a detekci abnormálních uživatelských aktivit v rámci systému. Pomáhá zabránit úniku dat na široké škále zařízení v reálném čase. Mezi funkce nástroje patří centralizovaná správa zásad zabezpečení dat a zjednodušená správa DLP s více než 190 předdefinovanými zásadami zabezpečení dat.

#4. Fortinet

Fortinet patří k nejvyspělejším nástrojům v oboru; jeho NGFW (Next-Generation Firewall) poskytuje ochranu před různými formami kybernetických útoků, jako je škodlivý provoz, zabraňuje úniku dat a vynucuje bezpečnostní zásady.

Fortinet NGFW nabízí širokou škálu funkcí, jako jsou systémy prevence narušení, ovládací prvky aplikací, anti-malware, filtrování webu, cloudové zpravodajství o hrozbách a ochrana před ztrátou dat. Nástroj lze nasadit na různých místech, jako jsou vzdálené kanceláře, pobočky, areály, datová centra a cloud.

Závěr

Zabezpečení dat je klíčové pro každou organizaci, aby si udržela důvěru uživatelů a vyhnula se regulačním problémům. Je zásadní, aby každá organizace, která uchovává jakákoli data, používala bezpečnostní a preventivní mechanismy, aby se vyhnula narušení a úniku dat ze svého systému.

Je třeba si uvědomit, že většina pozornosti při zabezpečení systému je zaměřena na vnější hrozby, a proto by se měly řešit i vnitřní hrozby, aby se nevytvořila mezera v systému organizace, která by mohla způsobit stejné škody jako vnější hrozby.

Můžete se také podívat na různé typy útoků DDoS a jak jim předcházet.