LockBit nefunguje, ale nahradí ho těchto 5 dalších hrozeb ransomwaru

Důležité body

- Zásah bezpečnostních složek výrazně oslabil infrastrukturu a síť LockBit, nicméně jiné skupiny ransomware jsou připraveny zaujmout jejich místo.

- Organizacím, které se podílely na vyřazení LockBit, se podařilo uvolnit dešifrovací nástroje pro postižené, ale úspěšné obnovení dat není garantováno.

- Navzdory úpadku LockBit se objevují nové ransomware skupiny. Pět z nich se jeví jako hlavní kandidáti na převzetí dominantní role.

V posledních letech se LockBit stal jedním z nejznámějších ransomware gangů, který inkasoval stovky milionů dolarů a způsobil obrovské ztráty dat.

Nyní, díky koordinovanému úsilí orgánů činných v trestním řízení, došlo k významnému narušení infrastruktury LockBit. Byly zrušeny jejich webové stránky a odhalena přidružená síť i kryptoměnové transakce. Bohužel, to však neznamená konec ransomware hrozeb, protože existuje mnoho dalších typů ransomware, které čekají na svou příležitost.

Co je to LockBit Ransomware?

Ransomware patří k nejškodlivějším typům malwaru, který dokáže uzamknout váš počítač a vyžadovat platbu za odemčení a bezpečný návrat vašich dat.

LockBit je zločinecká skupina, která spravuje, provozuje a šíří ransomware stejného názvu. Tento ransomware je notoricky známý a zasáhl desítky tisíc společností, organizací a jednotlivců po celém světě, s potenciálními zisky dosahujícími miliard dolarů.

Zvláštností LockBitu je jeho schopnost samostatného šíření, což znamená, že se může šířit bez lidského zásahu. Tato vlastnost jej činí mezi ransomwarem jedinečným a extrémně obtížným na zastavení, protože dokáže sám identifikovat další zranitelné cíle.

Skupina LockBit pravidelně aktualizuje svůj ransomware, přidává nové funkce a vylepšuje jeho schopnosti, aby zůstal účinný proti bezpečnostním opatřením. LockBit 3.0 byl posledním velkým updatem, který byl představen v červnu 2022.

Co se stalo s LockBit?

Dne 19. února 2024, orgány činné v trestním řízení, včetně FBI, britské Národní kriminální agentury a Europolu, oznámily, že společnou operací vážně narušily aktivity organizace LockBit.

„Operace Cronos“ zablokovala přístup vlastníků a přidružených společností LockBit (které využívaly ransomware na základě modelu „ransomware jako služba“ a platily procenta vývojářům) k jejich vlastní síti, čímž zničila přibližně 11 000 domén a serverů. Dva vývojáři LockBit byli také zatčeni, a další přidružení byli zatčeni v souvislosti s operací.

Podle CISA, útoky LockBit tvořily více než 15 % všech ransomwarových útoků v USA, Velké Británii, Kanadě, Austrálii a na Novém Zélandu v roce 2022. S hlavním administrátorským účtem a platformou LockBit pod kontrolou úřadů byla jejich schopnost provozovat síť efektivně eliminována.

Kdy budou dostupné dešifrovací nástroje LockBit?

Některé organizace, které se podílely na operaci proti LockBit, již začaly uvolňovat dešifrovací nástroje a poskytovat dešifrovací klíče pro oběti.

- US/FBI: Pro získání klíčů kontaktujte FBI na stránce Oběti LockBit

- UK/NCA: Pro získání klíčů kontaktujte NCA na e-mailu: [email protected]

- Ostatní/Europol, zprostředkované (NL): Postupujte podle instrukcí pro dešifrování Lockbit 3.0 na stránce No More Ransom

Neexistuje žádná záruka, že se vám podaří obnovit data zašifrovaná LockBitem. Nicméně to rozhodně stojí za pokus, zvláště proto, že LockBit ne vždy zaslal správný dešifrovací klíč ani po obdržení výkupného.

5 typů ransomwaru, které nahradí LockBit

LockBit byl zodpovědný za velký podíl ransomware útoků, avšak není jedinou skupinou, která v této oblasti působí. Zánik LockBit pravděpodobně vytvoří krátkodobé vakuum, které mohou zaplnit jiné skupiny. S tím na paměti, je zde pět typů ransomwaru, na které byste měli dávat pozor:

- ALPHV/BlackCat: Další ransomware jako služba, ALPHV/BlackCat, zkompromitoval stovky organizací po celém světě. Je významný tím, že je jedním z prvních typů ransomwaru napsaným výhradně v programovacím jazyce Rust, což mu umožňuje cílit na hardware Windows i Linux.

- Cl0p: Skupina Cl0p funguje minimálně od roku 2019 a odhaduje se, že vymohla přes 500 milionů dolarů na výkupném. Cl0p obvykle exfiltruje citlivá data, která pak využívá k nátlaku na oběti, aby zaplatily výkupné jak za odblokování zašifrovaných dat, tak za zastavení úniku citlivých informací.

- Play/PlayCrypt: Jeden z novějších typů ransomwaru, Play (známý také jako PlayCrypt), se poprvé objevil v roce 2022 a je pozoruhodný svou příponou ".play", kterou používá při svých útocích. Podobně jako Cl0p i Play je známý taktikou dvojitého vydírání a pro útoky využívá širokou škálu zranitelností.

- Royal: Přestože Royal také funguje na modelu ransomware jako služba, nesdílí své informace a kód tak, jako jiné skupiny. Avšak stejně jako ostatní, i Royal používá taktiku multi-vydírání, krade data a následně je využívá k vydírání.

- 8Base: 8Base se objevil náhle v polovině roku 2023, s prudkým nárůstem aktivity ransomwaru, která zahrnuje několik typů vydírání, spolu s úzkými vazbami na další velké skupiny ransomwaru, jako je RansomHouse.

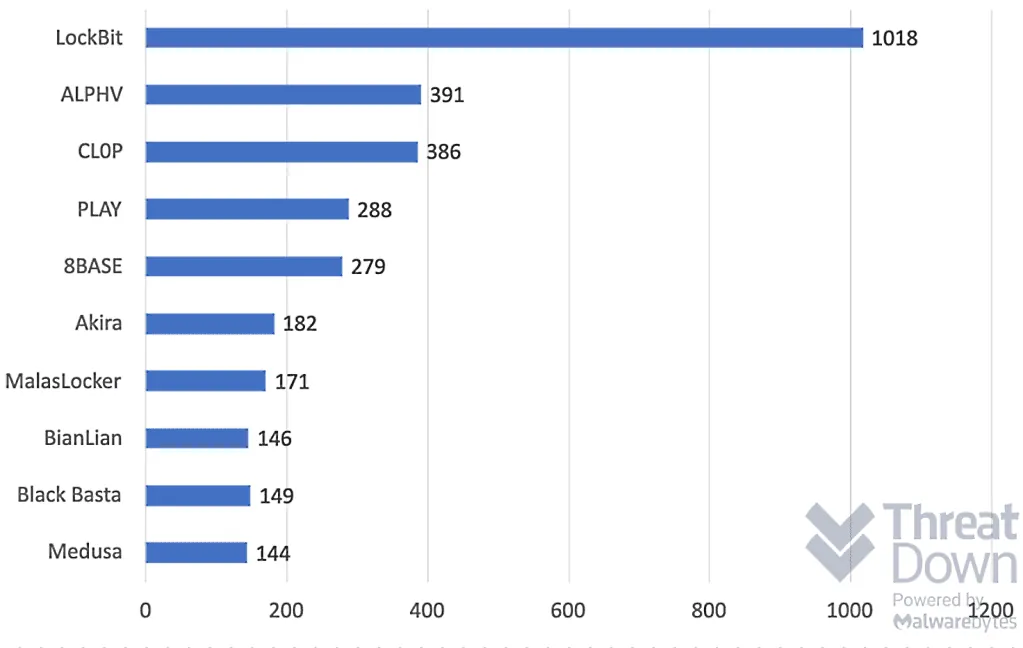

Výzkum Malwarebytes ukazuje, že ačkoli LockBit patřil k nejaktivnějším ransomware, prvních deset organizací stojících za těmito útoky je zodpovědných za 70 % všech ransomwarových útoků. Tudíž, i bez LockBitu, je ransomware stále významnou hrozbou.

Je LockBit Ransomware úplně zničen?

Ačkoli jsou zprávy o zániku LockBit povzbudivé, ransomware LockBit ještě není zcela mimo hru. Ars Technica hlásí nové útoky LockBit, které se objevily i pár dní po odstavení serverů, a to z několika důvodů.

Za prvé, i když byla infrastruktura LockBit zrušena, neznamená to, že kód samotného ransomwaru neexistuje. Verze zdrojového kódu LockBit unikla již v roce 2022 a to může vést k dalším útokům. Navíc, LockBit disponoval rozsáhlou sítí působící v mnoha zemích. I když operační základna byla umístěna v Rusku, organizace takového rozsahu a sofistikovanosti má rozhodně zálohy a metody, jak se vrátit online, i když to nějaký čas zabere.

Bezpochyby jsme ještě neslyšeli o posledním útoku LockBitu.