Rostoucí rizika kybernetických útoků vyžadují robustní cloudové úložiště dat a metody nasazení.

Cloud computing je široce přijímaný koncept, který využívá vzdálené servery k poskytování přístupu na vyžádání k výpočetním zdrojům, jako jsou aplikace, servery a úložiště dat. Tato flexibilita přístupu ke zdrojům ze vzdálených míst výrazně zvýšila přijetí cloudových služeb.

Podle statistik se očekává, že trh s cloudovými aplikacemi poroste ze 100 miliard dolarů v roce 2018 na neuvěřitelných 168,6 dolarů v roce 2025.

Zvýšené nasazení cloudu však také zvýšilo frekvenci útoků na zabezpečení cloudu. 45 % úniků dat je založeno na cloudu, díky čemuž je zabezpečení cloudu významným problémem pro podniky všech typů a velikostí.

Potřeba nových a moderních bezpečnostních strategií tedy dala vzniknout Cloud Native Security. Odkazuje na bezpečnostní opatření k ochraně cloudových dat, aplikací a infrastruktury.

Tento blog se ponoří hlouběji do pochopení Cloud Native Security – co to znamená, klíčové koncepty, osvědčené postupy, zranitelnosti a další. Takže čtěte dál, pokud se chcete o tomto konceptu dozvědět více!

Table of Contents

Co je Cloud Native Security?

Cloud Native Security je bezpečnostní postup pro zabezpečení cloudových aplikací, platforem a infrastruktury pomocí cloud computingového modelu poskytování.

Primárně se zaměřuje na využití výhod jedinečných vlastností cloud computingu, jako je škálovatelnost, automatizace a agilita.

Buduje zabezpečení od začátku vývojového procesu přes produkci, zajišťuje více vrstev zabezpečení a konzistentní monitorování pro detekci nových zranitelností.

Moderní architektura Cloud Native využívá špičkovou infrastrukturu a softwarové technologie, které společnostem a podnikům umožňují nasazovat své aplikace současně a bezpečně, přičemž klade důraz na infrastrukturu cloud-first.

Jak funguje cloudové nativní zabezpečení?

Cloud Native se týká znovuobjevování, inovací a transformace toho, jak společnosti provádějí vývoj softwaru.

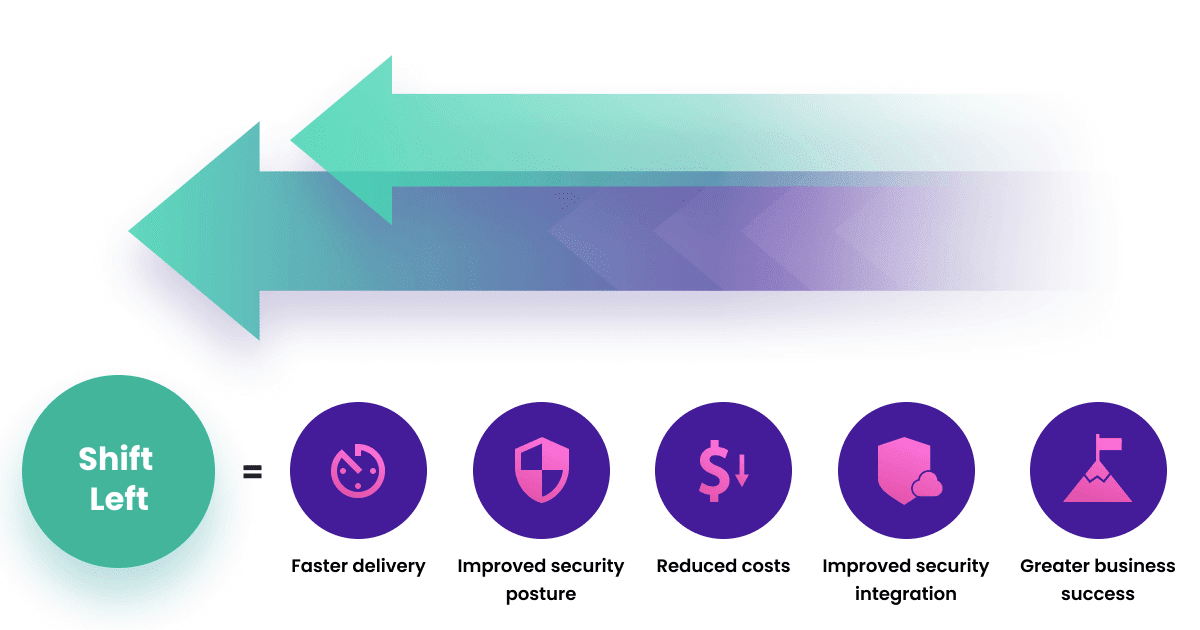

Zatímco posun zabezpečení doleva od vývoje softwaru získává na popularitě, mít zabezpečení na každém kontrolním bodě a integrovat zabezpečení do celého životního cyklu vývoje softwaru (SDLC) je mnohem efektivnější.

Zdroj: snyk.io

Zdroj: snyk.io

Tato metoda posunu doleva upřednostňuje zabezpečení v nejranější fázi SDLC, což usnadňuje opravu zranitelností a předcházení úzkým místům.

Cloud Native Security implementuje stejný princip a řeší bezpečnostní problémy tím, že správně opravuje zranitelnosti.

Zde je několik účinných způsobů, jak Cloud Native Security funguje:

- Automatizované nasazení ovládacích prvků zabezpečení: Cloud Native Security využívá automatizaci k nasazení ovládacích prvků zabezpečení, jako je šifrování a systémy detekce narušení, aby byla zajištěna aktualizovaná a správná konfigurace ovládacích prvků zabezpečení.

- Continuous Integration/Continuous Deployment (CI/CD): CI/CD kanály umožňují rychlé a automatizované nasazení bezpečnostních záplat a aktualizací.

- Kontejnerizace: Cloud Native Security využívá kontejnerizaci k zabezpečení a izolaci dat a aplikací.

- Architektura mikroslužeb: Cloud Native Security využívá architekturu mikroslužeb ke snížení dopadu bezpečnostních problémů. Pokud se vyskytne problém se zabezpečením v mikroslužbě, nemusí to vždy ovlivnit celou aplikaci.

- Soulad: Cloud Native Security splňuje regulační standardy a bezpečnostní certifikace, jako jsou SOC 2 a ISO 27001, díky čemuž organizace splňují tyto standardy.

Škálovatelnost a agilita cloud computingu umožňuje organizacím rychle reagovat a řešit měnící se potřeby a požadavky na zabezpečení – díky tomu je Cloud Native Security flexibilní a efektivní řešení pro zabezpečení cloudových dat a aplikací.

Význam a cíle Cloud Native Security

Cloud Native Security si klade za cíl umožnit robustní bezpečnostní rámec, který zajistí maximální zabezpečení dat a aplikací a minimalizuje rizika kybernetických hrozeb.

Zde jsou hlavní výhody Cloud Native Security:

#1. Vylepšené monitorování a viditelnost

Cloud Native Security umožňuje nepřetržité testování ve všech vrstvách CI/CD, což bezpečnostním týmům umožňuje sledovat a řešit bezpečnostní problémy na úrovni systému a komponent.

Díky Cloud Native aplikacím můžete snadno sledovat protokoly využití a využití. Zajištěním minimálního přístupu zaměstnanců a ostatních členů týmu ke zdrojům a sledováním statistik využití vytvářením řídicích panelů je mnohem snazší porozumět vzoru používání.

Odmítá tedy pokusy o neoprávněný přístup uživatelů a zasílá upozornění na takové pokusy.

#2. Snadné ovládání

Automatizace je jedním z hlavních rozdílů mezi tradičním a cloudovým nativním zabezpečením nebo aplikacemi.

Cloud Native Security automaticky zpřístupňuje zdroje s funkcemi pro automatické řešení problémů, automatickou škálovatelnost a automatickou nápravnou akci – díky čemuž je správa hračkou.

Zaručuje lepší správu a přímou uživatelskou zkušenost pro členy týmu.

#3. Vylepšená zákaznická zkušenost

V technologii Cloud Native jsou aktualizace aplikací odesílány a distribuovány v malých dávkách jako součást testovacího procesu.

Automaticky současně shromažďuje zpětnou vazbu a návrhy uživatelů k provedení požadovaných změn.

Tento proces snižuje obavy z post-deploymentu a ladění a umožňuje vývojářům soustředit se více na vlastnosti aplikací a reakce zákazníků na ně.

#4. Automatická detekce hrozeb

Technologie Cloud Native Security zefektivňuje pracovní postupy a automaticky identifikuje a odstraňuje hrozby začleněním technik a algoritmů strojového učení (ML).

Jeho automatizované nástroje využívají dolování dat z minulosti a dynamické analýzy k identifikaci kyberbezpečnostních hrozeb a informování příslušných týmů předem.

Zabezpečuje a opravuje aplikace v reálném čase pomocí událostmi řízené mechanizace v případě narušení dat.

#5. Průběžné zajištění souladu

Cloud Native aplikace umožňují kompatibilitu s pravidly a předpisy relevantními pro použití cloudové infrastruktury. Za ochranu dat jsou zodpovědné například lokalizační legislativa a nařízení o suverenitě dat.

I když se tyto zákony a předpisy v různých doménách a zemích liší, cloudová infrastruktura ve výchozím nastavení zajišťuje soulad s těmito předpisy – nastavuje standard pro cloudová bezpečnostní opatření.

#6. Bezproblémové nasazení a flexibilita

Cloud Native Security a aplikace vyžadují rychlé nasazení, což bezpečnostním týmům usnadňuje aplikaci oprav zabezpečení v různých prostředích.

To je důležité, protože zastaralý software a aplikace mohou mít zásadní bezpečnostní důsledky; aktualizace cloudové infrastruktury nejnovějšími bezpečnostními opatřeními je proto zásadní pro prevenci a boj proti vyvíjejícím se hrozbám kybernetické bezpečnosti.

#7. Snížené náklady na vývoj

Všechny aplikace Cloud Native Technology využívají mikroslužby, které můžete snadno migrovat mezi více projekty.

Kdykoli tedy potřebujete vytvořit nové aplikace, musíte použít mikroslužby starého projektu na nový.

Tento proces výrazně snižuje náklady na vývoj a umožňuje vývojářům investovat více času do aplikací místo rámce, protože technologie Cloud Native rozděluje rámec na více služeb.

#8. Bezpečnost dat

Cloud Native Security využívá výkonné algoritmy šifrování dat založené na klíčích, které brání externím uživatelům a zlomyslným hackerům v přístupu a zachycení datových souborů a dat, která putují do a z cloudu.

Navíc můžete omezit přístup k citlivým datům pouze na oprávněné uživatele – z tohoto důvodu organizace jako banky přesouvají svá data do cloudu.

#9. Zabezpečení sítě

Nasazení Cloud Native umožňují vylepšené zabezpečení sítě – díky bezpečnostním opatřením, jako je průběžné sledování síťového provozu pro vytváření sestav a přizpůsobitelná pravidla brány firewall.

Zaznamenává také přístup uživatelů k aplikacím a z nich a síťový provoz v aplikacích pro prohlížení.

Tento proces protokolování toku provozu aplikace rozvíjí hluboké porozumění používání aplikace – analýza, detekce a předpovídání síťových hrozeb je hračkou.

Ať už tedy chcete snadno spravovat zranitelná místa a automatizovat detekci hrozeb nebo povolit vysoké zabezpečení dat za dostupnou cenu, Cloud Native Security je spolehlivou volbou pro cloudovou infrastrukturu vaší organizace.

4 C’s Cloud Native Security

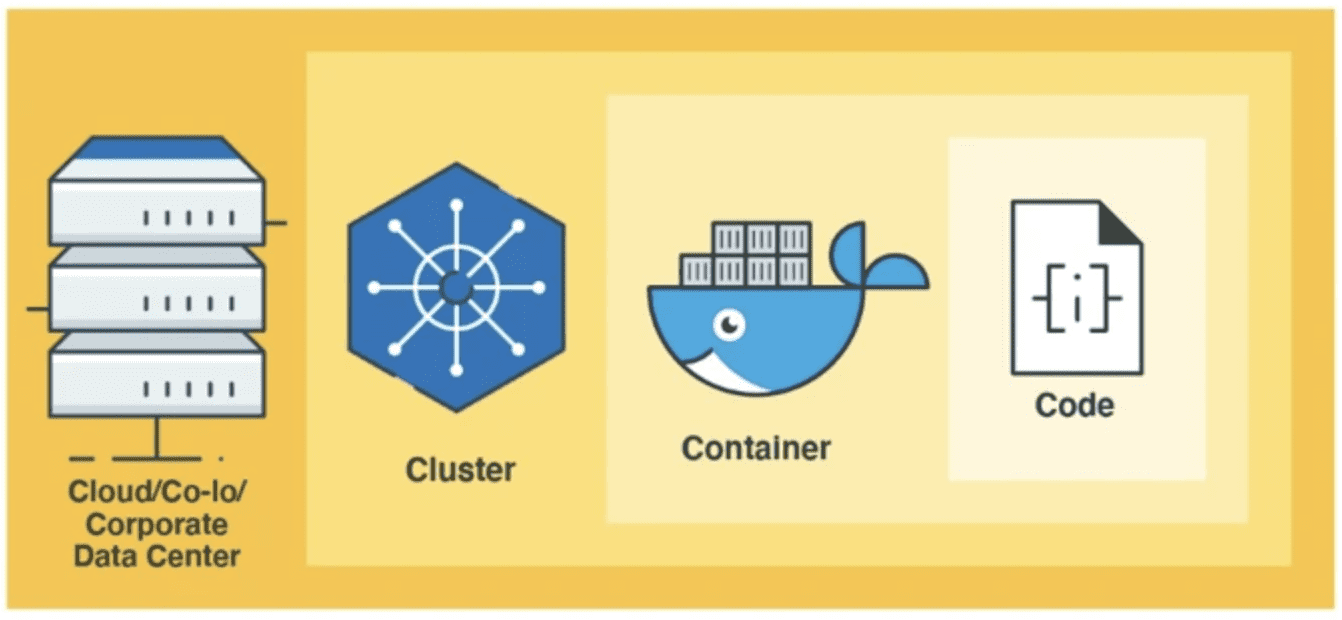

Cloud Native Security se řídí přístupem vrstveného zabezpečení, který je považován za nejlepší návrh pro zabezpečení softwaru a aplikačních systémů.

Typická cloudová nativní infrastruktura se skládá ze čtyř vrstev zabezpečení: Cloud, Code, Container a Cluster.

Podívejme se na každý z nich a na jejich význam.

Zdroj: trendmicro.com

Zdroj: trendmicro.com

Mrak

Cloudová infrastruktura je základem všech bezpečnostních vrstev a základem konfigurace zabezpečení aplikací.

Povolení zabezpečení aplikací na úrovni cloudu je zásadní, protože pro vývojáře je obtížné je nakonfigurovat na úrovni kódu. Poskytovatelé cloudu dávají jednoznačná doporučení pro spouštění bezpečných úloh aplikací.

Rozhraní cloudové vrstvy spolupracuje s externími prostředími, včetně pluginů třetích stran, uživatelů a externích rozhraní API. Zranitelnosti zabezpečení v cloudové vrstvě by tedy významně ovlivnily všechny aplikace, služby a procesy hostované v cloudu.

Cluster

Poté, co je cloudová vrstva klastrovou vrstvou, jsou aplikace nasazené v rámci cloudové infrastruktury modularizovány do kontejnerů a seskupeny do různých kontejnerů.

Ochrana klastru zahrnuje zabezpečení softwaru a aplikací spuštěných v klastrech a konfiguraci zabezpečené komunikace v klastru.

Kontejner

Vrstva kontejneru, která následuje po vrstvě kódu, je nejdůležitější součástí nasazení aplikací a softwaru v nasazeních Cloud Native Security.

Vzhledem k tomu, že software a prostředí jsou zabaleny do kontejnerů, je ochrana kontejnerů v moderních cloudových prostředích nevyhnutelná.

Kód

Poslední ‚C‘ je kódová vrstva. Posílení a rozvoj cloudového zabezpečení prostřednictvím kódu aplikace je jedním z osvědčených postupů DevSecOps.

Zahrnuje přesun zabezpečení na nižší úroveň aplikačního kódu a upřednostnění zabezpečení aplikací dříve v životním cyklu vývoje softwaru a aplikací. Identifikace slabých míst zabezpečení dříve v životním cyklu vývoje umožňuje společnostem ušetřit spoustu času, nákladů a úsilí.

Chyby zabezpečení cloudového nativního zabezpečení

Zatímco Cloud Native Security si klade za cíl modernizovat cloudovou infrastrukturu a podnikovou softwarovou architekturu, má bezpečnostní důsledky, které mohou mnohé překvapit.

Zde jsou běžné chyby zabezpečení Cloud Native Security, které musíte zvážit před jejich integrací do vaší infrastruktury.

#1. Špatně nakonfigurované kontejnery

Nedávno NSA oznámila, že chybná konfigurace je běžnou zranitelností a hrozbou cloudu.

Ve světě Cloud Native bez serverů je snadné spustit nové webové servery a vytvořit nové kontejnery. Ale bez granulárního zabezpečení je možný tolerantní přístup k síti – ponechat cloudovou síť pro každého.

Vývojáři aplikací často provádějí změny konfigurace nebo píší konfigurační pravidla a zásady použitelné pro celou sadu aplikací. V důsledku toho by nesprávné konfigurace v procesu DevSecOps mohly odhalit úložiště dat nebo vytvořit zranitelné úlohy.

#2. Nezabezpečené výchozí nastavení

Ne každý Cloud Native nástroj a aplikace jsou ve výchozím nastavení zabezpečené, protože některé mají flexibilní nastavení a konfigurace. Podle studie společnosti Accurics je však 48 % porušení zabezpečení aplikací Cloud Native způsobeno nezabezpečenými výchozími nastaveními.

Nezabezpečené výchozí hodnoty vznikají, když bezpečnostní týmy nasazují cloudové systémy s nesprávně nakonfigurovaným nebo nedostatečným nastavením zabezpečení, což vede k ohrožení nebo úniku citlivých dat.

Proto je důležité pečlivě nakonfigurovat a vyhodnotit nastavení zabezpečení cloudového systému, aby se zabránilo neoprávněnému přístupu k citlivým informacím.

#3. Děravá tajemství

Ukládání citlivých informací, jako jsou šifrovací klíče a přihlašovací údaje k databázi v rámci aplikace nebo databází organizace, je může vystavit hrozbám a zranitelnostem zabezpečení.

V roce 2021 bylo ukradeno přibližně 6 milionů hesel a citlivých informací, jako jsou klíče API. Hromadně odcizené přihlašovací údaje z firemní databáze mohou ohrozit zákazníky a koncové uživatele, což vede k obrovským sankcím.

Uniklá tajemství a data mohou vést k vážným následkům, jako je krádež, narušení služby a neoprávněný přístup do systému. Proto je nezbytné řádně zabezpečit a spravovat citlivá data pomocí šifrování, zabezpečených úložných systémů a řízení přístupu, jako je vícefaktorové ověřování (MFA), aby se předešlo riziku nadměrné permisivity.

#4. Chyby zabezpečení dodavatelského řetězce softwaru

Stejně jako existuje dodavatelský řetězec pro tradiční produkty, existuje jeden pro softwarové produkty.

Mnoho distribučních modelů a frameworků třetích stran umožňuje navrhnout a dodat kód produkčnímu týmu. Riziko používání aplikací třetích stran a cloudových aplikací však vede ke zranitelnosti dodavatelského řetězce softwaru.

K tomu dochází, když jsou kompromitovány komponenty dodavatelského řetězce softwaru, jako je knihovna nebo balíček. V roce 2021 se zranitelnosti dodavatelského řetězce softwaru, včetně zranitelností open-source, téměř ztrojnásobily.

Ostražitý a proaktivní přístup ke cloudovému nativnímu zabezpečení v souladu s osvědčenými postupy je zásadní pro snížení bezpečnostních rizik.

Výukové zdroje

Zde je seznam užitečných výukových zdrojů a knih od Amazonu, abyste získali podrobný přehled o Cloud Native Security a tipy pro jeho integraci do vašich systémů.

#1. Kuchařka Cloud Native Security: Recepty pro bezpečný cloud (1. vydání)

Tato kuchařka Cloud Native Security Cookbook od Joshe Armitage, vydaná v roce 2022, poskytuje přehled o tom, jak můžete využít Azure, AWS a GCP ke zvýšení zabezpečení vašeho Cloud Native System.

Autor se dělí o své zkušenosti s kompromisy, které musí vývojáři a bezpečnostní profesionálové udělat s různými poskytovateli cloudu a jak mohou implementovat stávající řešení, aby navrhli robustnější řešení.

#2. Cloud Native Security (1. vydání)

Tento komplexní průvodce Cloud Native Security od Chrise Binnieho zahrnuje podrobnou studii minimalizace povrchu útoku a zmírnění rizik kybernetické bezpečnosti za účelem ochrany infrastruktury Cloud Native.

Toto je nejlepší kniha, pokud chcete podrobné znalosti o posilování a utužování svého majetku Cloud Native.

#3. Zabezpečení a pozorovatelnost Kubernetes: Holistický přístup k zabezpečení kontejnerů a cloudových nativních aplikací (1. vydání)

Tato kniha od Brendana Creanea a Amita Gupty se zaměřuje na klíčové praktiky pozorovatelnosti a zabezpečení, což vám umožní uvolnit sílu aplikací Cloud Native.

Pokud se tedy chcete naučit architekta zabezpečení Kubernetes pro hybridní a multicloudová prostředí, ujistěte se, že se vám dostane do rukou tento holistický průvodce.

#4. Praktické cloudové nativní zabezpečení s Falco: Detekce rizik a hrozeb pro kontejnery, Kubernetes a Cloud (1. vydání)

Tato příručka od Lorise Degioanniho seznamuje čtenáře s konceptem Falco, open-source standardu pro nepřetržitou detekci hrozeb a rizik napříč Kubernetes, cloudem a kontejnery.

Můžete se dozvědět vše o Falco, od jeho nasazení až po napsání vlastních bezpečnostních pravidel pro urychlení detekce hrozeb ve vaší cloudové infrastruktuře.

#5. Native Cloud Security Kompletní průvodce – edice 2019

Pokud potřebujete odpovědi na své jedinečné otázky o Cloud Native Security, tato kniha je pro vás.

Autor Gerardus Blokdyk poskytuje všechny základní nástroje, které potřebujete pro hloubkové sebehodnocení Cloud Native Security, které vám umožní identifikovat oblasti zlepšení ve vaší Cloud Native Security Infrastructure.

Závěr: Cloud Native Security je budoucnost

Gartner předpovídá, že více než polovina výdajů IT společností se do roku 2025 přesune z tradiční IT infrastruktury do veřejného cloudu – skok ze 41 % v roce 2022.

Nicméně ze všech výhod, které tyto IT společnosti získávají z cloudové infrastruktury, zůstává zabezpečení jednou z hlavních výzev, kterým čelí – především kvůli chybám zaměstnanců, chybné konfiguraci a přirozeným zranitelnostem architektury.

Ujistěte se tedy, že rozumíte důležitosti, cílům, výhodám a osvědčeným postupům Cloud Native Security prostřednictvím tohoto blogu a zmíněných výukových zdrojů, abyste své organizaci umožnili škálovatelnou a agilní infrastrukturu Cloud Native.

Dále se podívejte na nejlepší software pro správu zranitelnosti.