Kybernetické útoky jsou s rozvojem technologií a konektivity stále populárnější.

Proto musí každý jednotlivec a organizace rozumět technikám sociálního inženýrství. Tento článek vysvětlí útok zlých dvojčat a jeho detekci a prevenci.

Table of Contents

Co jsou Evil Twin Attacks?

Zdroj: Avast.com

Zdroj: Avast.com

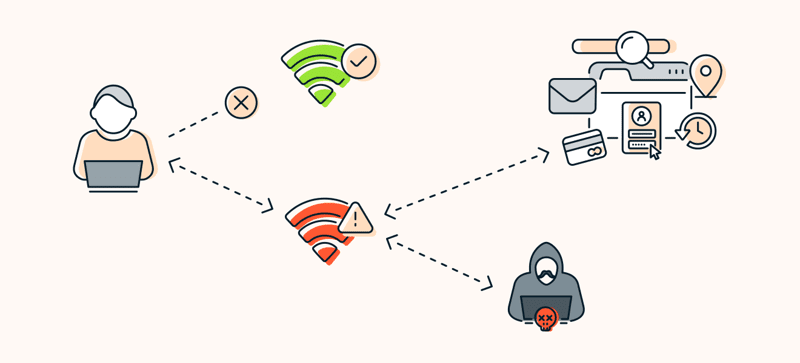

The Evil Twin Attack je bezdrátová LAN verze phishingového útoku. Zlý dvojitý útok je podvodný přístupový bod WiFi, který se zdá být pravý, ale odposlouchává bezdrátovou komunikaci. Tento škodlivý přístupový bod WiFi klame uživatele, aby se k němu připojil.

K tomuto útoku obvykle dochází na veřejných místech, jako jsou hotely, letiště, nádraží, knihovny nebo kavárny. Zlý dvojitý útok vede ke krádeži dat, neoprávněnému přístupu a dalším kybernetickým zločinům.

Jak funguje útok Evil Twin Attack?

Krok I

Kybernetický útočník najde veřejné místo, kde provede útok, jako je hotel, kavárna, letiště, knihovna nebo jakákoli oblast, která poskytuje bezplatné Wi-Fi. Hacker zajistí, aby tato místa měla více přístupových bodů, kde má WiFi podobná jména.

Krok II

Hacker zkontroluje dostupnou síť a poté založí účet. Nastaví účet s podobným identifikátorem sady služeb (SSID) a základním identifikátorem sady služeb (BSSID) jako blízké sítě. Mohou také používat WiFi ananas pro širší rozsah a oklamat neznalého uživatele, aby se k němu připojil.

Krok III

Falešnými přístupovými body jsou bezdrátové karty. Je obtížné je vysledovat a mohou se okamžitě vypnout. Útočníci někdy využívají WiFi ananasové pomoci k vytvoření robustnější sítě. Přibližují se k potenciálnímu uživateli a povzbuzují ho, aby si vybral silnější síť před slabší.

Krok IV

Útočníci poté požádají nevědomé uživatele WiFi, aby se přihlásili na jejich falešný server, a vyzve je, aby zadali své uživatelské ID a heslo. Hackeři mají neoprávněný přístup k zařízením, jakmile se neznalý uživatel přihlásí do jejich sítě zlého dvojčete.

Útoky zlých dvojčat mohou být nebezpečné, protože hacker přistupuje k bankovním údajům uživatele a účtům na sociálních sítích. K dalším krádežím dat dochází, pokud uživatel použije stejné přihlašovací údaje pro jiné weby.

Účinky Evil Twin Attacks

Zlé dvojče výrazně útočí nejen na jednotlivce, ale i na organizace. Využívá důvěry uživatelů ve veřejné WiFi sítě. Následují účinky útoků zlých dvojčat:

#1. Krádež identity

Zlý dvojitý útok může ovlivnit identitu každého jednotlivce, protože hackeři kradou uživatelská jména, hesla, zašifrované přihlašovací údaje, jako je PayPal, e-maily a další citlivá data z jejich systémů.

#2. Neoprávněný přístup k datům

Neoprávněný přístup k datům může vést k podvodným aktivitám, jako je porušení. Útočník může krást a měnit informace a odesílat zprávy nebo e-maily jménem oběti. Může převádět peníze, využívat služby nebo prodávat přihlašovací údaje k účtu.

#3. Finanční ztráta

Pokud se hackeři dostanou k finančním informacím v systému, mohou provést některé neautorizované transakce, což povede k významným ekonomickým ztrátám.

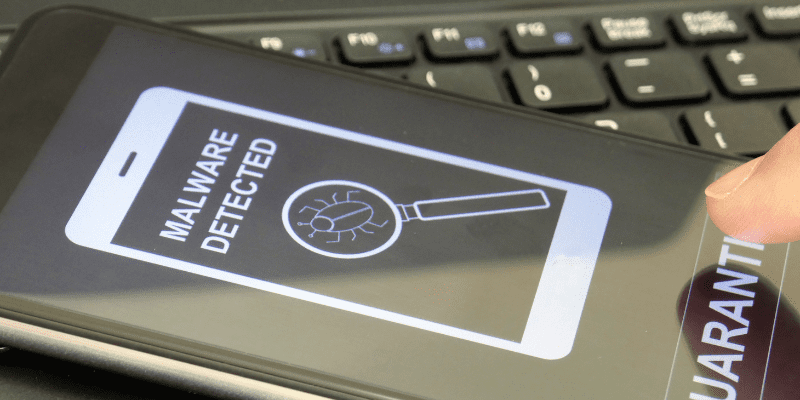

#4. Malware útok

Kybernetičtí útočníci mohou také distribuovat malware do systému a krást data. Oběti si mohou nevědomky stáhnout škodlivý virus při připojení k síti. Tyto viry mohou ohrozit celkový stav systému nebo zařízení.

#5. Ztráta produktivity

Zlý dvojitý útok může narušit operace, protože zařízení přestanou fungovat kvůli vyšetřování útoku.

#6. Náklady na zotavení

Kvůli ďábelskému útoku dvojčat trpí organizace finanční ztrátou, právní kompenzací a vyšetřováním.

Jak odhalit Evil Twin Attack nebo falešné WiFi

Zkontrolujte duplicitní sítě. Pokud mají sítě stejná jména, zlé dvojče pravděpodobně napodobuje legitimní síť.

Pokud najdete síť Evil Twin, vždy zkontrolujte sílu jejího signálu. Síť Evil Twin bude mít vždy silnější signál než legitimní síť. Útočník vždy zvýší sílu signálu podvodného přístupového bodu, aby se zařízení automaticky připojilo k silnějšímu signálu.

Používejte software pro zabezpečení sítě a aplikace pro síťové skenování. Tento software a aplikace detekují a upozorní uživatele, pokud najdou jakékoli podezřelé hrozby WiFi. Také vás varují, pokud je zjištěna jakákoli škodlivá aktivita nebo síť.

Jak chránit svůj gadget před útoky zlých dvojčat

- Připojení k známým sítím: Vždy se připojujte ke známým WiFi sítím, které jsou zabezpečené. Před připojením zařízení ověřte síť. Znovu zkontrolujte název sítě (SSID). Útočníci obvykle používají jména podobná těm, které mají legitimní sítě. Proto ověřte název sítě u zavedených zaměstnanců veřejného místa. Vždy se můžete vyhnout připojení k veřejným WiFi, WiFi hotspotům a privátním sítím.

- Používejte VPN: Virtuální privátní síť (VPN) chrání vaše data, aktivitu a provoz před hackery, i když se připojujete k nestabilní, nezabezpečené síti. Vytváří šifrované tunely a činí vaše data nerozluštitelná z aktivit Evil Twin.

- Používejte dvoufaktorové ověřování: Dvoufaktorové ověřování poskytuje vašim online účtům dvojitou vrstvu ochrany. Pokud se útočník pokusí získat přístup k vašemu účtu pomocí vašich přihlašovacích údajů, nebude mít k němu přístup bez úspěšného druhého ověřovacího faktoru.

- Aktualizujte software svého zařízení: Vždy udržujte operační systém a aplikace svého zařízení aktuální. Aktualizace softwaru obsahují bezpečnostní záplaty, které chrání vaše zařízení před hrozbami a útoky.

- Instalace bezpečnostního softwaru: Nainstalujte bezpečnostní software, který vás upozorní na potenciální hrozby a podezřelé WiFi sítě.

- Používejte mobilní data: Použití mobilních dat je nejbezpečnější metodou, jak zabránit zlým dvojčetným útokům, když si nejste jisti zabezpečením WiFi sítě.

- Zakázat automatické připojení WiFi: Nechte automatické připojení vypnuté v telefonu, abyste zabránili připojení k otevřeným sítím WiFi. Automatické připojení má tendenci se připojovat k silnějšímu signálu, což riskuje, že se vaše zařízení spojí se sítí Evil Twin.

- Webové stránky HTTPS: Používejte webové stránky https, které jsou bezpečné a zabezpečené k procházení. Tyto webové stránky chrání a šifrují vaši každodenní aktivitu a zabraňují hackerům v provádění škodlivých hacků.

Dále probereme, co dělat, když se stanete obětí útoku zlého dvojčete.

Co dělat, když se stanete obětí útoku zlého dvojčete

Pokud Evil Twin Attack poruší vaše data, musíte provést následující kroky:

- Prvním krokem je změna uživatelského jména a hesla prolomených dat z účtů.

- Sledujte své finanční aktivity. Zkontrolujte výpisy z banky a kreditní karty.

- Zkontrolujte přítomnost virů v zařízení spuštěním dobrého antivirového skenování.

- Obnovte všechna síťová nastavení. Vypněte všechny možnosti automatického připojení na vašem zařízení.

- Pokud jste utrpěli finanční ztráty, stěžujte si u Centra pro stížnosti spotřebitelů FCC. Stěžování si u bankovních úřadů nebo společností vydávajících kreditní karty na porušení bankovních údajů. Můžete si také stěžovat na zákaznický servis webových stránek, které utrpěly únik dat.

Další bezpečnostní rizika WiFi

Některá další bezpečnostní rizika WiFi mohou být nebezpečná, pokud je zažijeme. Zkusme je poznat.

- Rogue Access Point: Má také neoprávněný přístup k síti, ale je zřízen bez vědomí a souhlasu správy sítě. Účelem nečestného přístupového bodu je zachytit datový provoz, spustit útok typu denial-of-service nebo získat neoprávněný přístup. Významným rozdílem mezi útokem Evil Twin a nepoctivým přístupovým bodem je záměr a provedení. Zaměstnanci mohou vytvořit podvodný přístupový bod neúmyslně, ale záměrem útoku Evil Twin je krádež dat.

- Útoky typu Man-in-the-Middle: Při tomto útoku útočník přenáší a mění komunikaci mezi dvěma stranami. Zde ignorantské strany věří, že mají přímý kontakt. Tento útok může vést ke krádeži dat, úpravě nebo vložení škodlivého obsahu.

- Slabá hesla: Slabá hesla mohou vést k útokům hrubou silou, což je hlavní důvod kybernetických útoků a krádeží dat.

- Nešifrovaný provoz: Pokud síť není šifrována, data jsou viditelná, když se provoz přenese do druhé sítě. Může vést ke krádeži dat a zejména finanční ztrátě.

- Data Sniffing: Tento útok umožňuje útočníkům zachytit data při přenosu po síti.

Příklady útoku Evil Twin Attack

Vezměme si příklad Evil Twin Attack. Vezměme si osobu na veřejném místě, řekněme v hotelu, studující v knihovně, čekající na let na letišti nebo v kavárně. Zkontroluje dostupné sítě a najde dvě WiFi sítě s podobným názvem. Jedna z těchto dvou sítí je síť Evil Twin, která se snaží oklamat uživatele.

Nevědomý uživatel se připojí k síti Evil Twin díky jejímu silnému síťovému signálu. Hacker získá neoprávněný přístup ke svému zařízení, jakmile se neznalý uživatel připojí k podvodné síti.

Útočník má nyní přístup ke všem aktivitám oběti, uživatelskému jménu a heslu, bankovním údajům, nešifrovaným přihlašovacím údajům a citlivým údajům.

Nejlepší postupy pro zabezpečení WiFi

Zde je několik osvědčených postupů, jak udržet vaši WiFi síť v bezpečí. Některé z těchto praktik jsou podobné metodám prevence Evil twin attack.

✅ Použijte bránu firewall: Brány firewall blokují příchozí neoprávněný provoz a chrání vaše zařízení před kybernetickými útoky.

✅ Použijte filtrování MAC: Filtrování MAC umožňuje zařízením s MAC adresami připojit se k vaší síti. Toto filtrování zabraňuje neoprávněnému přístupu a škodlivým praktikám.

✅ Používejte silná hesla: Silná hesla s velkými a malými písmeny, číslicemi a speciálními znaky jsou také jedním z osvědčených postupů pro zabezpečení WiFi.

✅ Zakázat vysílání SSID: Když vypneme vysílání SSID, zabrání to ostatním zařízením detekovat vaše SSID nebo WiFi síť, když se pokoušejí zobrazit blízká bezdrátová zařízení.

✅ Zakázat WPS: Když zakážeme WPS, zabráníme neoprávněnému přístupu k našemu zařízení a zvýšíme zabezpečení jeho sítě.

✅ Zakázat vzdálenou správu: Vypnutí vzdálené správy routeru zabrání útočníkům v přístupu k nastavení routeru.

Závěrečná slova

Tím, že bude uživatel pozorný a přijme přiměřená opatření, může snížit pravděpodobnost, že se stane obětí útoku Evil Twin, a zabránit dalším kybernetickým útokům.

Dále se podívejte, jak zabránit vektorům útoků ve vaší síti.