Jak je odhalit a zmírnit?

Útoky rozprašováním hesel: Jak fungují a jak se jim bránit

Nastavení limitu pro zablokování účtu může být efektivní proti útokům hrubou silou, které se snaží uhodnout hesla. Nicméně, útočníci stále častěji používají techniku rozprašování hesel, aby se tomuto nastavení vyhnuli.

Útok rozprašováním hesel je ve srovnání s klasickým útokem hrubou silou poměrně jednoduchý na realizaci a jeho odhalení je obtížnější.

Co tedy přesně útok rozprašováním hesel představuje, jakým způsobem probíhá, jak se před ním můžete chránit a jak postupovat, pokud se stanete jeho obětí? Pojďme se na to podívat.

Co je to útok rozprašováním hesla?

Útok rozprašováním hesel je kybernetický útok, při kterém se útočníci pokoušejí prolomit více uživatelských účtů v organizaci s použitím několika běžných hesel. Očekávají, že alespoň s jedním z těchto hesel se jim podaří získat přístup.

Útočníci používají jedno běžné heslo proti mnoha účtům v rámci firmy. Pokud se jim s prvním heslem nepodaří získat přístup k žádnému účtu, po několika dnech vyzkouší jiné heslo, a tak pokračují v procesu rozprašování.

Celý proces opakují, dokud nezískají přístup k firemnímu účtu. Protože nezkouší více hesel na jeden účet v krátkém časovém úseku, bezpečnostní opatření pro zablokování účtu po několika neúspěšných pokusech o přihlášení se neaktivují.

Jakmile se dostanou do firemní sítě, mohou se dopouštět různých aktivit s cílem poškodit společnost.

Uživatelé dnes mají mnoho online účtů. Vytvoření silného hesla pro každý z nich je náročné, a ještě těžší je zapamatovat si je.

Mnoho uživatelů proto volí jednoduchá hesla, aby si celý proces usnadnili. Tato jednoduchá hesla jsou však oblíbená a známá. Kdokoli si může snadno najít seznam nejčastěji používaných hesel. Tato situace vedla ke zvýšení počtu útoků rozprašováním hesel.

Společnost Citrix, která se zabývá digitálními pracovišti a firemními sítěmi, potvrdila, že útočníci získali přístup do jejich interní sítě v důsledku útoku rozprašováním hesel, který probíhal od 13. října 2018 do 8. března 2019.

Společnost Microsoft rovněž potvrdila, že k útokům rozprašováním hesel došlo u více než 250 zákazníků Office 365.

Jak útok rozprašováním hesel funguje?

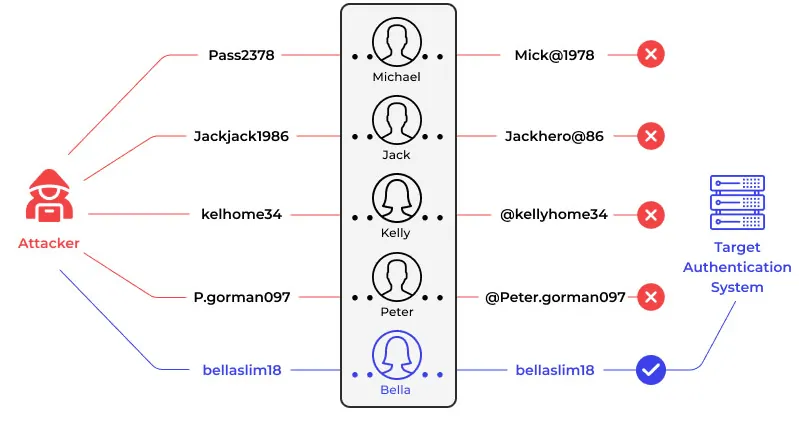

Zdroj obrázku: Wallarm

Zdroj obrázku: Wallarm

Úspěšný útok rozprašováním hesel obvykle zahrnuje tři kroky:

1. Sběr seznamu uživatelských jmen

Prvním krokem útočníka je získání seznamu uživatelských jmen v cílové organizaci.

Firmy obvykle používají standardizovanou konvenci pro uživatelská jména. Nejčastěji jsou e-mailové adresy uživatelů výchozími uživatelskými jmény pro přidružené účty. Zjistit e-mailové adresy uživatelů je poměrně snadné, protože se často používá formát [email protected].

Útočníci mohou také získat e-mailové adresy z webových stránek společnosti, profilů zaměstnanců na LinkedIn nebo jiných relevantních online zdrojů.

Alternativně mohou jednoduše zakoupit seznam uživatelských jmen na dark webu.

2. Rozprašování hesel

Jakmile mají útočníci seznam uživatelských jmen, hledají „seznam nejběžnějších hesel“. Pomocí vyhledávačů, jako je Google nebo Bing, rychle najdou seznam běžných hesel pro daný rok. Aby zvýšili svou šanci na úspěch, mohou seznam běžných hesel upravit podle geografické polohy uživatelů.

Například mohou vzít v úvahu oblíbené sportovní týmy nebo hráče, kulturní aktivity, hudbu apod. Pokud má organizace sídlo v Chicagu, mohou útočníci zkombinovat "Chicago Bears" s běžnými hesly.

Po "nastříkání" jednoho hesla na několik účtů vyčkají nejméně 30 až 50 minut, než zahájí další útok, aby zabránili zablokování účtu.

Útočníci mohou využívat různé automatizované nástroje pro zautomatizování procesu rozprašování.

3. Získání přístupu k účtům

Pokud je útok úspěšný, útočník získá přístup k uživatelským účtům. V závislosti na oprávněních těchto kompromitovaných účtů, mohou provádět různé škodlivé aktivity, jako je instalace malwaru, krádež citlivých dat, podvodné nákupy a další.

Pokud se útočníkovi podaří proniknout do firemní sítě, může se pohybovat v síti do hloubky a hledat cenná data, nebo se snažit získat vyšší úroveň přístupu.

Rozprašování hesel vs. Credential Stuffing vs. Útok hrubou silou

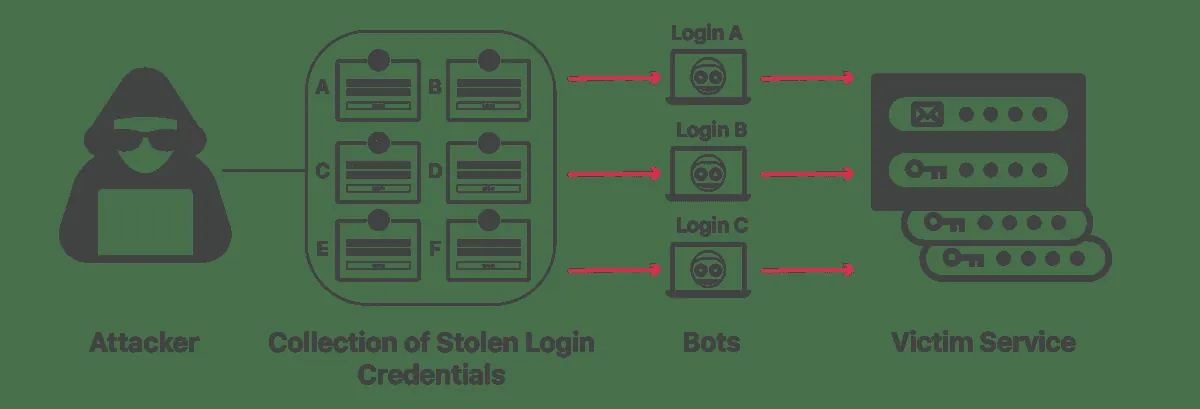

Zdroj obrázku: Cloudflare

Zdroj obrázku: Cloudflare

Při útoku credential stuffing používají útočníci ukradené přihlašovací údaje z jedné organizace k získání přístupu k účtům na různých platformách.

Využívají skutečnosti, že mnoho lidí používá stejná uživatelská jména a hesla pro přístup k různým webovým stránkám. Vzhledem k nárůstu případů úniku dat mají hackeři stále více příležitostí k provádění těchto útoků.

Útok hrubou silou naproti tomu využívá metodu pokusů a omylů k prolomení hesel a přihlašovacích údajů. Kyberzločinci se snaží uhodnout správné heslo zkoušením široké škály kombinací. K urychlení tohoto procesu používají speciální nástroje.

Nastavení blokování účtu po několika neúspěšných pokusech o přihlášení může útokům hrubou silou zabránit, protože se účet v krátké době zablokuje.

Při útoku rozprašováním hesel se útočníci snaží prolomit přístup k několika účtům v organizaci s použitím jednoho běžného hesla. Tímto způsobem se vyhnou nastavení pro zablokování účtu, protože nepoužívají různá hesla na jeden účet v krátkém čase.

Jak může útok rozprašováním hesel ovlivnit vaši společnost?

Zde je několik způsobů, jak může úspěšný útok rozprašováním hesel ovlivnit vaši společnost:

- Získáním neoprávněného přístupu k vašim účtům mohou útočníci odhalit citlivé informace, finanční záznamy, data zákazníků a obchodní tajemství.

- Útočníci mohou využít kompromitované účty k podvodným transakcím, neautorizovaným nákupům nebo i ke krádeži peněz z vašich firemních účtů.

- Jakmile získají přístup k uživatelským účtům, mohou zašifrovat důležitá data a požadovat výkupné za dešifrovací klíč.

- Útok rozprašováním hesla může způsobit únik dat, což může vést k finančním ztrátám a ztrátě reputace. Zákazníci mohou ztratit důvěru a přejít ke konkurenci.

- Budete potřebovat zdroje k řešení úniku dat, právnímu poradenství a najmutí odborníků na kybernetickou bezpečnost. Útok tedy způsobí značné vyčerpání zdrojů.

Stručně řečeno, úspěšný útok rozprašováním hesel bude mít negativní dopad na různé aspekty vašeho podnikání, včetně finančních, provozních, právních a reputačních následků.

Jak odhalit útok rozprašováním hesel?

Zde jsou klíčové příznaky útoku rozprašováním hesel:

- Zaznamenáte neobvykle velký objem přihlašovacích aktivit v krátkém čase.

- Dochází k velkému množství neúspěšných pokusů o přihlášení proti mnoha účtům v krátkém čase.

- Pozorujete pokusy o přihlášení neaktivních nebo neexistujících uživatelů.

- Pokusy o přihlášení pocházejí z IP adres, které se geograficky neshodují se známou polohou uživatelů.

- Dochází k pokusům o přístup k více účtům v neobvyklých hodinách nebo mimo pracovní dobu, přičemž se pro tyto účty používá jedno heslo.

Pro odhalení útoků rozprašováním hesel byste měli pravidelně kontrolovat autentizační protokoly a sledovat neúspěšná přihlášení do systému a aplikací.

Pokud máte podezření na útok rozprašováním hesel, postupujte podle těchto kroků:

- Poučte zaměstnance, aby si okamžitě změnili všechna hesla a povolili vícefaktorové ověřování, pokud tak ještě neučinili.

- Zaveďte nástroj Endpoint Detection and Response (EDR), který bude monitorovat škodlivou aktivitu v koncových bodech vaší společnosti, aby se zabránilo útočníkům v pohybu po síti v případě úspěšného útoku.

- Zkontrolujte, zda nedošlo ke krádeži nebo šifrování dat, a po zajištění bezpečnosti všech účtů naplánujte obnovení dat ze zálohy. Zaveďte řešení pro ochranu dat.

- Zvyšte citlivost vašich bezpečnostních nástrojů pro identifikaci neúspěšných pokusů o přihlášení v různých systémech.

- Analyzujte protokoly událostí, abyste pochopili, co se stalo, kdy a jak, abyste zlepšili váš plán reakce na incidenty.

Útočníci se snaží zneužít zranitelnosti softwaru, aby získali vyšší úroveň přístupu. Ujistěte se proto, že vaši zaměstnanci instalují všechny aktualizace a opravy softwaru.

Jak předcházet útokům rozprašováním hesel?

Níže jsou uvedeny strategie, které vám pomohou zabránit útočníkům v přístupu k uživatelským účtům prostřednictvím útoků rozprašováním hesel.

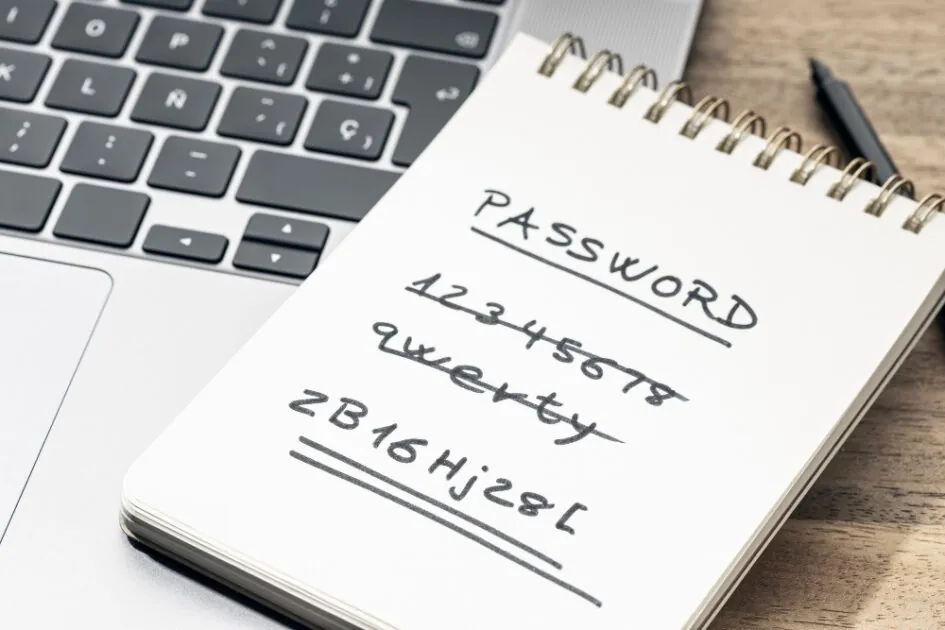

1. Dodržujte zásady silného hesla

Útoky rozprašováním hesel cílí na slabá hesla, která lze snadno uhodnout. Implementace zásad silných hesel donutí vaše zaměstnance vytvářet silná a složitá hesla, která hackeři nemohou uhodnout ani nalézt online. Tímto způsobem budou uživatelské účty chráněny před útoky rozprašováním hesel.

Zde jsou klíčové body, které by vaše zásady hesel měly obsahovat:

- Hesla by měla mít alespoň 12 znaků a obsahovat velká i malá písmena a speciální znaky.

- Měl by existovat seznam zakázaných hesel, což znamená, že uživatelé by neměli do svých hesel uvádět data narození, místa narození, pracovní pozice nebo jména blízkých osob.

- Platnost všech hesel by měla po určité době vypršet.

- Všichni uživatelé by měli mít různá hesla pro různé účty.

- Měl by existovat limit pro zablokování účtu, který zablokuje uživatelské účty po několika neúspěšných pokusech o přihlášení.

Implementace správce hesel může uživatelům pomoci vytvářet silná hesla a vyhnout se používání běžných hesel.

Nejlépe hodnocení správci hesel vám pomohou zjistit, zda vaše hesla nebyla odhalena při úniku dat.

2. Zavedení vícefaktorového ověřování (MFA)

Vícefaktorové ověřování (MFA) přidává k účtům další vrstvu zabezpečení. Po aktivaci MFA vyžaduje, aby uživatelé před udělením přístupu k online účtům zadali kromě uživatelského jména a hesla ještě jeden nebo více ověřovacích faktorů.

Zavedením vícefaktorového ověřování ve vaší firmě můžete chránit online účty před útoky hrubou silou, slovníkovými útoky, útoky rozprašováním hesel a dalšími typy útoků na hesla. Útočníci nebudou mít přístup k dalším ověřovacím faktorům zasílaným prostřednictvím SMS, e-mailů nebo ověřovacích aplikací.

Vícefaktorové ověřování také může zabránit útokům pomocí keyloggerů na vaše online účty.

3. Implementujte ověřování bez hesla

Ověřování bez hesla používá k ověřování uživatelů biometrii, magické odkazy, bezpečnostní tokeny a další metody. Protože se hesla pro přístup k účtům nepoužívají, útočníci nebudou moci provádět útoky rozprašováním hesel.

Ověřování bez hesla je efektivní způsob, jak zabránit většině útoků na hesla. Zvažte implementaci těchto řešení ověřování bez hesla k zabezpečení účtů vaší společnosti.

4. Otestujte připravenost provedením simulovaných útoků

Měli byste otestovat připravenost vašich zaměstnanců na boj proti útokům rozprašováním hesel provedením simulovaného útoku. Pomůže vám to lépe pochopit stav zabezpečení hesel ve vaší společnosti a přijmout nezbytná opatření ke zvýšení tohoto zabezpečení.

5. Zaveďte nástroj pro detekci přihlášení

Pro detekci podezřelých pokusů o přihlášení byste měli nastavit nástroj pro audit v reálném čase. Správný nástroj vám může pomoci identifikovat podezřelé pokusy o přihlášení k více účtům z jednoho hostitele v krátkém čase, pokusy o přihlášení k více neaktivním účtům, četné pokusy o přihlášení mimo vaši pracovní dobu atd.

Jakmile odhalíte jakoukoli podezřelou aktivitu, můžete podniknout nápravná opatření a zablokovat neoprávněné pokusy o přístup k vašim účtům. To může zahrnovat zablokování kompromitovaných účtů, změnu nastavení firewallu, aktivaci vícefaktorového ověřování atd.

6. Školte své zaměstnance

Vaši zaměstnanci hrají klíčovou roli při ochraně uživatelských účtů před útoky rozprašováním hesel. Žádná technická opatření, bez ohledu na to, jak jsou účinná, nebudou fungovat, pokud si vaši zaměstnanci nebudou vytvářet silná hesla a nepovolí vícefaktorové ověřování svých účtů.

Proto pravidelně spouštějte programy zaměřené na zvyšování povědomí o kybernetické bezpečnosti, abyste své zaměstnance poučili o různých útocích na hesla a o tom, jak jim předcházet. Ujistěte se, že vědí, jak vytvořit dostatečně složité heslo.

Závěr

Útok rozprašováním hesla může vážně poškodit vaši společnost, včetně kompromitace účtů, úniku dat a budoucích kybernetických útoků. Měli byste tedy zvýšit zabezpečení hesel ve vaší firmě.

Zavedení přísných zásad hesel, implementace MFA, ověřování bez hesla, používání nástroje pro detekci přihlášení a školení zaměstnanců vám pomohou zabránit útokům rozprašováním hesel.

Měli byste se také pokusit být kreativní při výběru konvence uživatelského jména vaší společnosti. Nepoužívejte standardní řešení - [email protected].

Pro zvýšení bezpečnosti účtů ve vaší společnosti si prohlédněte platformy pro ověřování bez hesla.