S každým technologickým pokrokem přichází nárůst kybernetických bezpečnostních útočníků a hrozeb. V tomto článku se budeme zabývat jedním z typů útoků DDoS, které mohou útočníci použít k narušení služby v rámci systému: Ping of Death a způsoby, jak se proti němu chránit.

Table of Contents

Co je Ping of Death

PING of Death je útok DoS (Denial of Service), kdy útočníci posílají službě velké pakety dat nad rámec požadovaných paketových požadavků, s jediným cílem ochromit nebo znepřístupnit tuto konkrétní službu ostatním uživatelům. RFC 791 určuje, že požadovaný standardní paket IP je 65 535 bajtů.

Jakékoli množství bajtů nad toto by mohlo způsobit zamrznutí nebo selhání systému při zpracování požadavku.

Jak Ping of Death funguje?

Kredit: Wallarm

Kredit: Wallarm

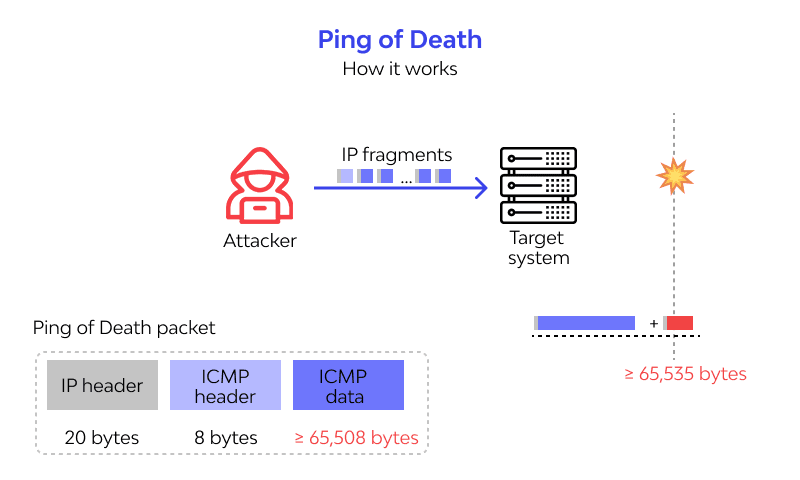

Ping of death je způsoben nadměrným paketem protokolu ICMP (Internet Control Message Protocol) odeslaným přes síť.

Ping (Packet Internet nebo Inter-Network Groper) nebo ICMP echo-reply testuje konkrétní síťové připojení, aby ověřil, zda síť existuje a může přijmout požadavek. Tento test se provádí odesláním pingu, části dat, a očekáváním odpovědi na oplátku.

Na základě odpovědi je ověřen stav služby.

Útočníci provádějí útok Ping of death DDoS odesíláním velkých paketů, čímž porušují internetový protokol RFC791 vyžadující platný paket IPv4 o velikosti 65 535 bajtů.

Attack nemůže odesílat pakety větší než tato velikost. Proto posílají pakety ve fragmentech, které, když systém paket sestaví, mají za následek příliš velký paket, což způsobí zamrznutí systému, odtud název ping of death.

Ping of Death Attack: Příklady

#1. Úspěch DNC kampaně

V roce 2018, Demokratický národní výbor byl zasažen s DDoS útokem. Tyto útoky byly provedeny, když DNC a DCCC buď shromažďovaly finanční prostředky, nebo měly kandidátský nárůst popularity. DDoS útoky, jako je ping of death, jsou prováděny s cílem zajistit narušení a mohou být konkurenty použity jako zbraň v situacích soupeření.

#2. Australský útok na sčítání lidu

Australský statistický úřad ABS 2016 utrpěl DDoS útok, kde se občané nemohli dostat na webové stránky úřadu, aby se mohli zúčastnit sčítání. Útok útočníků na PoD byl zaměřen na přetížení sítě, aby zabránil Australanům účastnit se sčítání.

#3. Útok PoD s chybnou identitou ve Whitehouse

V roce 2001 a stránka parodie na bílý dům, whitehouse.org, se stal obětí útoku Ping of Death. Cílem útočníka byl web whitehouse.gov, ale spletli si ho s webem whitehouse.org – slabým parodickým webem.

Brook Talley, který útok objevil, zmínil, že webová stránka po dobu 13 hodin přijímala velkou záplavu žádostí o echo ICMP. Bylo zjištěno, že cílem útočníků bylo zaútočit a způsobit odmítnutí služby DoS na stránce whitehouse.gov.

Nejlepší postupy, jak zůstat v bezpečí před útokem Ping of Death

Útočníci využívají k získání přístupu zranitelnosti a mezery v systémech. Každý systém a služba musí zajistit, aby jejich systémy byly dostatečně zabezpečeny, aby se zachovala bezpečnost a systémové chyby, které by mohly být využity. Níže jsou uvedeny některé osvědčené postupy, které mohou pomoci udržet váš systém v bezpečí.

Udržujte své systémy aktualizované

Nejlepším postupem je zajistit, aby váš systém měl nejnovější opravu a aktualizaci. Aktualizace a záplaty systému jsou neustále vyvíjeny, aby bylo zajištěno, že všechny problémy se zabezpečením budou opraveny, a protože víme, že útočníci tyto problémy zabezpečení využívají, udržování vašeho systému v aktualizovaném stavu pomůže tuto chybu zabezpečení blokovat.

Filtrační balíček

Útok Ping of death využívá přenos paketů. Každý paket obsahuje hlavičku, která obsahuje zdrojovou IP adresu, cílovou IP adresu, protokol a port, zatímco datová zátěž zahrnuje data, která mají být přenášena.

Přidání firewallu pro filtrování paketů pomůže filtrovat pakety odesílané na server z klienta a zajistit, aby byly splněny pouze pakety, které splňují požadované pravidlo. Nevýhodou však je, že systém mohl blokovat legitimní požadavky.

Segmentace sítě

Jedním z cílů DDoS útoků je zmrazit služby od používání legitimních požadavků. Segmentace sítě je také osvědčeným postupem, protože pomáhá zmírnit přímý nedostatek vašich služeb. Izolace kritických služeb a dat do různých míst zpřístupní další zdroje, které lze použít jako záložní zdroj při výskytu útoku.

Sledujte provoz

Nepřetržité monitorování síťového provozu a protokolů může být včasnou detekcí mnoha útoků DDoS, včetně ping of death. To vám pomůže porozumět pravidelnému provozu vašeho systému z abnormálního provozu a naplánovat preventivní opatření k detekci anomálního provozu.

Používejte řešení DDoS

Několik společností vyvíjí řešení, které by pomohlo zmírnit nebo zajistit včasnou detekci těchto útoků. Integrace této služby do vašeho systému může přidat vrstvu ochrany vašeho systému. Níže jsou uvedena některá z těchto řešení, která lze využít.

#1. mračna

mračna je jedním z předních řešení proti DDoS útokům. Poskytuje vašemu systému třívrstvou ochranu proti útoku ve vrstvách sedm, aplikační vrstvě (L4) a síti (L3).

Cloudflare nabízí Firewwall-as-a-service, který pomáhá nastavit pravidla a zásady pro zmírnění nežádoucího přístupu k paketům. Díky vestavěnému monitorovacímu systému Cloudflare nepřetržitě monitoruje síťové aktivity proti jakékoli formě DDoS útoku.

#2. Imperva

Imperva řešení proti DDoS útokům, jako je PoD, se dodává s okamžitým upozorněním na škodlivé aktivity, dostupným a nepřetržitým monitorováním síťového provozu a snadnou integrací do nástrojů SEIM. Impreva nabízí ochranu webu, sítě a individuální IP ochranu.

Impreva dokáže odříznout škodlivý provoz prostřednictvím systému, který provozuje veškerý příchozí provoz přes čistící centra Imperva, čímž zajistí, že budou zpracovávány pouze legitimní požadavky.

Jaký je rozdíl mezi Ping of Death (PoD) a Smurf nebo SYN Flood Attack?

Útok SYN Flood je útok DDoS zaměřený na proces handshaking TCP, na rozdíl od PoD, který cílí na ICMP. Tento útok spočívá v tom, že útočník posílá velké množství TCP SYN (synchronizačních) paketů s podvrženými zdrojovými IP adresami.

Systém zpracuje odpověď, přidělí zdroje a čeká na ACK (potvrzení) od klienta, které se nikdy neodešle. Spotřebovává systémové prostředky a blokuje zpracování nových požadavků.

Na druhou stranu šmoulí útok je také DDoS útok, který využívá ICMP a IP broadcast adresu, ve které je mnoho ICMP paketů vysíláno do sítě s IP adresou oběti jako původem, což způsobuje zamrznutí sítě.

Krok, který je třeba podniknout v případě útoku PoD

V případě úspěšného útoku PoD musíte okamžitě začít pracovat na obnovení svého systému do funkčního stavu. Čím déle je váš systém/služba mimo provoz, tím větší škody způsobí útok PoD na reputaci vašeho systému. Níže jsou uvedeny některé body, které je třeba mít na paměti ve stavu, kdy k tomu dojde.

Samostatný systém

Je důležité, abyste byli schopni izolovat různé části vašeho systému. Cílem každého útoku je získat přístup k jediné zranitelnosti, která umožní přístup do celého systému. Pokud toto není zkontrolováno a provedeno včas a útok může se systémem trvat déle, může dojít k většímu poškození.

Vyhledejte zdroj

Monitorování je zásadní pro identifikaci abnormalit v systému. V případě útoku musí být zdroj útoku identifikován co nejrychleji, aby bylo zajištěno, že zdroj bude odříznut od zpracování dalšího poškození, protože čím déle zdroj zůstane, tím větší bude způsobená škoda.

Spusťte aktualizaci systému

Po útoku je zásadní zkontrolovat všechny aktualizace systému a záplaty, které nebyly provedeny, protože PoD primárně využívá zranitelnosti; tyto záplaty a aktualizace se obvykle provádějí za účelem opravy těchto chyb.

Plánujte a sledujte budoucí útok

Plánování výskytu útoku pomáhá organizaci mít seznam činností, které je třeba provést v případě incidentu. To pomáhá zmírnit břemeno, kdy nebudete vědět, co dělat, když dojde k incidentu. Pro včasnou detekci těchto útoků je zásadní neustálé sledování.

Nahlásit incident

Nahlášení jakéhokoli útoku je nezbytné k zajištění toho, aby si úřady byly vědomy problému a pomohly najít a vystopovat útočníky.

Závěrečné myšlenky

Zabezpečení je nezbytnou součástí a jedním z klíčů k úspěchu, protože více služeb se přesouvá do cloudu. Organizace nabízející služby a řešení by měly zajistit, aby zavedly veškerá opatření ze své strany, aby zabránily úniku pro útočníka v rámci jejich systému.

Dále můžete také prozkoumat špičkovou cloudovou ochranu DDoS pro malé až podnikové weby.