Skenování portů je technika používaná v počítačových sítích k odhalení otevřených portů na cílovém zařízení.

Je to jako zaklepat na dveře domu, abyste viděli, které jsou otevřené a které jsou zavřené.

Porty jsou virtuální koncové body, které umožňují různým typům síťových služeb a aplikací komunikovat přes síť.

Je to způsob, jakým může někdo jako bezpečnostní expert zkontrolovat, které „dveře“ (nebo porty) v síti jsou přístupné.

Každý počítač má spoustu portů, jako jsou brány, a každý z nich je zodpovědný za různé typy komunikace.

Některé porty jsou otevřené a připravené hovořit s ostatními – zatímco některé jsou zavřené a nereagují.

Když někdo provádí skenování portů, posílá na tyto porty malé zprávy, aby zjistil, zda obdrží odpověď.

Pokud ano, znamená to, že port je otevřený a může existovat způsob, jak komunikovat s počítačem nebo sítí přes tento port.

To lze použít jak pro legitimní účely (jako je kontrola, zda je vaše vlastní síť bezpečná), tak pro potenciálně škodlivé účely (jako je pokus o nalezení slabých míst pro prolomení systému).

Table of Contents

Význam skenování portů

Skenování portů hraje důležitou roli v počítačových sítích z několika důvodů. Někteří z nich jsou:

Zjišťování sítě

Skenování portů je základním nástrojem pro správce sítě k objevování zařízení v jejich síti a služeb, které provozují.

Pomáhá udržovat přesný inventář zařízení a jejich konfigurací, což je důležité pro správu sítě.

Odstraňování problémů se sítí

Může pomoci určit chybu, když nastanou problémy se sítí, jako jsou problémy s připojením. Správci mohou pomocí kontroly stavu konkrétních portů identifikovat nesprávně nakonfigurované služby nebo brány firewall, které mohou blokovat provoz.

Posouzení bezpečnosti

Jedním z primárních použití skenování portů je hodnocení bezpečnosti sítě. Může být použit k identifikaci potenciálních zranitelností v síťových zařízeních.

Například – otevřený port se zastaralou službou může být vstupním bodem pro útočníky.

Konfigurace brány firewall

Používá se k testování a ověřování konfigurací brány firewall. Správci sítě se mohou ujistit, že brány firewall správně filtrují provoz a chrání síť skenováním z interního i externího hlediska.

Detekce narušení

Řešení IDS a IPS často používají techniky skenování portů k identifikaci škodlivé síťové aktivity. Pokud IDS zjistí neobvyklý počet pokusů o připojení na konkrétních portech, může spustit výstrahu.

Mapování sítě

Pomáhá také při vytváření síťových map, které jsou nezbytné pro pochopení topologie sítě.

Sledování služeb

Skenování portů se také používá pro sledování služeb, aby se ujistil, že fungují správně. Automatizované kontroly mohou pravidelně kontrolovat stav kritických portů a spouštět výstrahy, pokud jsou zjištěny nějaké problémy.

Penetrační testování

Etičtí hackeři obecně používají skenování portů jako součást penetračního testování k posouzení bezpečnosti sítě. Pomáhá jim najít potenciální slabiny, které by mohli zneužít útočníci.

Jak funguje skenování portů?

Zde je podrobné vysvětlení toho, jak toto skenování portů funguje

#1. Výběr cíle

Prvním krokem je výběr cílového zařízení nebo IP adresy, kterou chcete skenovat. Může to být jedno zařízení nebo celá síť.

#2. Výběr skenovacího nástroje

Skenování portů se obecně provádí pomocí specializovaných nástrojů známých jako skenery portů. Uživatel může v případě potřeby nakonfigurovat proces skenování s různými parametry skenování.

#3. Odesílání paketů sondy

Skener portů začíná odesláním série testovacích paketů do cíle. Každý paket sondy je směrován na konkrétní port na cílovém zařízení.

Tyto pakety se používají ke kontrole stavu cílových portů a jsou navrženy tak, aby vypadaly jako skutečný síťový provoz.

#4. Analýza odpovědí

Cílové zařízení zpracovává příchozí pakety sondy a odpovídá podle stavu zkoumaného portu. Existují čtyři běžné odpovědi.

Open: Cílové zařízení reaguje kladně na testovací paket, pokud je port otevřený a služba mu aktivně naslouchá. To znamená, že port je přístupný.

Zavřeno: Pokud obdržíte odpověď „port je uzavřen“, znamená to, že na cílovém počítači není aktuálně aktivní žádná služba.

Filtrováno: Sonda neobdrží odpověď, pokud je port filtrován. Může to být způsobeno firewallem nebo jinými bezpečnostními opatřeními blokujícími sondu.

Nefiltrováno: V některých případech nemusí sonda obdržet odpověď, takže není jasné, zda je port otevřený nebo zavřený.

#5. Záznam výsledků

Skener portů zaznamenává odpovědi přijaté od cílového zařízení pro každý testovaný port. Sleduje, které porty jsou otevřené, uzavřené a filtrované.

#6. Generování zprávy

Po skenování každého z určených portů nástroj sestaví výsledky do zprávy. Poskytuje kompletní informace o otevřených portech a jejich odpovídajících službách, které lze použít pro další analýzu.

#7. Interpretace výsledku

Posledním krokem je analýza výsledků skenování portů za účelem posouzení bezpečnostní pozice cílového zařízení. To může identifikovat potenciální zranitelnosti a nesprávné konfigurace, které vyžadují pozornost.

Typy skenování portů

Zde jsou některé běžné typy technik skenování portů.

#1. TCP Connect Scan

Toto je nejzákladnější forma skenování portů. Pokusí se navázat úplné spojení TCP s každým portem, aby zjistil, zda je otevřený nebo uzavřený.

Port je považován za otevřený, pokud je úspěšně navázáno připojení. Toto skenování je poměrně hlučné a snadno zjistitelné.

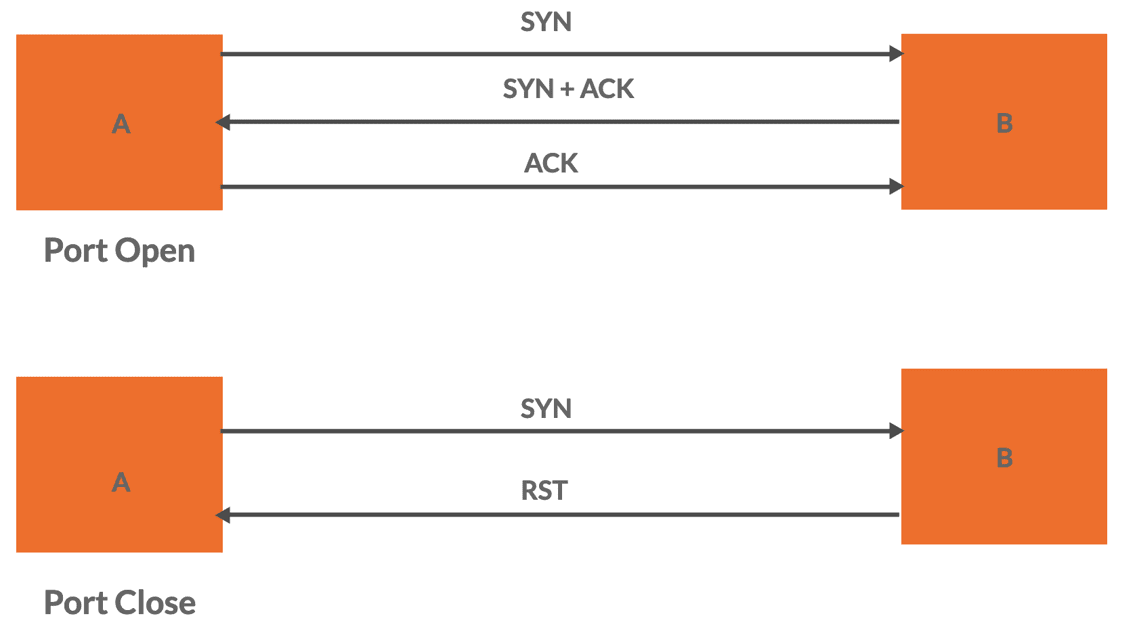

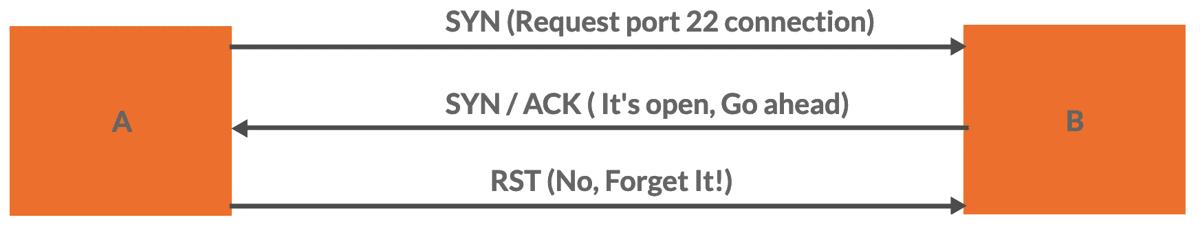

#2. TCP SYN Scan (polootevřené skenování)

Skener tímto způsobem odešle paket TCP SYN na cílový port. Pokud je port otevřený, vrátí se zpráva SYN-ACK.

Skener odešle zprávu RST (reset), aby přerušil spojení, místo aby dokončil třístranný handshake.

Ve srovnání s úplným skenováním připojení je tento přístup nenápadnější.

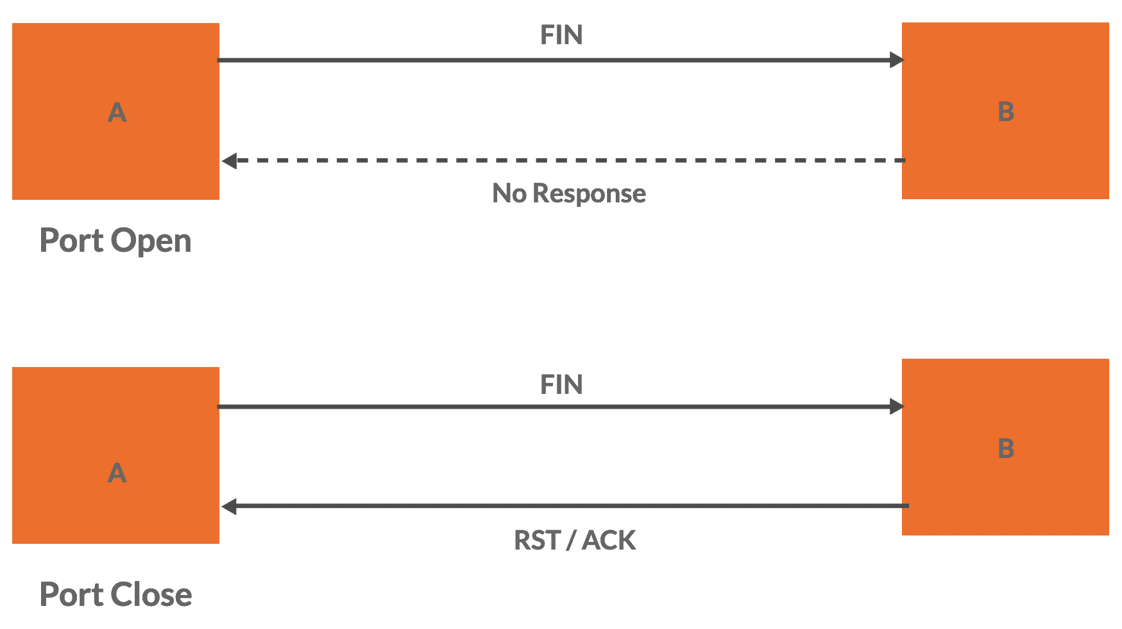

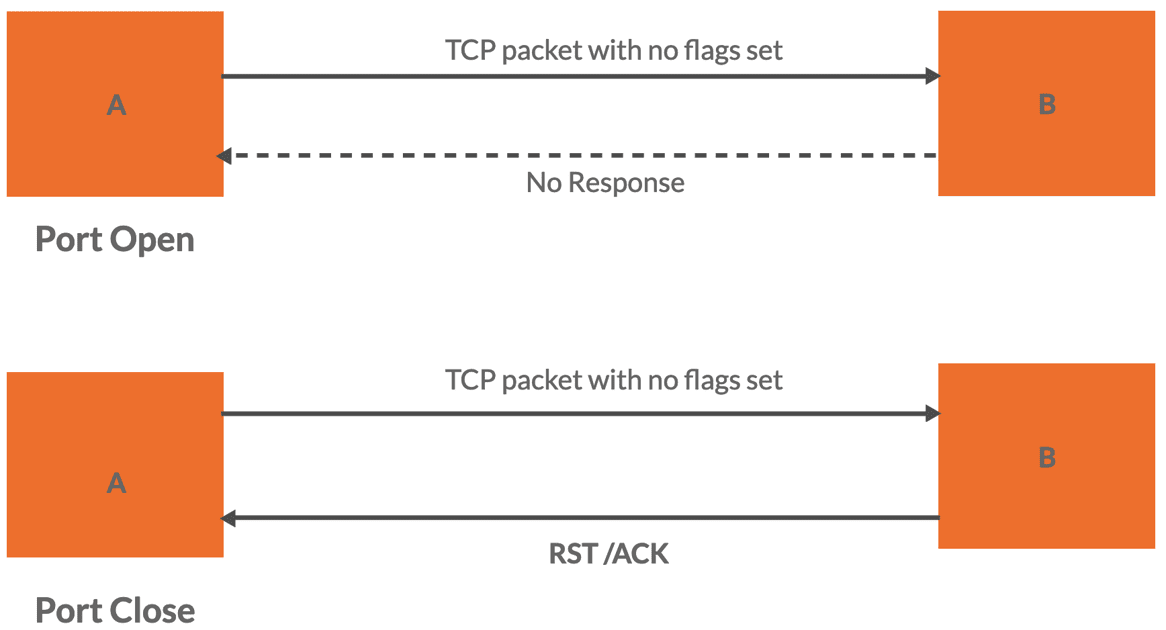

#3. TCP FIN skenování

Skener odešle paket TCP FIN na cílový port.

Pokud je port uzavřen, odpoví paketem RST. Paket FIN je normálně ignorován, pokud je port otevřený. Tato kontrola může být v některých případech účinná, ale nemusí fungovat proti všem systémům.

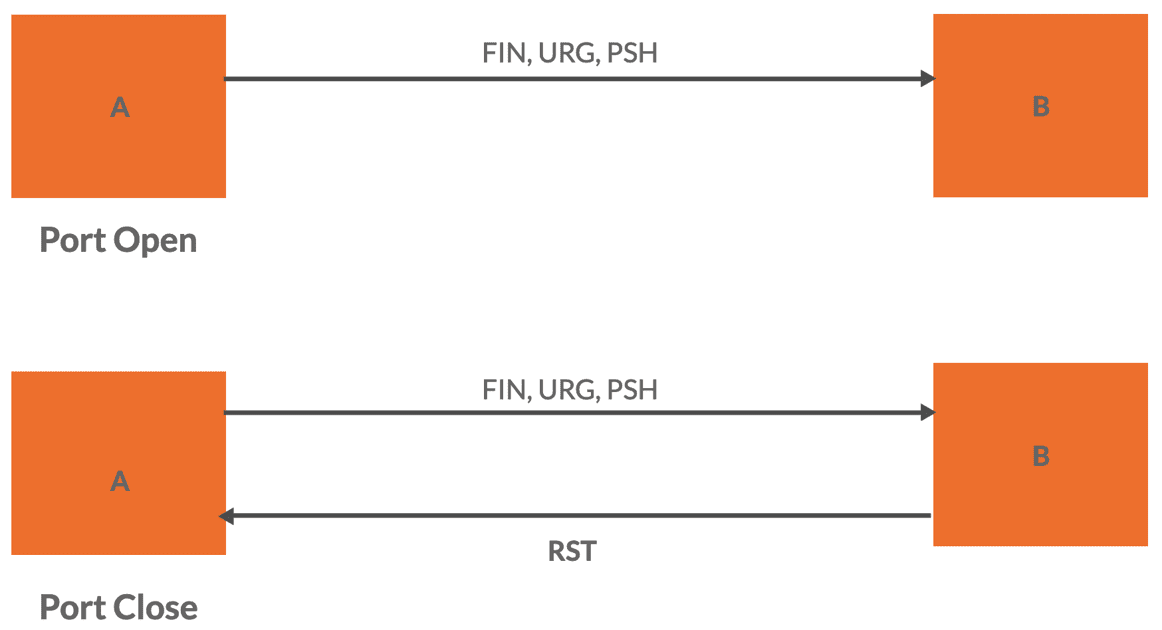

#4. TCP XMAS Tree Scan

Doručuje TCP paket s příznaky FIN, URG a PSH nastavenými stejně jako skenování FIN.

Pokud je port uzavřen, měl by odpovědět paketem RST. Pokud je port otevřený, je paket ignorován.

#5. TCP Null Scan

Skener odešle TCP paket bez zadaných příznaků během nulového skenování.

Otevřené porty ignorují odesílaná data a uzavřené porty často reagují odpovědí RST.

Podobně jako u XMAS Tree scan je tento přístup nenápadný, ale ne vždy úspěšný.

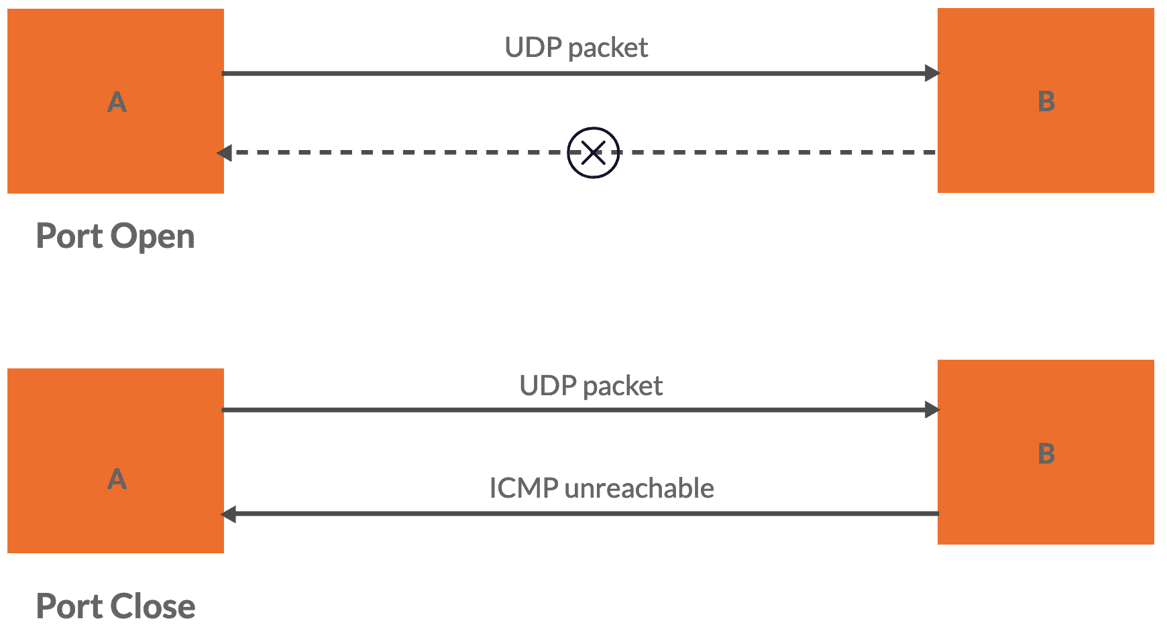

#6. Skenování UDP

Skenování UDP portů je obtížnější, protože UDP je bez připojení.

Skener odešle paket UDP na cílový port a čeká na odpověď.

Pokud je port uzavřen, může odpovědět zprávou ICMP Port Unreachable. Odpověď na úrovni aplikace je možná, pokud je otevřená.

Skenování UDP může být pomalejší kvůli absenci protokolu orientovaného na připojení.

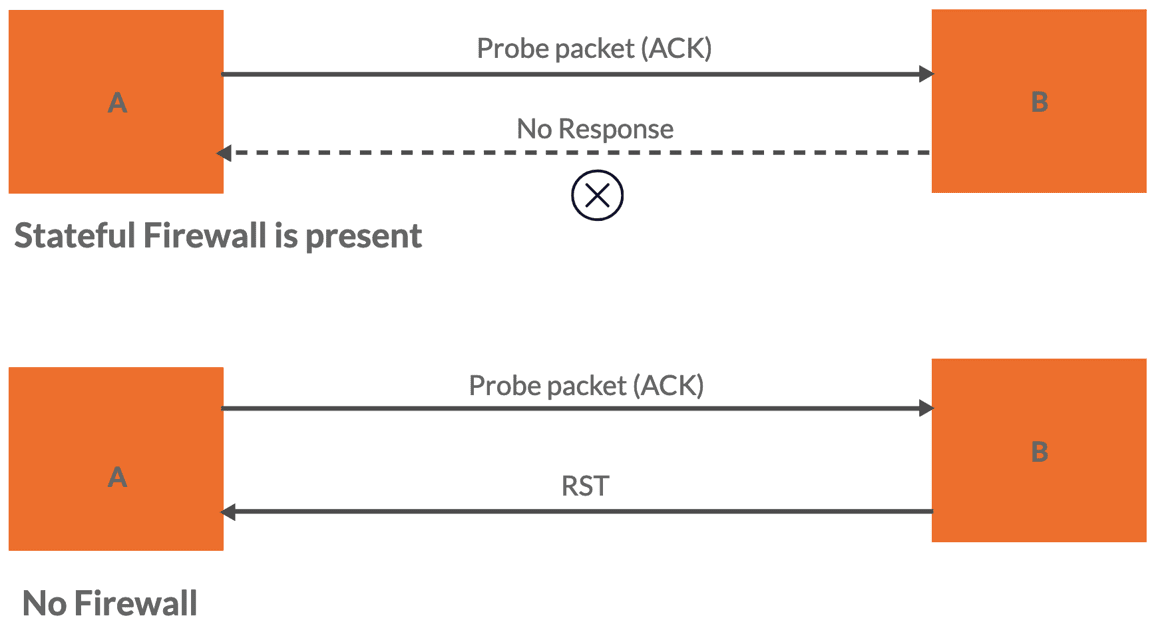

#7. ACK Scan

Během tohoto skenování je na cílový port odeslán paket ACK (potvrzení). Odezva závisí na tom, zda je port filtrován nebo nefiltrován.

Pokud je filtrován, může reagovat s paketem RST nebo vůbec nic. Pokud není filtrován, může paket ignorovat. Toto skenování se hodí k identifikaci stavových firewallů.

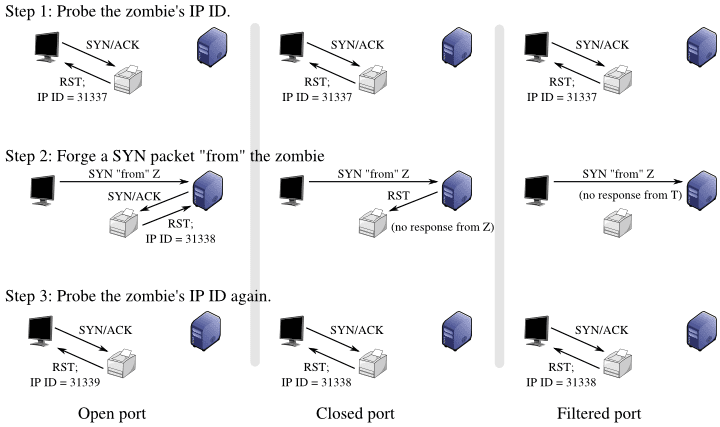

#8. Idle Scan (Zombie Scan)

Toto skenování je pokročilejší metoda, která využívá „zombie“ hostitele – nevědomého prostředníka k provedení skenování.

Skener může zjistit stav cílového portu pečlivým zkoumáním sekvenčních čísel IPID (identifikační pole) v odpovědích od hostitele zombie.

Skenování při nečinnosti je velmi nenápadné, ale jeho provádění je složité.

Zdroj obrázku – bamsoftware

Zdroj obrázku – bamsoftware

Důležitá poznámka: Neoprávněné skenování portů může být považováno za narušení. Před prováděním skenování portů se vždy ujistěte, že máte potřebná oprávnění a právní povolení.

Nejlepší portové skenery

Nástroje pro skenování portů automatizují a zjednodušují mnoho manuálních úkolů souvisejících s průzkumem sítě.

#1. Nmap (mapovač sítě)

Jedním z nejvýkonnějších nástrojů pro skenování sítí s otevřeným zdrojovým kódem na současném trhu je Nmap.

Dodává se se skriptovacím jádrem, které uživatelům umožňuje psát a spouštět vlastní skripty pro provádění různých úkolů během procesu skenování.

Tyto skripty lze použít s externími databázemi pro detekci zranitelnosti, shromažďování informací a další.

Nmap může také poskytnout data o typu firewallu/pravidel filtrování paketů používaných v síti analýzou toho, jak jsou pakety filtrovány nebo zahazovány.

Zde je podrobný článek o tom, jak používat Nmap pro skenování zranitelnosti. Neváhejte a navštivte tuto stránku.

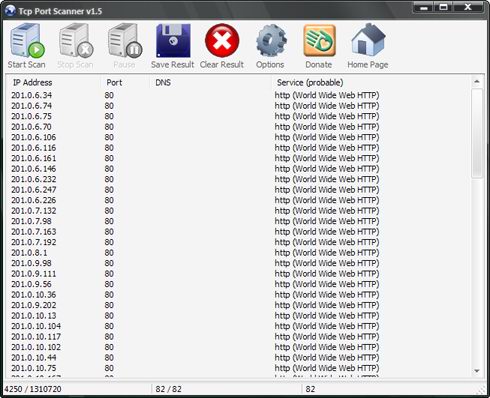

#2. Skener TCP portů

A Skener TCP portů je bezplatný a uživatelsky přívětivý síťový nástroj určený k analýze stavu portů TCP/IP na cílovém zařízení.

Jednou z vynikajících vlastností TCP Port Scanneru je jeho rychlost. Je schopen skenovat sítě rychlostí až 10 000 portů za sekundu.

Používá hlavně metodu skenování SYN, která posílá paket TCP SYN na cílový port a analyzuje odpověď.

Uživatelé mohou také uložit výsledky svých skenů do textového souboru.

#3. Netcat

Netcat je výkonný síťový nástroj používaný pro čtení a zápis dat přes síťová připojení pomocí protokolu TCP/IP a běžně se používá pro ladění sítě.

Dokáže navázat odchozí i příchozí síťová připojení pomocí protokolů TCP nebo UDP.

Podporuje také tunelování, které umožňuje vytvářet specializovaná připojení, jako je převod UDP na TCP, a poskytuje flexibilitu při konfiguraci síťových parametrů, jako jsou rozhraní a naslouchací porty.

Netcat nabízí pokročilé možnosti použití, jako je režim odesílání s vyrovnávací pamětí, který odesílá data v určených intervalech, a hexdump, který může zobrazovat odeslaná a přijatá data v hexadecimálním formátu.

Obsahuje také volitelný analyzátor a respondér telnet kódů RFC854, který může být užitečný pro emulaci telnetových relací.

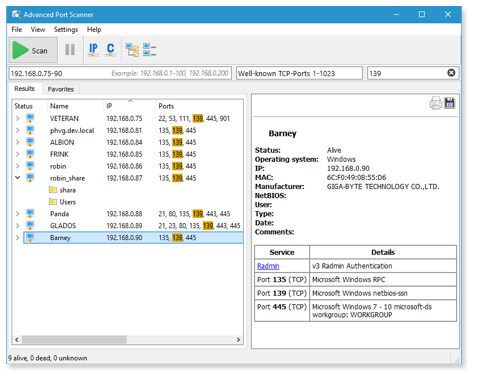

#4. Pokročilý skener portů

Pokročilý skener portů je další výkonný síťový nástroj, který dokáže rychle zkontrolovat, která zařízení jsou připojena k síti a která z nich mají otevřené porty.

Dokáže snadno zjistit, jaké programy nebo software běží na těchto otevřených portech, a také pomáhá při snadném přístupu ke zdrojům za nimi, pokud zjistí, že jsou nějaké porty otevřené.

Může vám například pomoci otevřít webové stránky (HTTP/HTTPS), stahovat soubory (FTP) nebo přistupovat ke sdíleným složkám na jiných počítačích.

Dokonce vám umožňuje ovládat další počítače na dálku (dálkové ovládání).

Můžete si to představit jako schopnost ovládat počítač na jiném místě, skoro jako byste seděli před ním. To může být užitečné pro úkoly, jako je odstraňování problémů nebo správa více počítačů.

Jak kybernetičtí útočníci používají skenování portů?

Útočníci používají skenování portů jako techniku průzkumu ke shromažďování informací o potenciálních cílech a zranitelnostech. Zde je návod, jak to používají.

Identifikace zranitelných služeb

Útočníci skenují řadu IP adres nebo konkrétních cílů, aby našli otevřené porty a služby.

Mohou se zaměřit na dobře známé porty spojené s běžnými službami (např. port 80 pro HTTP), aby identifikovaly potenciální zranitelnosti webových serverů nebo jiných služeb.

Mapování sítě

Skenování portů pomáhá útočníkům zmapovat rozložení sítě, identifikovat zařízení a jejich role. Tyto informace pomáhají při plánování dalších útoků.

Snímání otisků prstů

Útočníci analyzují odpovědi, které obdrží od otevřených portů, aby identifikovali konkrétní software a verzi běžící na cíli. To jim pomáhá navrhnout vektory útoku pro zranitelnosti tohoto softwaru.

Únik brány firewall

Útočníci mohou provádět skenování portů, aby našli otevřené porty, které obcházejí pravidla brány firewall, což jim potenciálně umožňuje získat neoprávněný přístup k síti/zařízení.

Obrana proti skenování portů

Zvažte následující opatření na obranu proti skenování portů a ochranu vaší sítě.

Firewally

Implementujte robustní pravidla brány firewall pro omezení příchozího a odchozího provozu. Otevírejte pouze nezbytné porty pro základní služby a pravidelně kontrolujte a aktualizujte konfigurace brány firewall.

Systém IDS a IPS

Nasaďte řešení detekce a prevence narušení pro sledování podezřelých aktivit v síťovém provozu, včetně pokusů o skenování portů, a provádějte ruční akce k zablokování nebo upozornění na takové aktivity.

Zabezpečení přístavu

Pravidelně prohledávejte svou vlastní síť, zda neobsahuje otevřené porty a služby. Zavřete všechny nepoužívané porty, abyste snížili plochu útoku.

Sledování sítě

Nepřetržitě sledujte síťový provoz, zda neobsahuje neobvyklé nebo opakované pokusy o připojení, které by mohly naznačovat útok skenování portů.

Omezení sazby

Implementujte pravidla omezující rychlost ve firewallech/směrovačích, abyste omezili počet pokusů o připojení z jedné adresy IP, což útočníkům ztěžuje provádění rozsáhlých kontrol.

Honeypots

Nasaďte honeypoty nebo návnady, abyste odvrátili pozornost útočníka a shromáždili informace o jeho taktice, aniž byste riskovali vaši skutečnou síť.

Pravidelné aktualizace

Udržujte veškerý software aktuální pomocí bezpečnostních záplat, abyste minimalizovali pravděpodobnost zranitelností, které by útočníci mohli zneužít.

Skenování portů vs. Skenování sítě

Zde je jasné srovnání mezi skenováním portů a skenováním sítě:

Skenování portů

Zaměření: Identifikace otevřených portů a služeb na konkrétním zařízení nebo IP adrese.

Cíl: Najít vstupní body pro komunikaci nebo potenciální zranitelnosti na jednom cíli.

Metoda: Odesílá datové pakety na jednotlivé porty pro zjištění jejich stavu (otevřený, uzavřený, filtrovaný).

Rozsah: Omezeno na jedno zařízení nebo IP adresu.

Případy použití: Zabezpečení sítě, odstraňování problémů, zjišťování služeb a penetrační testování.

Síťové skenování

Zaměření: Mapování a zjišťování zařízení, podsítí a topologie sítě v celé síti.

Cíl: Vytvořit inventář síťových aktiv, včetně zařízení a jejich charakteristik.

Metoda: Prohledejte více IP adres a zařízení a identifikujte jejich přítomnost/atributy.

Rozsah: Pokrývá celou síť, včetně více zařízení, podsítí a segmentů sítě.

Případy použití: Správa sítě, hodnocení zabezpečení, správa zásob a hodnocení zranitelnosti.

Skenování portů je o identifikaci otevřených portů a služeb na konkrétním zařízení, zatímco skenování sítě zahrnuje zjišťování a mapování rozložení sítě v rámci širší síťové infrastruktury. Obě techniky slouží různým účelům při správě sítě.

Závěr ✍️

Skenování portů je cenným přínosem pro zachování zdraví a bezpečnosti počítačových sítí.

Doufám, že vám tento článek pomohl při učení se o skenování portů a jeho důležitosti.

Možná vás také bude zajímat informace o nejlepším softwaru pro řízení přístupu k síti pro provádění hodnocení zabezpečení.