Důvěrné výpočty jsou nově vznikající technologií. Byl vyvinut v reakci na rostoucí potřebu bezpečného a důvěryhodného zpracování citlivých dat.

Vzhledem k tomu, že organizace stále více spoléhají na ukládání a zpracování dat na cloudové služby, vyvstaly obavy ohledně bezpečnosti a soukromí těchto dat, zejména pokud jde o důvěrné informace.

Tradiční cloud computing se při ochraně dat spoléhá na různé bezpečnostní mechanismy, jako je šifrování a řízení přístupu.

Tyto mechanismy však nemusí poskytovat dostatečnou ochranu citlivých dat zpracovávaných v cloudu, protože spoléhají na důvěru v poskytovatele cloudu a základní hardware.

Confidential computing byl vyvinut jako prostředek k řešení této mezery v důvěře tím, že poskytuje způsob, jak zpracovávat citlivá data v bezpečném a důvěryhodném prostředí, a to i v přítomnosti potenciálně kompromitovaných poskytovatelů cloudu nebo hardwaru.

Podívejme se, o čem tento důvěrný výpočetní systém je a jak funguje.

Table of Contents

Co je důvěrná výpočetní technika?

Confidential Computing je přístup k zabezpečení dat, který umožňuje zpracování a ukládání citlivých informací v bezpečném a důvěryhodném prostředí. Chrání data v klidu, při používání a při přenosu šifrováním a uchováváním důvěrných dat i z infrastruktury, kde se zpracovávají.

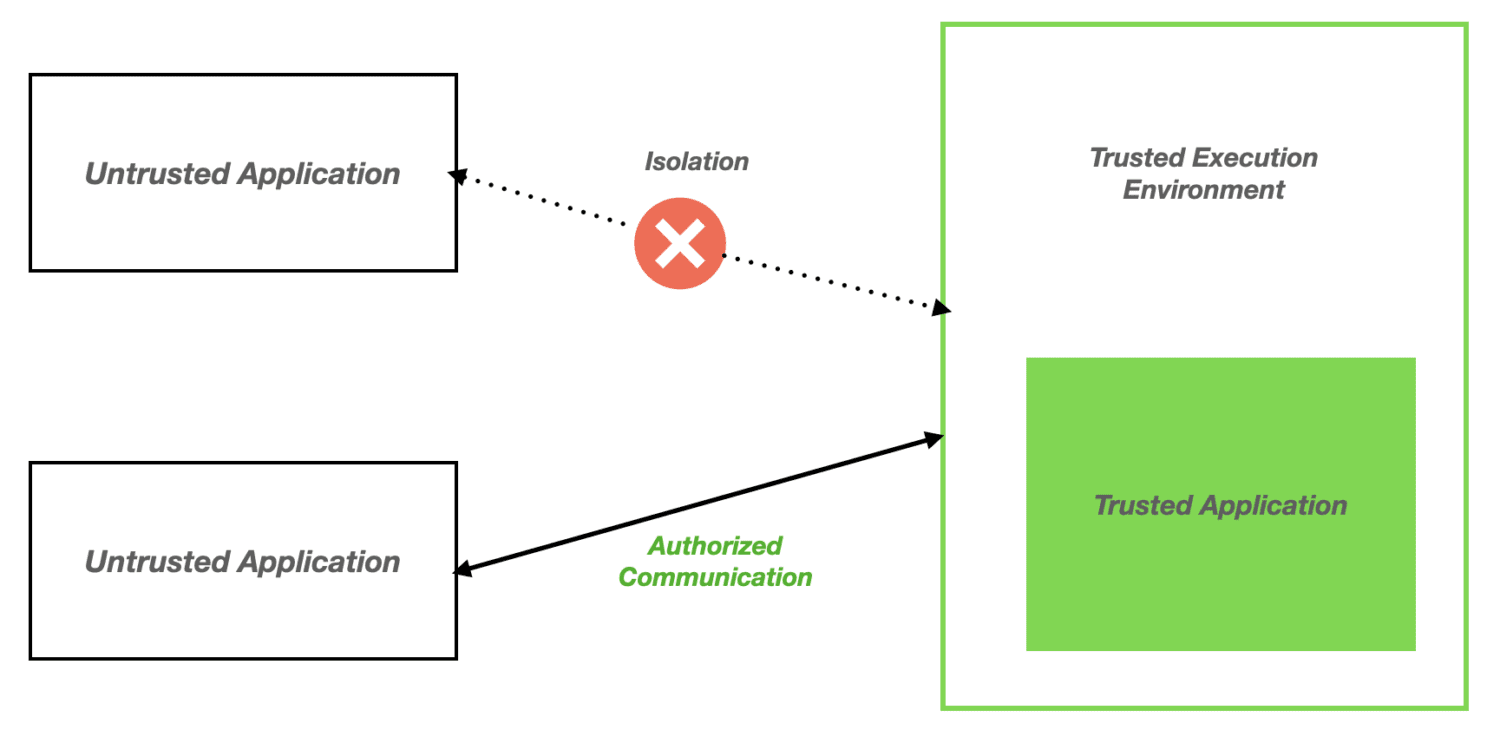

Primárním cílem důvěrných počítání je poskytnout důvěryhodné prováděcí prostředí (TEE), které zajišťuje soukromí a bezpečnost dat během celého životního cyklu zpracování.

TEE používají hardwarové bezpečnostní mechanismy, jako jsou moduly důvěryhodné platformy (TPM) a zabezpečené enklávy k ochraně dat před neoprávněným přístupem a dokonce i před privilegovanými uživateli.

Bezpečné enklávy nejsou nic jiného než izolované hardwarové komponenty, které vytvářejí bezpečné spouštěcí prostředí v procesoru. Mohou provádět kód a procesy izolovaně od zbytku systému, což zajišťuje důvěrnost a integritu zpracovávaných dat.

Intel SGX a ARM TrustZone jsou dva příklady důvěrných počítačových technologií, které využívají zabezpečené enklávy.

Jak funguje Confidential Computing?

Confidential Computing je soubor technologií a technik, jejichž cílem je chránit data a aplikace během zpracování, což je doba, kdy mohou být citlivé informace zranitelné vůči neoprávněnému přístupu nebo manipulaci.

Data jsou obvykle před zpracováním v paměti nezašifrována. Vede to k bezpečnostním kompromisům.

Confidential Computing tento problém řeší využitím důvěryhodného prováděcího prostředí (TEE), což je zabezpečená enkláva v rámci CPU, která je chráněna vestavěnými šifrovacími klíči a autentizačními mechanismy.

Když jsou data zpracovávána v TEE, zůstávají zašifrována v paměti, dokud aplikace nedá pokyn TEE, aby je dešifroval pro zpracování.

TEE poskytuje izolované prostředí pro zpracování dat a zabraňuje neoprávněnému přístupu k datům nebo šifrovacím klíčům. I když je základní hostitelské prostředí kompromitováno, TEE může zabránit přístupu k datům a zajistit jejich důvěrnost a integritu.

Během zpracování dat v TEE jsou data neviditelná pro operační systém, hypervizor a další zdroje výpočetního zásobníku.

To znamená, že poskytovatelé cloudu a jejich zaměstnanci nemají přístup k datům, což poskytuje další vrstvu zabezpečení.

Pomocí TEE a dalších důvěrných počítačových technologií mohou organizace chránit svá citlivá data a aplikace před řadou bezpečnostních hrozeb, včetně malwaru, zneužití uživatelů root a dalších typů útoků.

Důvody pro přijetí důvěrných počítačů

Zde je několik důvodů, proč by organizace měly používat důvěrné výpočty.

#1. Chraňte citlivá data

Confidential Computing pomáhá chránit citlivá data, jako jsou zdravotní záznamy a osobní údaje. Zajišťuje, že tato data zůstanou důvěrná i při zpracování pomocí šifrování a dalších bezpečnostních opatření.

#2. Splňujte požadavky na shodu

Mnoho průmyslových odvětví má přísné předpisy, jako je GDPR a HIPAA. Confidential Computing může organizacím pomoci splnit tato nařízení tím, že zajistí, aby citlivá data byla uchována v bezpečí během celého životního cyklu zpracování.

#3. Povolte zabezpečenou spolupráci

Některé organizace potřebují spolupracovat s dodavateli a dalšími třetími stranami, ale sdílení citlivých dat může být riskantní. Confidential Computing může pomoci usnadnit bezpečnou spolupráci tím, že organizacím umožní sdílet data v zabezpečeném prostředí a zároveň je zachovat důvěrnou a chráněnou před vnějšími útoky.

#4. Zvýšená důvěra

Zajištěním bezpečného a transparentního zacházení s citlivými daty může důvěrná výpočetní technika zvýšit důvěru mezi účastníky. To může být obzvláště důležité ve scénářích zahrnujících několik stran, jako je řízení dodavatelského řetězce nebo finanční transakce.

#5. Úspora nákladů

Confidential Computing může také snížit náklady spojené s narušením dat a porušením předpisů. Předcházením těmto incidentům mohou podniky ušetřit peníze na soudních poplatcích, pokutách a dalších výdajích.

Co je Confidential Computing Consortium?

Confidential Computing Consortium (CCC) je spolupracující skupina technologických společností a organizací, které pracují na podpoře přijetí a rozvoje důvěryhodných prováděcích prostředí.

Jeho cílem je vyvinout otevřené standardy a rámce, které vývojářům umožní vytvářet a nasazovat zabezpečené aplikace a služby v různých výpočetních prostředích, jako jsou veřejné a soukromé cloudy, okrajová zařízení a místní datová centra.

CCC se snaží dosáhnout svých cílů prostřednictvím otevřeného řízení a spolupráce mezi svými členy, mezi které patří přední technologické společnosti a organizace, jako je Google, IBM/Red Hat, Intel, AMD, Microsoft, Alibaba, Oracle, VMware a mnoho dalších.

Mezi hlavní aktivity konsorcia patří definování celoodvětvových standardů, podpora vývoje open-source nástrojů a osvědčených postupů a podpora výzkumu a vzdělávání v oblasti důvěrných počítačů.

Více informací o tomto konsorciu najdete na webu CCC. Neváhejte a navštivte, pokud chcete sledovat důvěrné počítačové webináře.

Případy užití

A zde jsou některé z případů použití pro důvěrné výpočty:

Zdravotnictví a výzkum

Důvěrnou výpočetní technologii lze také použít k umožnění bezpečného školení algoritmů umělé inteligence pro více stran pro detekci nemocí a další účely. To může pomoci nemocnicím a výzkumným institucím spolupracovat a sdílet data při zachování soukromí a důvěrnosti dat pacientů.

Dodavatelský řetězec

Bezpečné sdílení dat napříč může být umožněno použitím důvěrných počítačů mezi různými účastníky dodavatelského řetězce, včetně dodavatelů, výrobců a maloobchodníků. To může podpořit spolupráci a zvýšit výkon logistiky.

Informace o přepravních trasách, harmonogramech dodávek a sledování vozidel – to vše lze využít k zajištění bezpečnosti logistických a přepravních dat.

Finanční služby

Confidential Computing je ve finančním odvětví stále důležitější kvůli citlivé povaze finančních dat, včetně osobních informací a transakčních dat.

Používá se k bezpečnému zpracování finančních transakcí a zajišťuje, že data jsou šifrována a zabezpečena před neoprávněným přístupem. To pomáhá předcházet podvodům a narušení dat a zlepšuje celkové zabezpečení finančních systémů.

Internet věcí

Může být také použit v zařízeních IoT k bezpečnému zpracování osobních údajů, jako jsou biometrie, poloha a osobní údaje. To může zvýšit celkovou bezpečnost systémů IoT a pomoci zabránit neoprávněnému přístupu.

S tím, jak se stále více organizací přesouvá do cloudu a spoléhá se na digitální infrastrukturu při provádění svých obchodních operací, bude potřeba zabezpečených počítačových řešení nadále růst.

Confidential Computing poskytuje všestranné a důležité řešení této výzvy, které pomáhá organizacím zabezpečit jejich data, budovat důvěru u zákazníků a udržovat soulad s regulačními požadavky.

Poznámka autora

Cílem důvěrného počítání je zajistit, aby citlivá data byla vždy uchovávána zašifrována a zpracovávána v bezpečném prostředí. Takže i když útočník získá přístup k základnímu poskytovateli hardwaru nebo cloudu, nebude mít přístup k citlivým datům.

Toho je dosaženo použitím specializovaného hardwaru a softwaru, jako je Trusted Execution Environment a šifrovaná paměť a úložiště.

Možná vás také bude zajímat naučit se praktické způsoby ochrany citlivých dat.