Je pro vaši organizaci zabezpečení IT majetku prioritou číslo jedna? Pak potřebujete nejlepší nástroje pro řízení přístupu k identitám, a právě ty vám představíme.

V současném digitálním světě je bezpečnost klíčovou otázkou pro každou firmu. Kyberzločinci neustále zdokonalují své metody a nástroje, jak pronikat do firemních systémů a získávat citlivá data, která následně prodávají na dark webu.

Agresivní hackeři by se mohli pokusit o útok ransomwarem, který by paralyzoval celou vaši IT infrastrukturu, včetně kritických databází. To by mohlo mít katastrofální dopad na tisíce vašich uživatelů a způsobit obrovské finanční ztráty.

Proto podniky, kromě uplatňování přísných zásad ochrany dat a silných hesel, stále častěji využívají robustní IAM nástroje jako další vrstvu zabezpečení obchodních dat.

Co je to správa identit a přístupu (IAM)?

Správa identit a přístupu (IAM) je soubor aplikací, pravidel a nástrojů, které kontrolují, spravují a definují, kdo (zaměstnanec, externí partner) má přístup ke kterým digitálním aktivům.

Pro firmy se digitálními aktivy rozumí zejména aplikační servery, databáze zákazníků, systémy ERP, fakturační a platební aplikace, mzdová data a další.

V rámci DevSecOps se jedná také o kontrolu úložišť kódu, přístup k CI/CD kanálům, externí i interní znalostní báze, platformy jako služba, intranet, softwarové protokoly a komunikační kanály firmy.

Zkrátka, vy, nebo váš bezpečnostní manažer, musíte mít pod kontrolou přístup ke každému digitálnímu zdroji, na kterém je chod vaší firmy závislý.

Proč potřebujeme systémy IAM?

IAM je nezbytný především pro přidělování přístupu ke firemním aplikacím a zdrojům novým i stávajícím zaměstnancům. Pouhými několika kliknutími můžete přístup zablokovat nebo naopak udělit.

IAM vám umožní být v oblasti zabezpečení firemních dat proaktivní, nikoliv reaktivní. Není dobrý nápad začít zavádět bezpečnostní opatření až po tom, co dojde k úniku dat a finančním ztrátám.

Je proto nutné od samého začátku implementovat zásady zabezpečení dat a kontroly přístupu, abyste předešli ztrátě dobrého jména a finančním škodám.

Další důležité důvody, proč investovat do IAM řešení:

- Zajistěte škálovatelnost bezpečnosti vaší firmy pomocí cloudové aplikace, která dokáže nepřetržitě monitorovat přístup desítek, stovek, i tisíců zaměstnanců k serverům, kódovým bázím, kontejnerovým balíčkům, zákaznickým datům, platebním systémům atd.

- Zastavte úniky dat v samotném zárodku, dřív, než se do věci zapojí média, veřejnost a investoři.

- Zamezte zbytečnému plýtvání licencemi a zdroji. Průběžně kontrolujte využití firemních aktiv a dynamicky přidělujte zdroje, a tak šetřete náklady a zamezte přístupu k citlivým datům nepovolaným osobám.

Jak systémy pro správu identit a přístupu fungují?

IAM řešení chrání firemní data tím, že poskytují následující bezpečnostní funkce a nástroje:

#1. Přístup pomocí jednotného přihlášení (Single Sign-On)

Řešení IAM umožňuje bezproblémový přístup ke všem firemním aplikacím a účtům pomocí firemního e-mailu. Zaměstnanci si tak nemusí pamatovat množství uživatelských jmen a hesel.

#2. Záznamy, audity a reporty

Systém zaznamenává všechny aktivity v rámci IT infrastruktury a vytváří reporty o všech bezpečnostních incidentech, událostech resetování hesel, pokusech o přihlášení z externích sítí a dalších relevantních informacích.

#3. Autorizace uživatele

Systém zabraňuje neoprávněným změnám v systémech, aplikacích a na webových stránkách tím, že pravidelně kontroluje a autorizuje uživatelské akce a porovnává je s databází uživatelských účtů.

#4. Ověření uživatele

IAM systémy vyžadují bezpečnostní ověření při každém přihlášení zaměstnance do firemních systémů. Může jít o hesla, SMS kódy, fyzické bezpečnostní klíče, CAPTCHA a další. Systém také vyžaduje pravidelnou změnu hesel a dalších přihlašovacích údajů.

#5. Poskytování a rušení uživatelských práv

Po vytvoření uživatelského účtu v IAM systému, je uživatelům přidělen přístup ke konkrétním firemním systémům, v závislosti na jejich roli a pozici. IAM nástroje mohou tyto žádosti o přístup směřovat k více správcům, a tím zajistit vícestupňové schvalování.

Smazání uživatele v IAM systému automaticky a okamžitě zruší jeho dřívější přístup k aplikacím a databázím. Blokování zaměstnance probíhá v reálném čase, a to i v případě, že s aplikací aktivně pracuje.

#6. Správa systémových uživatelů

IAM nástroje se integrují se všemi firemními databázemi, aplikacemi, servery, virtuálními desktopy a cloudovými úložišti. Vytvoříte jediný uživatelský profil v IAM nástroji a příslušná osoba získá přístup k aplikacím a datům, které jste jí určili.

Jak vám může IAM nástroj pomoci?

Efektivní IAM nástroj pomáhá vašemu podnikání těmito způsoby:

- Poskytuje jediný zdroj pravdy pro veškeré informace o zabezpečení digitálních dat a majetku.

- Umožňuje novému zaměstnanci začít pracovat první den díky rychlému a jednoduchému nastavení přístupových práv.

- Chrání firemní data díky okamžitému zrušení přístupu zaměstnancům, kteří firmu opouštějí.

- Upozorňuje vás na bezpečnostní incidenty, abyste mohli včas reagovat a předejít velkým škodám.

- Zamezuje obtěžování způsobenému informátory a hrozbami zevnitř firmy.

- Blokuje podezřelé chování zaměstnanců nebo externích dodavatelů pomocí detekce anomálií na bázi umělé inteligence (AI) a strojového učení (ML).

Nyní se podíváme na funkce, které byste měli hledat v IAM nástroji.

Funkce IAM nástroje

Při výběru IAM nástroje se ujistěte, že disponuje těmito nezbytnými funkcemi:

- Náklady na pořízení by neměly být příliš vysoké.

- Nástroj by měl nabízet fakturaci na základě počtu uživatelských účtů. Při menším počtu účtů platíte méně, při větším naopak více. U velkého množství účtů by měla být poskytována množstevní sleva.

- Řešení IAM by mělo nabízet šest standardních funkcí: jednotné přihlašování, reportování, ověřování, autorizaci, přidělování oprávnění a řídící panel.

- Nástroj by se měl řídit principem autorizace nulové důvěry.

- Měl by využívat randomizaci autentizačního systému, aby upozornil uživatele na jejich odpovědnost za bezpečnost dat.

Nyní, když už znáte základy správy identit a přístupu, pojďme se podívat na několik ideálních nástrojů pro jakýkoli digitální podnik:

Správa identit a přístupu AWS

Pokud hostujete cloudové aplikace, databáze a analytické projekty v rámci Amazon Web Services, je AWS IAM ideálním řešením pro zabezpečení vašich obchodních dat. Nabízí mnoho funkcí, z nichž nejdůležitější jsou:

- Analyzátor přístupu IAM

- IAM centrum identit

- Správa IAM účtů nebo uživatelských rolí

- Správa IAM oprávnění, například přidělování a rušení

- Vícefaktorové ověřování pro maximální zabezpečení a odpovědnost za data

AWS IAM je pro vás to pravé, pokud potřebujete:

- Přiřazovat podrobná oprávnění a využívat atributy, jako je role, tým, umístění apod., pro zřizování účtů.

- Kontrolovat účty jednotlivě nebo hromadně.

- Implementovat bezpečnostní postupy napříč celou organizací pomocí několika kliknutí.

- Udržovat princip nejmenších oprávnění pro obchodní aplikace a data.

AWS nabízí rozsáhlé zdroje informací pro implementaci a provoz AWS IAM. Díky tomu se můžete rychle naučit systém používat a začít ihned.

Okta IAM

Pokud hledáte komplexní řešení pro správu identit a poskytování služeb založených na identitách, vyzkoušejte Okta. Má více než 7 000 integrací s firemními aplikacemi. Tým správy integrace Okta také aktivně spolupracuje s vývojáři, a tak se dá počítat s dalšími aplikacemi v budoucnu.

Mezi jeho klíčové IAM funkce patří:

- Univerzální přihlašování

- Jednotné přihlašování

- Přihlašování bez hesla

- Adaptivní MFA

- Správa životního cyklu

- Pracovní postupy

- Správa identit

Okta nabízí dvě různé služby v oblasti správy přístupu k identitám. Prvním řešením je služba orientovaná na zákazníka. Pokud nabízíte SaaS služby koncovým uživatelům, hostujete OTT video platformy, webové stránky s předplatným nebo placený webový obsah, můžete využít Customer Identity od Okta.

Dále můžete pomocí Workforce Identity Cloud umožnit zaměstnancům, dodavatelům, zákazníkům, partnerům a nezávislým pracovníkům přístup k vašemu firemnímu majetku v cloudu i mimo něj.

ManageEngine

ManageEngine AD360 od společnosti Zoho je integrovaný IAM nástroj, který umožňuje IT bezpečnostním správcům vytvářet, spravovat a rušit uživatelské identity. Umožňuje vám řídit přístup uživatelů k síťovým zdrojům na veřejných, soukromých, hybridních nebo on-premise serverech.

Vše výše uvedené můžete ovládat z centrálního softwaru nebo webového řídícího panelu napříč servery Exchange, lokální Active Directory službou a cloudovými aplikacemi.

Stručně řečeno, ManageEngine AD360 umožňuje vašim interním i externím zaměstnancům rychlý přístup k aplikacím, ERP, zákaznickým datům, firemním wiki atd. během několika minut. Stejně rychle můžete přístup zrušit, pokud daná osoba firmu opustí nebo už přístup nepotřebuje.

SailPoint IAM

IAM řešení společnosti SailPoint je postaveno na základním IAM systému, který je řízen integrací, automatizací a inteligencí. Kolem jeho jádra správy přístupu k identitě jsou další dílčí funkce.

Tyto submoduly zajišťují, že IAM systém vaší firmy funguje bezchybně 24 hodin denně, 7 dní v týdnu. Mezi nejdůležitější dílčí funkce patří:

- Správa SaaS nástrojů

- Automatizované vytváření a rušení uživatelských účtů

- Doporučení pro přístup založené na umělé inteligenci

- IAM pracovní postupy

- Analýza dat a statistiky přístupu

- Digitální certifikáty pro přístup k aplikacím, čtení souborů atd.

- Správa hesel, resetování a blacklisting

- Správa přístupu k souborům a dokumentům

- Vyřizování žádostí o přístup

SailPoint nabízí IAM řešení pro různé průmyslové obory, jako je zdravotnictví, výroba, bankovnictví, státní správa, vzdělávání a další.

IAM nástroje nabízejí praktické služby, jako je implementace nulové důvěryhodnosti, zefektivnění IT infrastruktury, dodržování předpisů a zabezpečení zdrojů odkudkoliv a kdykoliv.

Fortinet IAM řešení

Fortinet IAM řešení poskytují bezpečnostní funkce nezbytné pro potvrzení identity zaměstnanců, zákazníků, prodejců a zařízení při vstupu do vaší intranetové nebo internetové sítě.

Jeho nejdůležitější vlastnosti a výhody jsou:

- Zajišťuje, že pouze správně ověření, autorizovaní a identifikovaní uživatelé mají přístup k firemním zdrojům v cloudu i mimo něj.

- Vícefaktorové ověřování zajišťuje, že k povoleným zdrojům má přístup skutečně daný uživatel. V případě úniku dat víte, na koho se obrátit.

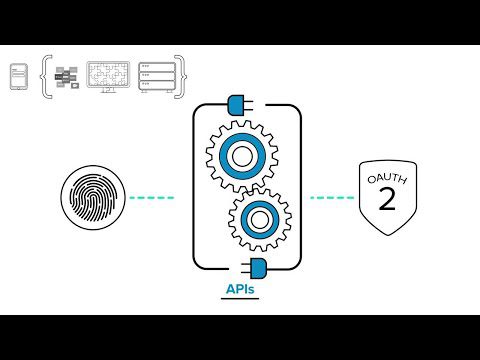

- Fortinet SSO umožňuje bezproblémový přístup k IT infrastruktuře bez nutnosti pamatovat si hesla. Využívá podporu SAML, OIDC, 0Auth a API.

- Fortinet IAM podporuje zásady BYOD (Bring Your Own Device), účty hostů, ad-hoc přístup a mnoho dalších.

JumpCloud IAM

JumpCloud vám pomůže snížit náklady na pořízení IAM řešení díky jednotnému zařízení a řešení IAM. Minimalizujete tak režijní náklady, složitost IAM systému a také počet dodavatelů IT služeb.

Po nastavení řešení můžete umožnit přístup k IT infrastruktuře zaměstnancům, stážistům, zákazníkům, stakeholderům, prodejcům a návštěvníkům na základě:

- Přístupu k libovolnému nebo vybranému zdroji.

- Přístupu z libovolného nebo vybraného umístění.

- Přístupu s fyzickou nebo digitální identitou.

- Schválení přístupu z cloudu.

- Přístupu k důvěryhodnému hardwaru nebo softwaru.

Jeho IAM nástroj vám umožňuje spravovat procesy, pracovní postupy, zařízení a uživatele z jediné webové aplikace hostované v otevřeném adresáři spravovaném JumpCloud.

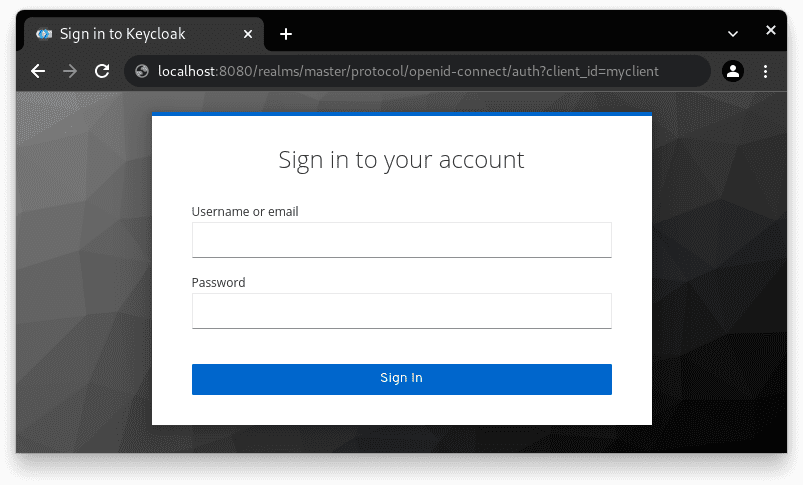

Keycloak Open Source IAM

Keycloak je open-source IAM produkt, který je neustále vyvíjen díky grantům a sponzoringu společnosti Red Hat. Pokud vaše firma potřebuje řešení IAM na míru, které jiné společnosti nenabízejí, Keycloak je dobrou volbou.

Jeho nejdůležitější vlastnosti jsou:

- Keycloak SSO pro přihlašování a odhlašování k mnoha aplikacím v rámci jedné organizace nebo platformy.

- Vytvoření sociálních přihlašovacích stránek, které uživatelům umožní využívat vaše cloudové služby pomocí Google, GitHub nebo Facebook účtů.

- Můžete si vytvořit vlastní IAM řešení pomocí Keycloak kódové báze a vaší relační databáze.

- Toto IAM řešení můžete integrovat se servery Active Directory a protokolem LDAP (Lightweight Directory Access Protocol).

Server je k dispozici ke stažení zdarma, včetně kódové báze Keycloak, kontejneru a operátora.

Ping Identita

Ping Identity využívá svůj proprietární cloud PingOne pro správu přístupu k identitám prostřednictvím cloudové platformy, která uživatele nasměruje do jiného cloudu nebo lokálního serveru. Cloud PingOne je vhodný pro aplikace orientované na zákazníky i interní pracovníky.

V cloudu PingOne vytvoříte účet pro schváleného uživatele a nastavíte ověřovací workflow. Ping Identity zorganizuje cestu zákazníka nebo zaměstnance k obchodní aplikaci prostřednictvím přednastaveného postupu.

Ten zahrnuje následující kroky:

- Detekci uživatelských dat a zařízení.

- Ověření uživatele.

- Profilování aktivity uživatele na vašich IT aktivech.

- Ověření pomocí sekundárních bezpečnostních protokolů.

- Autorizaci nového uživatele obchodními partnery.

- Uživatel získá bezproblémový přístup k vybraným aplikacím a databázím.

Závěrem

Vybrat ten správný nástroj pro správu přístupu k identitám není snadné. IT administrátoři a manažeři kybernetické bezpečnosti tráví spoustu času rozhodováním o tom, který nástroj jim pomůže nastavit požadovanou úroveň zabezpečení.

Můžete ušetřit čas i peníze a zachovat si chladnou hlavu, pokud vyzkoušíte některé z nejlepších IAM nástrojů uvedených v tomto článku.

Dále si povíme o nejlepších technikách, jak se chránit před kybernetickými útoky.