Nastavení prahové hodnoty pro uzamčení účtu může zabránit hackerům v provádění útoků hrubou silou za účelem uhodnutí hesel uživatelských účtů. Nyní se však hackeři stále více uchylují k útokům se sprejováním hesel, aby obešli nastavení uzamčení pokusů o přihlášení.

Ve srovnání s tradičním útokem hrubou silou je útok sprejem hesla relativně jednoduchý na provedení a má nízkou míru detekce.

Co je tedy útok sprejováním hesla ve skutečnosti, jak funguje, jak mu můžete zabránit a co byste měli udělat pro nápravu tohoto útoku? Pojďme to zjistit.

Table of Contents

Co je útok s rozprašováním hesla?

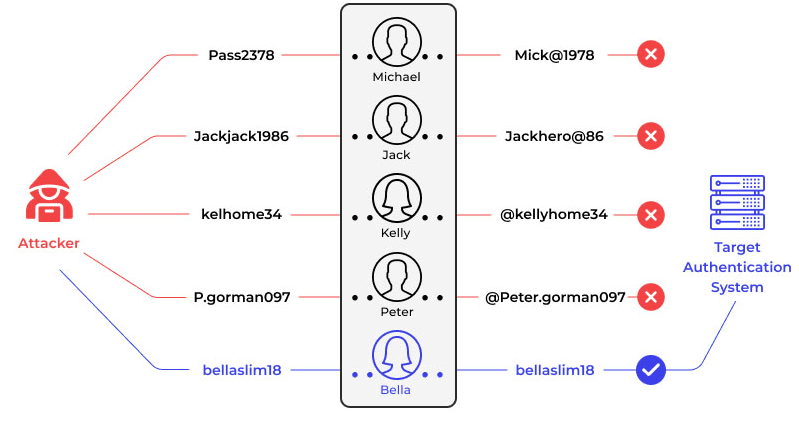

Útok sprejováním hesel je typ kybernetického útoku, při kterém aktéři hrozeb stříkají běžně používaná hesla na několik účtů v organizaci a očekávají, že některá hesla jim pomohou získat přístup k uživatelským účtům.

Hackeři používají jedno, běžně používané heslo proti více účtům ve společnosti. Pokud na první pokus nezískají přístup k žádnému účtu, po několika dnech přejdou na jiné heslo, aby provedli sprejování hesla.

Opakují proces, dokud nezískají přístup k firemnímu účtu. Protože nepoužívají více hesel proti jednomu účtu během krátké doby, nastavení uzamčení pokusů o přihlášení neblokuje účty kvůli nadměrnému počtu neúspěšných pokusů.

Jakmile se dostanou do podnikové sítě, mohou provádět různé činnosti, aby splnily své škodlivé cíle.

Uživatelé mají v dnešní době více účtů. Vytvoření silného hesla pro každý účet je těžkopádný úkol, natož pamatovat si tato hesla.

Mnoho uživatelů si tedy vytváří snadná hesla, aby proces usnadnili. Snadná hesla jsou ale oblíbená a známá. Kdokoli si může vyhledat nejběžnější hesla a získat seznam nejpoužívanějších hesel. Tento scénář podnítil růst útoků sprejováním hesel.

Prodejce digitálního pracovního prostoru a podnikových sítí Citrix potvrdili, že aktéři hrozeb získali přístup do interní sítě společnosti v rámci úsilí o sprejování hesel během 13. října 2018 a 8. března 2019.

Microsoft také ověřené heslo sprejové útoky proti více než 250 zákazníkům Office 365.

Jak funguje útok nastříkáním hesla?

Zdroj obrázku: Wallarm

Zdroj obrázku: Wallarm

Zde jsou tři kroky úspěšných útoků se sprejováním hesel.

#1. Sbírejte seznam uživatelských jmen

Prvním krokem k provedení útoku sprejováním hesel je získat seznam uživatelských jmen v organizaci.

Společnosti obvykle používají pro uživatelská jména standardizovanou konvenci, takže e-mailové adresy uživatelů jsou výchozími uživatelskými jmény pro přidružené účty. Uhodnout e-mailové adresy uživatelů vyžaduje minimální úsilí, protože je to nejčastěji používaný formát e-mailu [email protected].

Aktéři hrozeb se také mohou dozvědět o e-mailových adresách uživatelů návštěvou webových stránek společnosti, profilů zaměstnanců LinkedIn nebo jiných relevantních online profilů.

Případně si mohou koupit snadno dostupný seznam uživatelských jmen z temného webu.

#2. Sprejová hesla

Jakmile budou mít seznam uživatelských jmen, budou hledat „seznam nejběžnějších hesel“. Vyhledávání Google a Bing může hackerům rychle poskytnout seznam běžných hesel pro daný rok. Aby se zvýšila šance na jejich úspěch, mohou hackeři upravit seznam běžně používaných hesel podle zeměpisné polohy uživatelů.

Mohou například vzít v úvahu oblíbené sportovní týmy/hráče, kulturní aktivity, hudbu a tak dále. Pokud má organizace sídlo v Chicagu, mohou hackeři zkombinovat Chicago Bears s běžně používanými hesly pro sprejování hesel.

Po nastříkání jediného hesla na více účtů počkají alespoň 30 až 50 minut, než zahájí další útok sprejem, aby se předešlo uzamčení účtu.

Hackeři mohou používat různé automatizované nástroje k automatizaci procesu stříkání.

#3. Získejte přístup k účtům

Pokud je útok sprejem úspěšný, útočník získá přístup k uživatelským účtům. Na základě oprávnění těchto napadených účtů mohou útočníci provádět různé škodlivé aktivity, jako je instalace malwaru, krádež citlivých dat, podvodné nákupy a tak dále.

Předpokládejme také, že se útočníkovi podaří dostat do podnikové sítě. V takovém případě mohou proniknout hlouběji do vaší sítě prostřednictvím bočního pohybu, aby hledali vysoce hodnotná aktiva a zvýšili svá privilegia.

Nástřik hesla vs. Credential Stuffing vs. útok hrubou silou

Zdroj obrázku: mračna

Zdroj obrázku: mračna

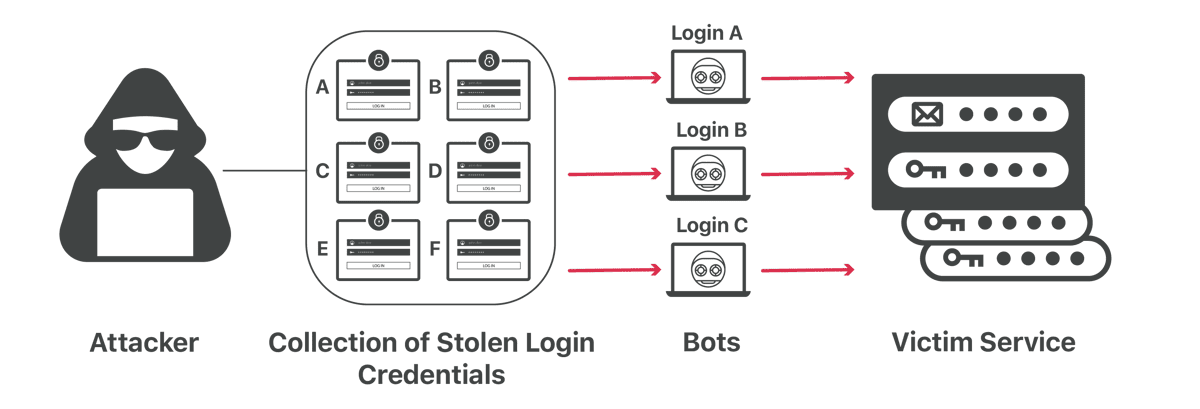

Při útocích nacpáním hesel používají aktéři hrozeb ukradené přihlašovací údaje z jedné organizace k přístupu k uživatelským účtům na různých platformách.

Aktéři hrozeb využívají skutečnosti, že mnoho lidí používá stejná uživatelská jména a hesla pro přístup ke svým účtům na více webových stránkách. Vzhledem k tomu, že se kvůli rostoucím případům narušení dat odhaluje stále více přihlašovacích údajů, mají hackeři nyní více příležitostí k provádění útoků naplňujících pověření.

Na druhou stranu útok hrubou silou využívá pokusů a omylů k prolomení hesel a přihlašovacích údajů. Kyberzločinci se snaží uhodnout správná hesla testováním široké škály kombinací. K urychlení procesu používají nástroje pro útoky hrubou silou.

Nastavení blokování pokusů o přihlášení může zabránit útokům hrubou silou, protože příslušné účty budou zablokovány, jakmile systém v krátké době detekuje příliš mnoho neúspěšných pokusů o přihlášení.

Při útocích se sprejováním hesel hackeři zkoušejí jedno běžně používané heslo proti více účtům v organizaci. Vzhledem k tomu, že aktéři hrozeb nezkoušejí během krátké doby různá hesla na jednom účtu, mohou útoky s rozprašováním hesel obejít nastavení uzamčení pokusů o přihlášení.

Jak může sprejování hesel ovlivnit vaši společnost

Zde je návod, jak může úspěšný útok nastříkáním hesla ovlivnit vaši společnost:

- Získáním neoprávněného přístupu k vašim účtům ve vaší organizaci mohou aktéři hrozeb odhalit citlivé informace, finanční záznamy, zákaznická data a obchodní tajemství.

- Aktéři hrozeb mohou využívat kompromitované účty k podvodným transakcím, neoprávněným nákupům nebo dokonce vysávání peněz z vašich firemních účtů.

- Jakmile hackeři získají neoprávněný přístup k uživatelským účtům ve vaší společnosti, mohou zašifrovat klíčová data a požádat o výkupné výměnou za dešifrovací klíč.

- Útok nastříkáním hesla může způsobit narušení dat, což může vést k finanční ztrátě a ztrátě reputace vaší společnosti. Incidenty narušení dat pravděpodobně způsobí narušení důvěry zákazníků. Díky tomu mohou své podnikání přenést ke konkurenci.

- Budete potřebovat zdroje, abyste mohli reagovat na únik dat, získat právní poradenství a najmout externí odborníky na kybernetickou bezpečnost. Takže sprejování hesel způsobí značné vyčerpání zdrojů.

Stručně řečeno, úspěšný útok nastříkáním hesla bude mít kaskádový efekt na různé aspekty vašeho podnikání. To může zahrnovat finanční, provozní, právní a reputační důsledky.

Jak zjistit útoky na sprejování hesla

Zde jsou klíčové prozrazující příznaky útoku sprejujícím heslo:

- Během krátké doby si všimnete velkého objemu přihlašovacích aktivit.

- V krátké době dochází k velkému množství odmítnutých hesel proti více účtům.

- Pozorujete pokusy o přihlášení od neaktivních nebo neexistujících uživatelů.

- Existují pokusy o přihlášení z IP adres, které jsou geograficky nekonzistentní se známou polohou uživatelů.

- Dochází k pokusům o přístup k více účtům během lichých hodin nebo mimo vaši pracovní dobu. A k přihlášení k těmto účtům se současně používá jedno heslo.

Měli byste zkontrolovat ověřovací protokoly pro selhání přihlášení k systému a aplikacím platných účtů, abyste mohli detekovat útoky sprejování hesel.

Pokud máte podezření, že se hackeři pokoušejí o útok nastříkáním hesla, postupujte podle následujících kroků:

- Poučte své zaměstnance, aby okamžitě změnili všechna hesla a povolili MFA, pokud to některý z nich dosud neudělal.

- Nasaďte nástroj Endpoint Detection and Response (EDR) ke sledování jakékoli škodlivé aktivity v koncových bodech vaší společnosti, abyste zabránili bočnímu pohybu hackerů v případě útoku sprejováním hesla.

- Zkontrolujte, zda nejeví známky krádeže dat nebo šifrování dat, a poté, co se ujistíte, že jsou všechny účty zabezpečené, naplánujte obnovení dat ze zálohy. Nasaďte řešení pro zabezpečení dat pro ochranu vašich dat.

- Zvyšte citlivost svých bezpečnostních produktů pro identifikaci neúspěšných pokusů o přihlášení napříč více systémy.

- Prohlédněte si protokoly událostí, abyste pochopili, co se stalo, kdy se to stalo a jak se to stalo, abyste zlepšili svůj plán reakce na incidenty.

Hackeři se snaží zneužít zranitelnosti softwaru, aby zvýšili svá oprávnění. Ujistěte se tedy, že vaši zaměstnanci nainstalují všechny aktualizace a opravy softwaru.

Jak zabránit útokům s rozstřikováním hesla

Níže jsou uvedeny některé strategie, jak zabránit hackerům v získání přístupu k uživatelským účtům pomocí útoků se sprejováním hesel.

#1. Dodržujte zásady silného hesla

Útoky s rozprašováním hesel se zaměřují na slabá hesla, která lze snadno uhodnout. Implementace zásad silných hesel donutí vaše zaměstnance vytvářet silná a složitá hesla, která hackeři nemohou uhodnout ani najít online. V důsledku toho budou uživatelské účty ve vaší organizaci chráněny před útoky stříkajícími hesla.

Zde jsou klíčové body, které by vaše politika hesel měla zahrnovat:

- Hesla by měla mít alespoň 12 znaků, včetně velkých písmen, malých písmen a speciálních znaků.

- Měl by existovat seznam zamítnutých hesel, což znamená, že uživatelé by do svých hesel neměli uvádět svá data narození, místa narození, pracovní pozice nebo jména blízkých.

- Platnost všech hesel by měla po určité době vypršet.

- Všichni uživatelé si musí vytvořit různá hesla pro různé účty.

- Měla by existovat prahová hodnota pro uzamčení účtu pro zablokování uživatelských účtů, pokud dojde k více neúspěšným pokusům o přihlášení.

Implementace dobrého nástroje pro hesla může uživatelům pomoci vytvořit silná hesla a vyhnout se používání nejběžnějších hesel.

Nejlépe hodnocení správci hesel vám mohou pomoci určit, zda jsou vaše hesla prozrazena při jakémkoli úniku dat.

#2. Vynutit vícefaktorové ověřování (MFA)

Vícefaktorové ověřování (MFA) přidává účtům další vrstvu zabezpečení. Je-li povoleno, MFA vyžaduje, aby uživatelé před udělením přístupu k online účtům kromě uživatelských jmen a hesel uvedli jeden nebo více ověřovacích faktorů.

Zavedením vícefaktorové autentizace ve vaší společnosti můžete chránit online účty před útoky hrubou silou, slovníkovými útoky, útoky sprejováním hesel a dalšími typy útoků na hesla. Je to proto, že aktéři hrozeb nebudou mít přístup k dalším ověřovacím faktorům zasílaným prostřednictvím SMS, e-mailů nebo aplikací pro ověřování hesel.

Vícefaktorové ověřování navíc může zabránit útokům keyloggerů na vaše online účty.

#3. Implementujte ověřování bez hesla

Autentizace bez hesla využívá k ověřování uživatelů biometrii, magické odkazy, bezpečnostní tokeny a další. Vzhledem k tomu, že hesla se nepoužívají k přístupu k účtům, hackeři nebudou moci provádět útoky sprejováním hesel.

Autentizace bez hesla je tedy spolehlivý způsob, jak zabránit většině útoků na hesla. Tato řešení ověřování bez hesla můžete prozkoumat a zabezpečit účty ve vaší společnosti.

#4. Test připravenosti prováděním simulovaných útoků

Musíte zkontrolovat připravenost svých zaměstnanců bojovat proti útokům sprejováním hesel provedením simulovaného útoku sprejováním hesel. Pomůže vám to lépe porozumět vašemu stavu zabezpečení heslem a podniknout nezbytné kroky ke zvýšení zabezpečení heslem ve vaší společnosti.

#5. Mějte k dispozici nástroj pro detekci přihlášení

Pro detekci podezřelých pokusů o přihlášení byste měli nastavit nástroj pro audit v reálném čase. Správný nástroj vám může pomoci identifikovat podezřelé pokusy o přihlášení k více účtům z jednoho hostitele během krátké doby, pokusy o přihlášení na více neaktivních účtech, četné pokusy o přihlášení mimo vaši pracovní dobu a tak dále.

Jakmile zjistíte jakoukoli podezřelou aktivitu přihlášení, můžete podniknout nápravná opatření a zablokovat neoprávněné pokusy o přístup k vašim účtům. Tyto akce mohou zahrnovat zablokování kompromitovaných účtů, změnu nastavení ohnivé koule, povolení vícefaktorové autentizace atd.

#6. Vyškolte své zaměstnance

Vaši zaměstnanci hrají klíčovou roli při ochraně uživatelských účtů před útoky stříkajícími hesla. Všechny technické bezpečnostní kontroly, bez ohledu na to, jak dobré jsou, nebudou fungovat, pokud vaši zaměstnanci nevytvoří silná hesla a nepovolí vícefaktorové ověřování svých účtů.

Pravidelně tedy spouštějte programy pro zvyšování povědomí o kybernetické bezpečnosti, abyste své zaměstnance poučili o různých útocích na hesla a jak jim předcházet. Ujistěte se, že vědí, jak vytvořit dostatečně složité heslo.

Závěr

Útok nastříkáním hesla může způsobit vážné poškození vaší společnosti, včetně kompromitace účtu, narušení dat a budoucích útoků na kybernetickou bezpečnost. Měli byste tedy zvýšit zabezpečení hesel ve vaší společnosti.

Vynucování přísných zásad hesel, implementace MFA, přijetí ověřování bez hesla, používání nástroje pro zjišťování přihlášení a školení zaměstnanců vám může pomoci zabránit útokům v podobě sprejování hesel.

Měli byste se také pokusit být kreativní při výběru konvence uživatelského jména vaší společnosti. Přestaňte používat ten obvyklý –[email protected].

Chcete-li zvýšit zabezpečení účtů ve vaší společnosti, můžete prozkoumat tyto magické spojovací platformy pro ověřování bez hesla.