Segmentace sítě hraje důležitou roli při správě a zabezpečení moderních IT infrastruktur.

Dvě oblíbené technologie pro efektivní segmentaci sítě jsou VXLAN a VLAN.

Pojďme se ponořit a pochopit vlastnosti VXLAN a VLAN a jak mohou utvářet vaši síťovou architekturu.

Table of Contents

Co je VLAN?

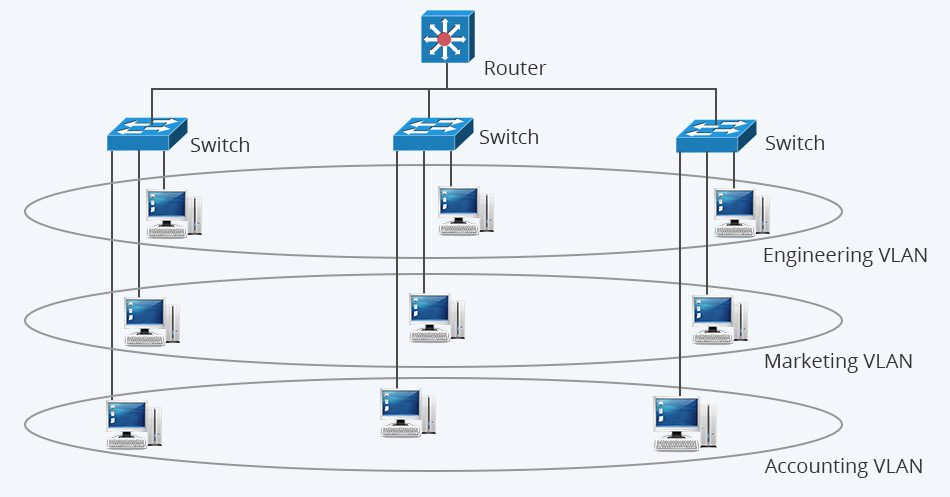

Zdroj obrázku: Wikipedie

VLAN je zkratka pro Virtual Local Area Network.

Jedná se o technologii používanou v počítačových sítích k rozdělení jedné fyzické sítě na více logických sítí.

Podívejme se na příklad pro snadné pochopení konceptu.

Představte si, že pracujete ve velké kancelářské budově s několika odděleními: inženýrství, marketing a účetnictví.

Každé oddělení má vlastní sadu počítačů, tiskáren a dalších síťových zařízení.

Administrativní budova má však pouze jednu fyzickou síťovou infrastrukturu.

Bez VLAN by všechna zařízení v kancelářské budově byla součástí jediné vysílací domény. To znamená, že budou přijímat veškerý síťový provoz. To by mohlo vést k bezpečnostním problémům a neefektivnímu zpracování síťového provozu.

K překonání těchto problémů jsou implementovány sítě VLAN. Každá VLAN funguje jako samostatná vysílací doména, která umožňuje lepší správu a výkon sítě.

Zdroj obrazu – fiberopticshare

Zdroj obrazu – fiberopticshare

Řekněme, že vytvoříte tři sítě VLAN, které odpovídají různým oddělením.

VLAN 1: Inženýrství

VLAN 2: Marketing

VLAN 3: Účetnictví

Když je počítač nebo jiné síťové zařízení připojeno k síti, může být přiřazeno k jedné z těchto sítí VLAN.

Například – Všechny počítače a zařízení v oddělení Engineering jsou přiřazeny k VLAN 1.

Pokud chce počítač v technickém oddělení poslat zprávu jinému počítači v rámci stejné VLAN, zpráva zůstane ve VLAN 1 a nebude vysílána do zařízení v jiných VLAN, jako je Marketing nebo Accounting.

Toto oddělení zajišťuje, že citlivé informace jsou přístupné pouze autorizovaným zařízením v rámci stejné VLAN.

Co je VXLAN?

VXLAN je zkratka pro Virtual Extensible LAN.

Jedná se o technologii síťové virtualizace, která se používá k rozšíření segmentů sítě Layer 2 (vrstva datového spojení) přes síť IP. Byl představen s cílem vyřešit omezení tradičních sítí VLAN v prostředích rozsáhlých datových center.

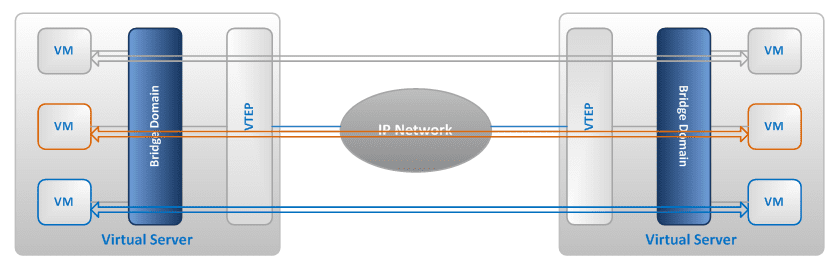

Zdroj obrazu – fiberopticshare

Zdroj obrazu – fiberopticshare

Běžně se používá v datových centrech a cloudových prostředích k vytváření logických síťových překryvů, které mohou pokrývat více segmentů fyzické sítě.

VXLAN zapouzdřuje ethernetové rámce vrstvy 2 v paketech UDP na 3. vrstvě, což umožňuje jejich přenos přes síť IP.

Jak VXLAN funguje?

Představte si, že máte velké datové centrum s více fyzickými servery a virtuálními stroji (VM), které na těchto serverech běží.

V tradiční síti založené na VLAN by byl každý VM přiřazen ke konkrétní VLAN. A komunikace mezi VM v různých VLAN by vyžadovala směrování na vrstvě 3.

Tento přístup se může stát složitým a může trpět problémy se škálovatelností kvůli omezenému počtu dostupných VLAN ID.

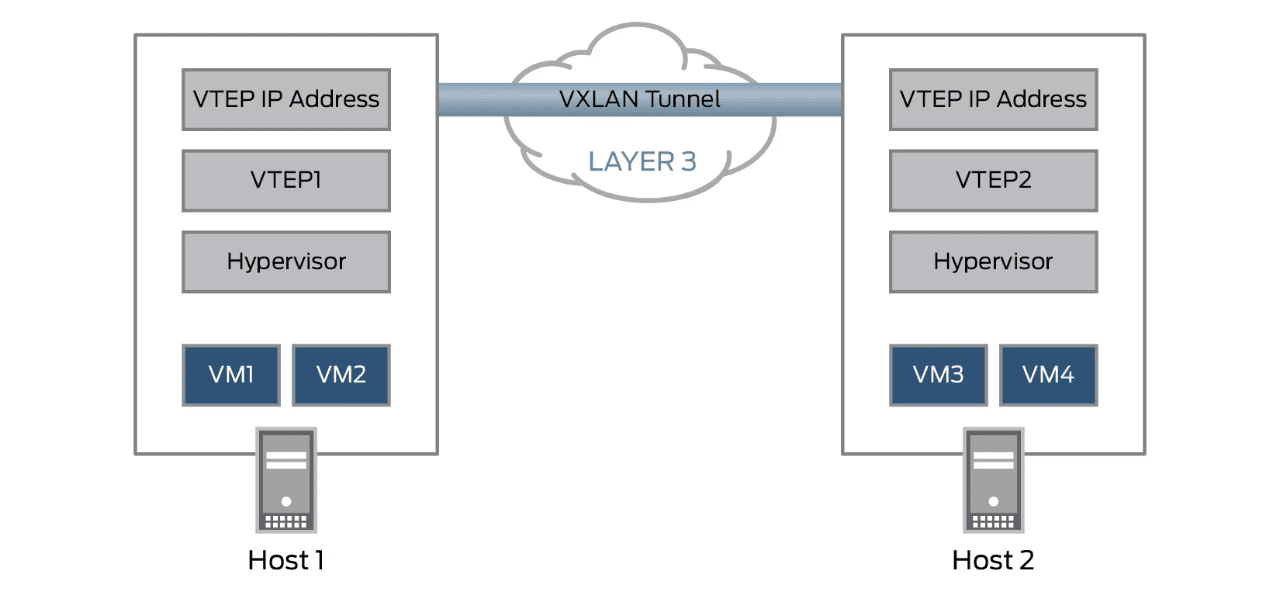

Zdroj obrázků – juniper.net

Zdroj obrázků – juniper.net

Podívejme se na scénář, abychom pochopili, jak tato VXLAN funguje.

Existují 2 fyzické hostitele. V hostiteli 1 jsou VM1 a VM2 a v hostiteli 2 jsou VM3 a VM4.

Předpokládejme, že hostitel 1 a hostitel 2 jsou součástí sítě s podporou VXLAN a VM1 chce komunikovat s VM3.

Konfigurace VXLAN

Hostitel 1 a hostitel 2 jsou nakonfigurovány jako VXLAN Tunnel Endpoints (VTEP). To znamená, že mají potřebné softwarové nebo hardwarové komponenty pro zvládnutí zapouzdření a dekapsulace VXLAN.

Identifikátor sítě VXLAN (VNI)

Virtuální síti je přiřazen jedinečný VNI. Řekněme, že VNI pro tuto síť je 1001.

Zapouzdření

VM1 sídlící na hostiteli 1 – chce komunikovat s VM3, který je umístěn na hostiteli 2.

Když VM1 odešle paket do VM3, je zapouzdřen hlavičkou VXLAN.

Hlavička VXLAN obsahuje zdrojové a cílové adresy VTEP (IP adresy hostitele 1 a hostitele 2) a VNI (1001).

Základní IP síť

Zapouzdřený paket je přenášen přes základní IP síť – může to být IPv4 nebo IPv6. Síť IP slouží jako transportní infrastruktura pro pakety VXLAN.

Dekapsulace

Po přijetí paketu VTEP na hostiteli 2 dekapsuluje hlavičku VXLAN, která odhalí původní rámec Ethernet vrstvy 2.

Doručení do VM3

Po dekapsulaci VTEP doručí ethernetový rámec vrstvy 2 do VM3 na hostiteli 2.

VM1 na hostiteli 1 může komunikovat s VM3 na hostiteli 2, jako by byly připojeny ke stejné ethernetové síti vrstvy 2 – i když jsou umístěny na různých fyzických hostitelích.

VXLAN umožňuje tuto komunikaci zapouzdřením a tunelováním provozu na 2. vrstvě přes sítě na 3. vrstvě, což umožňuje rozšíření konektivity na 2. vrstvě přes hranice sítě.

Výhody VLAN

Ovládání vysílání

Vysílací provoz je obsažen v každé VLAN, což snižuje celkovou velikost vysílací domény a zmírňuje dopad provozu, který může snížit výkon sítě.

Bezpečnostní

Umožňuje izolaci sítě a zvyšuje zabezpečení oddělením různých skupin uživatelů nebo zařízení do samostatných domén vysílání. Tato izolace omezuje rozsah potenciálních narušení bezpečnosti nebo neoprávněného přístupu, což zlepšuje celkovou bezpečnost sítě.

Quality of Service (QoS)

Sítě VLAN lze použít k implementaci mechanismů kvality služeb, které umožňují správcům sítě upřednostňovat určité typy provozu nebo uplatňovat specifické zásady.

Mohou nastavit limit, kdy by aplikace měla přijímat vysokou šířku pásma.

Zjednodušená správa sítě

Zjednodušuje správu sítě logickým rozdělením velké fyzické sítě na menší virtuální sítě. Tato segmentace pomáhá při organizaci zařízení a zjednodušuje úkoly správy sítě.

Výhody VXLAN

Škálovatelnost

VXLAN řeší omezení tradičních VLAN tím, že umožňuje vytvoření až 16 milionů virtuálních sítí – ve srovnání s omezeným počtem 4 096 VLAN. Této škálovatelnosti je dosaženo prostřednictvím 24bitového VXLAN Network Identifier (VNI).

Segmentace sítě

Umožňuje efektivní segmentaci sítě zapouzdřením ethernetových rámců vrstvy 2 do paketů UDP. To umožňuje vytváření izolovaných virtuálních sítí, které mohou přesahovat fyzické hranice, jako jsou datová centra nebo cloudová prostředí.

Vícenásobný nájem

Podporuje model multi-tenancy, který umožňuje různým organizacím sdílet stejnou fyzickou infrastrukturu při zachování jejich vlastních izolovaných virtuálních sítí.

Rozšíření vrstvy 2 přes sítě vrstvy 3

VXLAN usnadňuje rozšíření konektivity vrstvy 2 přes sítě vrstvy 3.

To je důležité pro budování geograficky distribuovaných datových center a umožňuje mobilitu virtuálních strojů napříč různými lokalitami bez potřeby složitých technologií rozšíření vrstvy 2, jako je Virtual Private LAN Service (VPLS).

Srovnávací tabulka

A zde je srovnávací tabulka mezi VXLAN a VLAN.

VlastnostiVXLANVLANEncapsulationPoužívá UDP pro zapouzdření a přenos paketůŽádné zapouzdření – spoléhá na 802.1Q značkováníŠkálovatelnostPodporuje až 16 milionů virtuálních sítíOmezeno na 4096 VLANSíťová izolaceUmožňuje izolované sítě na 2. vrstvě v rámci hranic vrstvy 3 nebo LaBroadses poskytuje vícenásobné vysílání Handcast replikace založená na optimalizaci vysílání vysíláníBroadcast provoz je šířen na všechny porty v rámci VLANSpanning Multiple SitesUmožňuje rozšíření sítí Layer 2 napříč geograficky rozptýlenými lokalitamiOmezeno na jednu vysílací doménuManagementVyžaduje bránu VXLAN pro propojení virtuálních a fyzických sítíLze spravovat pomocí přepínačů podporujících VLAN

Správná implementace VXLAN vyžaduje zařízení podporující VXLAN, která podporují potřebné protokoly a techniky zapouzdření.

Pomocí těchto zařízení lze vytvářet a spravovat sítě VXLAN.

Na druhou stranu – sítě VLAN jsou v současných síťových infrastrukturách více používané a jednodušeji implementovatelné, protože je podporuje většina síťových zařízení bez potřeby dalšího hardwaru nebo specializované podpory.

Případy použití VLAN

Virtualizace serveru

VLAN umožňují efektivní správu sítě tím, že poskytují izolaci mezi virtuálními stroji umístěnými na stejném fyzickém serveru ve virtualizovaných prostředích.

datová centra

Používá se v serverových farmách a datových centrech ke správě velkého počtu serverů. Umožňuje správcům seskupovat servery na základě jejich role nebo aplikace.

Hostující sítě

Vytvářejí samostatné sítě pro hosty v prostředích, jako jsou hotely nebo firemní kanceláře, které mohou návštěvníkům poskytnout přístup k internetu a zároveň je udržet izolovány od vnitřní sítě organizace.

Virtuální privátní sítě

VLAN jsou ve spojení s VPN k vytvoření zabezpečeného spojení mezi geograficky rozptýlenými lokalitami. Organizace mohou rozšířit svou privátní síť na více míst při zachování logického oddělení.

Testování a vývoj

Poskytněte izolované prostředí pro účely testování a vývoje. Vývojáři mohou vytvářet VLAN vyhrazené pro testování nových aplikací nebo služeb, aniž by to ovlivnilo produkční síť.

Případy použití VXLAN

Propojení datového centra

VXLAN se používá k propojení více datových center přes WAN. Rozšiřuje konektivitu na 2. vrstvě mezi datovými centry, což umožňuje migraci virtuálních strojů a pracovních zátěží mezi lokalitami při zachování jejich síťové konfigurace.

Cloudová infrastruktura

Běžně se používá v cloudových prostředích k poskytování síťové virtualizace pro cloudové služby a aplikace. Umožňuje efektivní rozložení zátěže napříč cloudovou infrastrukturou.

Překryvné sítě

VXLAN slouží jako základ pro překryvné sítě, které umožňují síťovým inženýrům dynamicky přidělovat zdroje a přizpůsobovat se měnícím se požadavkům na pracovní zátěž.

Zotavení po havárii

Používá se ve scénářích obnovy po havárii k zajištění síťového připojení a převzetí služeb při selhání (zálohovací provozní režim) mezi primárními a sekundárními datovými centry.

Poznámka autora✍️

Volba mezi VXLAN a VLAN závisí na konkrétních potřebách vaší síťové infrastruktury. Obě technologie mají své výhody a úvahy, které je třeba vzít v úvahu.

Pokud požadujete škálovatelné řešení, které zvládne velké množství virtuálních strojů nebo síťových segmentů – VXLAN je doporučená volba. Poskytuje větší adresní prostor a umožňuje snadnější mobilitu pracovní zátěže.

Pokud má vaše síť menší rozsah a jednodušší požadavky – pak může být VLAN tou nejlepší volbou. VLAN jsou dobře zavedené a široce podporované ve většině síťových zařízení. Snadno se konfigurují a spravují.

Doufám, že vám tento článek pomohl při poznávání rozdílu mezi VXLAN a VLAN. Možná vás také bude zajímat informace o řízení přístupu k síti a o tom, jak jej implementovat.