Zmírněte bezpečnostní rizika dodavatelského řetězce softwaru pomocí těchto 6 řešení

Řešení pro ochranu softwarového dodavatelského řetězce jsou klíčová pro minimalizaci rizik a obranu vašich systémů před nebezpečnými kybernetickými útoky.

V posledních letech se bezpečnost stala prvořadým tématem pro organizace i jednotlivce kvůli narůstajícím kybernetickým hrozbám. Tyto útoky mohou postihnout jakoukoli organizaci, oddělení, systém, IT infrastrukturu a také softwarový dodavatelský řetězec.

Současné softwarové dodavatelské řetězce využívají řadu prvků, jako jsou knihovny, systémy CI/CD, úložiště s otevřeným zdrojovým kódem, systémy pro správu verzí, nástroje pro nasazení, monitorovací a testovací nástroje a další komponenty.

Při vývoji softwarového řešení je do procesu zapojeno mnoho různých částí a kód se často používá ve více projektech. To vytváří rozsáhlý prostor pro útočníky, kteří neustále hledají slabá místa v jakémkoli používaném systému.

Jakmile je zranitelnost objevena, je okamžitě zneužita k proniknutí do vašich systémů. Důsledkem mohou být úniky dat, šíření malwaru, ransomware a další závažné problémy.

Proto je naprosto nezbytné, aby organizace, vývojáři a dodavatelé softwaru aktivně usilovali o zlepšení zabezpečení svého softwarového dodavatelského řetězce.

V tomto článku se podíváme na to, jak přesně vypadá útok na softwarový dodavatelský řetězec, proč je nutné jej zabezpečit a jaká jsou nejlepší bezpečnostní řešení pro minimalizaci těchto rizik.

Začněme!

Co znamená zabezpečení softwarového dodavatelského řetězce?

Softwarový dodavatelský řetězec zahrnuje veškeré systémy, postupy, nástroje a zdroje (v podstatě vše), které se podílejí na vývoji aplikace v rámci jejího životního cyklu vývoje softwaru (SDLC).

Zabezpečení softwarového dodavatelského řetězce se pak týká zabezpečení všech těchto systémů, součástí a postupů. Může se jednat o protokoly, rozhraní, interní i externí kód, nástroje, infrastrukturu, systémy nasazení a mnoho dalšího.

Zdroj: Mirantis

Stejně jako ostatní systémy ve vaší organizaci je i váš dodavatelský řetězec náchylný k útokům. Při útoku na dodavatelský řetězec útočník najde a zneužije slabá místa v kterémkoli z vašich systémů a procesů v dodavatelském řetězci. To může vést k úniku dat a dalším bezpečnostním rizikům.

Některé z běžných typů útoků na softwarový dodavatelský řetězec zahrnují:

- Kompromitované kanály CI/CD, včetně sestavovacích serverů, nástrojů pro nasazení, testovacích rámců, úložišť kódu atd.

- Škodlivý kód vložený do nástroje s otevřeným zdrojovým kódem, například prostřednictvím škodlivých commitů do repozitáře kódu.

- Nesprávná konfigurace CI/CD procesů při nasazování a testování.

Příklady známých útoků na softwarový dodavatelský řetězec:

- Útok SolarWinds: Hackeři využili zranitelnost platformy Orion a ohrozili více než 30 000 organizací po celém světě.

- Únik CodeCov: V dubnu 2021 útočníci prolomili nástroj pro audit CodeCov, což mělo dopad na jeho širokou uživatelskou základnu.

- Útok na Mimecast: Útočníci získali přístup k jednomu z digitálních certifikátů pro autentizaci.

Proč je zabezpečení softwarového dodavatelského řetězce důležité?

Jak ukázaly výše uvedené příklady útoků, jediná zranitelnost v kódu může způsobit rozsáhlé narušení bezpečnosti, které zasáhne mnoho jednotlivců i organizací.

Když vývojový tým nasazuje software pro interní nebo komerční použití, je klíčové zajistit bezpečnost celého produktu, včetně kódu, který nevytvořili, a nástrojů třetích stran, které používají. Slepá důvěra externím zdrojům se může snadno proměnit v bezpečnostní riziko kvůli zranitelnostem, které mohou obsahovat.

Zabezpečení softwarového dodavatelského řetězce zajišťuje, že veškerý váš kód, nástroje a zdroje jsou v co nejlepší kondici z hlediska zabezpečení, že s nimi nebylo manipulováno, jsou aktuální a neobsahují zranitelnosti ani škodlivý kód.

K dosažení tohoto cíle je nutné důkladně zkontrolovat každou softwarovou komponentu v rámci celého SDLC, včetně interního kódu, open-source nasazení, protokolů, rozhraní, vývojářských nástrojů, externích služeb a dalších aspektů spojených s vývojem softwaru.

Kromě toho lze efektivně zmírnit problémy a ochránit jednotlivé softwarové komponenty pomocí komplexních a spolehlivých řešení pro zabezpečení softwarového dodavatelského řetězce. Tato řešení prohledávají software, zda neobsahuje známé exploity a závislosti, a implementují ochranné mechanismy.

Tímto způsobem tyto nástroje pomáhají zabránit neoprávněným úpravám a přístupu, a tím brání hrozbám a útokům.

Pojďme se podívat na některé z nejlepších nástrojů pro zabezpečení softwarového dodavatelského řetězce, které vám pomohou minimalizovat útoky a chránit váš dodavatelský řetězec.

Slim.ai

Slim.ai vám umožňuje vytvářet bezpečné a efektivní kontejnery pro ochranu softwarového dodavatelského řetězce, aniž byste museli psát nový kód.

Pomůže vám automaticky odhalit a odstranit zranitelná místa v softwarových systémech kontejnerových aplikací před jejich nasazením do produkční fáze. Také zajistí bezpečnost vašeho softwarového vývoje.

Slim.ai posiluje a optimalizuje kontejnery a zároveň je efektivně spravuje. Získáte také přehled o obsahu kontejnerů díky hloubkové analýze balíčků, metadat a vrstev.

Slim.ai lze snadno integrovat do vašich CI/CD kanálů, což umožňuje automatizaci a šetří čas a úsilí při minimalizaci bezpečnostních rizik bez nutnosti ruční práce.

K dispozici budete mít Slim Starter Kits, šablony pro vytváření aplikací v libovolném jazyce nebo rámci. Díky inteligenci kontejnerů si můžete zobrazit strukturu obrazu, informace o balíčcích a zranitelnosti, což vám pomůže pochopit vaše bezpečnostní postavení a vytvořit bezpečnější obrazy.

Docker Wasm

Wasm představuje lehkou, rychlou a moderní alternativu ke kontejnerům Windows nebo Linux, které se používají v Dockeru. Kombinace Docker + Wasm vám pomůže vytvářet, spouštět a sdílet moderní aplikace s vyšší mírou bezpečnosti.

Používání Dockeru pro ochranu softwarového dodavatelského řetězce přináší mnoho výhod. Díky automatizaci úloh a eliminaci opakujících se konfiguračních kroků se váš vývoj softwaru stane efektivnějším a předvídatelnějším. Celý váš životní cyklus vývoje softwaru se zrychlí, zjednoduší a stane se přenosným.

Docker nabízí komplexní platformu, která poskytuje API, CLI a uživatelská rozhraní se zabudovaným zabezpečením, které funguje přímo v rámci SDLC a tím zefektivňuje celý proces.

- Docker obrazy jsou ideální pro efektivní vývoj aplikací v systémech Mac a Windows.

- Použijte Docker Compose k vytváření softwaru pro více kontejnerů.

- Balíčkujte software jako kontejnerové obrazy, které jsou přenosné a běží konzistentně v různých prostředích, jako je AWS ECS, Google GKE, Azure ACI, Kubernetes a další.

- Integrujte se s různými nástroji v rámci procesu vývoje softwaru, včetně CicleCI, GitHub, VS Code atd.

- Přizpůsobte přístup k obrazům pro vývojáře pomocí řízení přístupu na základě rolí (RBAC) a získejte podrobnější informace o historii aktivit pomocí protokolů auditu Docker Hub.

- Podpořte inovace tím, že zvýšíte spolupráci mezi vývojáři a členy týmu a usnadníte publikování vašich obrazů na Docker Hub.

- Úspěšně nasazujte aplikace nezávisle na různých kontejnerech a jazycích. Tím omezíte potenciální konflikty mezi knihovnami, frameworky a jazyky.

- Používejte Docker Compose CLI a využijte jeho jednoduchost pro rychlejší vývoj aplikací. Můžete je rychle spustit v cloudu pomocí Azure ACI nebo AWS ECS nebo lokálně.

CycloneDX

CycloneDX je moderní, komplexní standard kusovníku, který nabízí pokročilé možnosti pro zabezpečení dodavatelských řetězců před online riziky a útoky.

Podporuje:

- Hardware Bill of Materials (HBOM): Slouží k inventarizaci hardwarových komponent pro ICS, IoT a další připojená a vestavěná zařízení.

- Software Bill of Materials (SBOM): Používá se k inventarizaci softwarových služeb a komponent a jejich závislostí.

- Operations Bill of Materials (OBOM): Zahrnuje kompletní inventář konfigurací za běhu, prostředí a dalších závislostí.

- Software-as-a-Service (SaaSBOM): Určeno pro inventarizaci koncových bodů, služeb, klasifikací a toků dat, které podporují nativní cloudové aplikace.

- Vulnerability Exploitability eXchange (VEX): Používá se k popisu, jak lze zneužít zranitelné komponenty v produktech.

- Zprávy o odhalení zranitelností (VDR): Slouží k informování o neznámých i známých zranitelnostech, které ovlivňují služby a komponenty.

- BOV: Jde o sdílení zranitelných dat mezi systémy a zdroji informací o zranitelnostech.

CycloneDX je podporován nadací OWASP a spravován pracovní skupinou CycloneDX Core Working Group. Je také podporován bezpečnostní komunitou z celého světa.

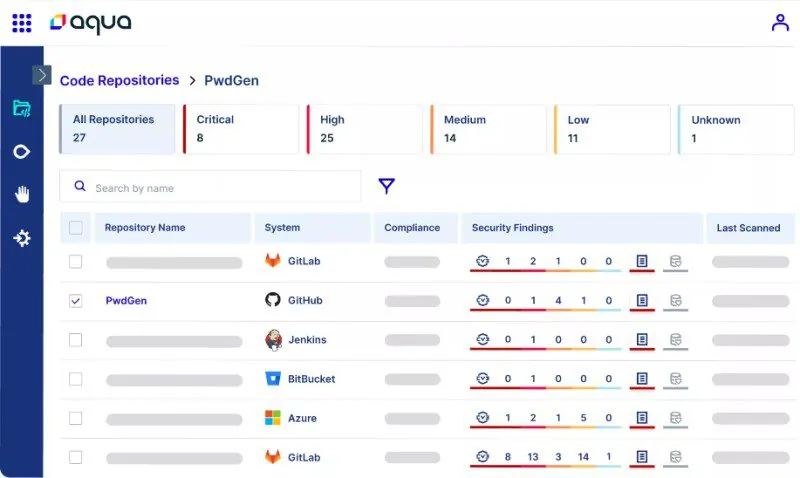

Aqua

Aqua nabízí zabezpečení dodavatelského řetězce softwaru během celého životního cyklu. Dokáže chránit všechny články vašeho softwarového dodavatelského řetězce, minimalizovat potenciální útočné plochy a zachovat integritu kódu.

S pomocí Aqua můžete odhalit rizika a zranitelnosti v jakékoli fázi životního cyklu softwaru pomocí skenování obrazů a kódu. Umožňuje také odhalovat odhalená tajemství, nesprávné konfigurace IaC a malware, aby se žádný problém nedostal do produkční fáze.

Můžete zabezpečit své procesy a systémy v celém dodavatelském řetězci, abyste mohli bezpečně vyvíjet a dodávat software do produkce. Aqua vám pomůže monitorovat stav zabezpečení vašich nástrojů DevOps a zajistit, že budou zavedeny bezpečnostní kontroly.

Vlastnosti a výhody:

- Univerzální skenování kódu: Aqua dokáže během několika minut naskenovat celý zdrojový kód a odhalit zranitelnosti, mezery v zabezpečení, problémy s open source licencí a další. Pravidelným skenováním kódu budete upozorněni na nová rizika při změnách kódu. Získáte skenování kódu pomocí Aqua Trivy Premium a konzistentní výstupy v celém SDLC.

- Upozornění při práci: Skenujte kód a získávejte upozornění bez ohledu na to, odkud pracujete. Upozornění můžete dostávat přímo v IDE během kódování, v systému pro správu zdrojového kódu (SCM) jako komentáře k žádostem o stažení, v cloudovém úložišti a kanálu CI ještě před vydáním softwaru.

- Sledování závislostí na open source: Aqua vyhodnotí každý z vašich open source balíčků na základě jejich popularity, rizik, udržovatelnosti a kvality. Dále upozorní vývojáře na kriticky nebezpečné balíčky při jejich použití. To vám umožní vytvořit a vynutit standard kvality v celé organizaci, který musí být splněn před přidáním nového kódu do kódové základny.

- Zabezpečení kanálů: Získejte kompletní přehled o svých kanálech CI a prohlédněte si tisíce kanálů pro vydávání softwaru vedoucích do produkčního prostředí. Můžete snadno implementovat statickou analýzu kanálů pro každý kanál (např. GitLab CI, Bitbucket Pipeline, Jenkins, GitHub Actions, CircleCI atd.) a porozumět jednotlivým instrukcím.

- SBOM nové generace: Nenechte se omezovat na základní tvorbu SBOM; překročte ji a zaznamenejte každou akci a krok od okamžiku, kdy vývojář odevzdá kód, přes kompletní proces sestavení až po vygenerování konečného artefaktu. Podepisování kódu také pomůže uživatelům ověřit vaši historii kódu a zajistit, že vygenerovaný kód je shodný s kódem v celém vývojovém řetězci.

- Správa pozice CI/CD: Aqua vám umožní odhalit a řešit kritické nesprávné konfigurace ve vaší platformě DevOps (jako je Jenkins, GitHub atd.) a implementovat do ní zabezpečení Zero-Trust. Může vynutit princip nejmenších privilegií, který vám pomůže auditovat oprávnění v rámci SDLC. Může také implementovat princip oddělení povinností (SoD) pro snížení bezpečnostních rizik při současném zajištění souladu.

Kromě toho můžete budovat a udržovat důvěru tím, že budete generovat digitálně podepsané SBOM a používat brány integrity pro ověřování artefaktů v rámci celého kanálu CI/CD. To vám pomůže zajistit, že do produkční fáze se dostane pouze váš kód a nic jiného.

ReversingLabs

Získejte pokročilé zabezpečení dodavatelského řetězce softwaru (SSCS) pro své pracovní postupy CI/CD, balíčky pro vydání a kontejnery od společnosti ReversingLabs, které vašemu týmu DevSecOps umožní bezpečnější nasazení aplikací.

Tento nástroj vám umožní rychle analyzovat velké balíčky pro vydání, open source knihovny, software třetích stran a kontejnery z hlediska potenciálních hrozeb. Můžete také detekovat, napravovat a upřednostňovat vysoce rizikové hrozby skryté ve vrstvách softwarových závislostí.

ReversingLabs nabízí vlastní zásady schvalování, abyste mohli s jistotou ověřit kvalitu zabezpečení vašeho softwaru před jeho uvedením do produkce. Tento nástroj se stará o zabezpečení celého vašeho SDLC od kontroly zdrojového kódu až po správu závislostí softwarových komponent, proces CI/CD a obrazy pro vydání.

Můžete tak snadno odhalit a opravit rizika v pracovních postupech CI/CD, kompromitace, škodlivé open source balíčky, odhalení tajných informací a další druhy hrozeb v každém bodě životního cyklu vývoje softwaru ve vaší organizaci.

Navíc můžete dále chránit své zákazníky před nechtěnou manipulací, která by mohla do softwaru vnést neoprávněné změny chování, zadní vrátka a malware.

Můžete provádět bezproblémovou integraci v každé fázi dodávky. Tyto integrace vám pomohou rychleji a v rané fázi řešit vysoce rizikové hrozby. ReversingLabs je skvělá investice nejen pro vývojové týmy, ale i pro týmy SOC.

Snyk

Zvyšte zabezpečení svého softwarového dodavatelského řetězce pomocí Snyk, který vám pomůže ochránit klíčové komponenty softwaru, jako jsou kontejnery, open source knihovny, vývojářské nástroje a cloudová infrastruktura.

Snyk vám pomůže porozumět a řídit zabezpečení vašeho dodavatelského řetězce prostřednictvím sledování závislostí, zajišťování bezpečného návrhu a odstraňování zranitelností. Zajišťuje, že software navrhujete s ohledem na zabezpečení již od začátku.

Pomocí Snyk můžete sledovat popularitu, udržovatelnost a zabezpečení více než 1 milionu open source balíčků v různých ekosystémech.

Můžete naskenovat software a vygenerovat kusovník, abyste mohli identifikovat použité komponenty a jejich vzájemnou interakci. Snyk vám pomůže vyřešit více problémů souvisejících se zabezpečením v kratším čase.

- Snyk Vulnerability Database a Snyk Advisor jsou dva z nástrojů, které poskytují užitečné a aktuální informace o kritických problémech a způsobech, jak jim předcházet, což usnadňuje řízení bezpečnostních hrozeb ještě před zahájením projektu.

- Auditní služby společnosti Snyk, Snyk Container a Snyk Open Source, jsou nástroje pro analýzu projektů a vytváření SBOM se seznamem známých zranitelností, open source balíčků a doporučení pro nápravu.

- Snyk vám umožňuje integrovat se s více nástroji, pracovními postupy a kanály, abyste zajistili bezpečnost vašeho softwarového dodavatelského řetězce. Integrace zahrnují PHP, Java, JS, Python, AWS, GCP, RedHat, Jenkins, Docker, Kubernetes, GitHub, GitLab, Slack a mnoho dalších.

Kromě toho je Snyk podporován předními bezpečnostními zpravodajskými systémy v oboru, které vám nabízejí nástroje pro zabezpečení vašich open source závislostí, vlastního kódu, cloudové infrastruktury a kontejnerů z jediné platformy.

Závěr

Online rizika narůstají a představují hrozbu pro podniky, majetek a lidi. Pokud jste tedy vývojář softwaru nebo firma zabývající se vývojem softwaru, musíte zlepšit zabezpečení svého softwarového dodavatelského řetězce pomocí metod a nástrojů, jako jsou ty uvedené výše. Tyto nástroje pomohou zabezpečit celý váš softwarový dodavatelský řetězec účinným zmírněním hrozeb.

Můžete se také podívat na nástroje DevSecOps.